верификация кода — это… Что такое верификация кода?

- верификация кода

верификация кода

Проверка соответствия кода [программы] для ЭВМ установленным техническим требованиям.

[А.С.Гольдберг. Англо-русский энергетический словарь. 2006 г.]Тематики

- энергетика в целом

Справочник технического переводчика. – Интент. 2009-2013.

- верификация и подтверждение правильности

- верификация модели

верификация (проверка) — 1. Процесс определения соответствия качества или характеристик продукта или услуги тому, что предписывается, предопределяется или требуется.

Верификация тесно связана с обеспечением качества и контролем качества. верификация компьютерной системы… … Справочник технического переводчика

Верификация тесно связана с обеспечением качества и контролем качества. верификация компьютерной системы… … Справочник технического переводчикаверификация (штрихового кода) — Техническая процедура измерения показателей символа штрихового кода, в процессе которой определяется их соответствие требованиям, предъявляемым к символу. [ГОСТ 30721 2000] [ГОСТ Р 51294.3 99] Тематики кодирование штриховое EN verification DE… … Справочник технического переводчика

верификация (штрихового кода) — Техническая процедура измерения показателей символа штрихового кода, в процессе которой определяется их соответствие требованиям, предъявляемым к символу Источник: ГОСТ 30721 2000: Автоматическая идентификация. Кодирование штриховое. Термины и о … Словарь-справочник терминов нормативно-технической документации

верификация — 02.02.03 верификация (символ) [verification]: Техническая процедура проверки, посредством которой производят измерения символа для определения его соответствия требованиям спецификации к этому символу.

Источник … Словарь-справочник терминов нормативно-технической документации

Статический анализ кода — (англ. static code analysis) анализ программного обеспечения, производимый без реального выполнения исследуемых программ (анализ, производимый с выполнением программ, называется динамический анализ кода). В большинстве случаев анализ… … Википедия

ГОСТ 30721-2000: Автоматическая идентификация. Кодирование штриховое. Термины и определения — Терминология ГОСТ 30721 2000: Автоматическая идентификация. Кодирование штриховое. Термины и определения оригинал документа: (n, k) символика : Класс символик штрихового кода, в которых ширина каждого знака символа представлена в n модулях, а сам … Словарь-справочник терминов нормативно-технической документации

Валидация — (Validation) Содержание Содержание 1. ISO 2. Чем отличается валидация от верификации? 3. Валидация документов 4. Валидация XML и XHTML 5.

GMP валидация 6. Что такое валидация ИПДО? Валидация – это придание законной силы, утверждение,… … Энциклопедия инвестора

GMP валидация 6. Что такое валидация ИПДО? Валидация – это придание законной силы, утверждение,… … Энциклопедия инвестораГОСТ Р ИСО/МЭК 19762-2-2011: Информационные технологии. Технологии автоматической идентификации и сбора данных (АИСД). Гармонизированный словарь. Часть 2. Оптические носители данных (ОНД) — Терминология ГОСТ Р ИСО/МЭК 19762 2 2011: Информационные технологии. Технологии автоматической идентификации и сбора данных (АИСД). Гармонизированный словарь. Часть 2. Оптические носители данных (ОНД) оригинал документа: 04.02.13 ( n, k)… … Словарь-справочник терминов нормативно-технической документации

- ГОСТ Р ИСО/МЭК 19762-1-2011: Информационные технологии. Технологии автоматической идентификации и сбора данных (АИСД). Гармонизированный словарь. Часть 1. Общие термины в области АИСД — Терминология ГОСТ Р ИСО/МЭК 19762 1 2011: Информационные технологии. Технологии автоматической идентификации и сбора данных (АИСД).

Гармонизированный словарь. Часть 1. Общие термины в области АИСД оригинал документа: Accredited Standards… … Словарь-справочник терминов нормативно-технической документации

Гармонизированный словарь. Часть 1. Общие термины в области АИСД оригинал документа: Accredited Standards… … Словарь-справочник терминов нормативно-технической документации Формальные методы — Пример формальной спецификации с использованием Z нотации В информатике и инженерии программного обеспечения формальными методами называется группа техник, основанных на математическом аппарате для … Википедия

Смотреть что такое «верификация кода» в других словарях:

Как задать код верификации для устройств Hikvision и Hiwatch?

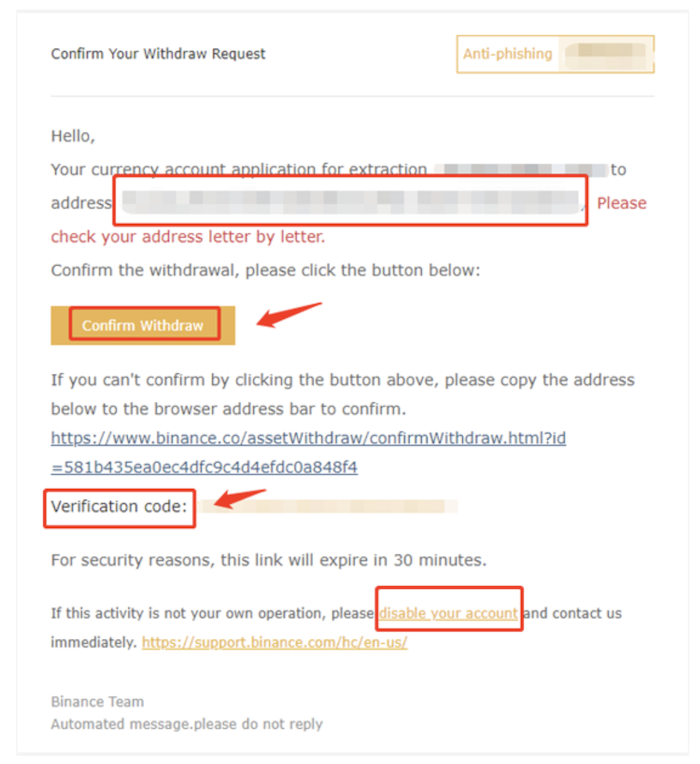

Код верификации необходим при подключении оборудования для видеонаблюдения к различным сервисам. Например EZVIZ, Hik-Connect и т.д.

Прежде чем задать код, нужно его узнать. Обычно он находится рядом со штрихкодом на самом устройстве. Код состоит из шести заглавных латинских букв.

Также вы можете узнать его, воспользовавшись telnet или ssh, правда оддержка telnet отключена в прошивках выше 5.3

Далее нужно выбрать Hikvision login: root и ввести Password: пароль от учетной записи admin.

После этого нужно включить возможность подключения по SSH. В программе IVMS4200 для этого нужно зайти в пункт «Система» — «Безопасность» и отметить SSH галочкой.

Для самого подключения нам понадобится специализированная программа. Для примера мы использовали программу Putty, но вы можете воспользоваться любой удобной.

Для начала, введите IP-адрес камеры и выделите поле SSH. После этого нажмите кнопку Open. Дополнительные настройки для нашей задачи не требуются.

Основное окно PuTTY

После этого у вас должно появиться следующее окно. Введите логин, в нашем случае — root.

Стартовое окно подключения по SSH

После этого программа запросит у вас пароль. При введении пароля символы не отображаются, так и должно быть.

PuTTY. Ввод пароля

Если пароль был введён правильно, программа запросит, непосредственно команды и предложит посмотреть их список через «help». Нас интересует одна-единственная команда «showKey» без кавычек.

Нас интересует одна-единственная команда «showKey» без кавычек.

Ответ от PuTTY

Из всех появившихся строк вам нужна строка «challenge code». Это и будет ваш верификационный код. В нашем случае он DBZQ**.

Зная верификационный код, его можно задать в ПО для видеонаблюдения, причем это можно сдеать несколькими способами.

Первый способ

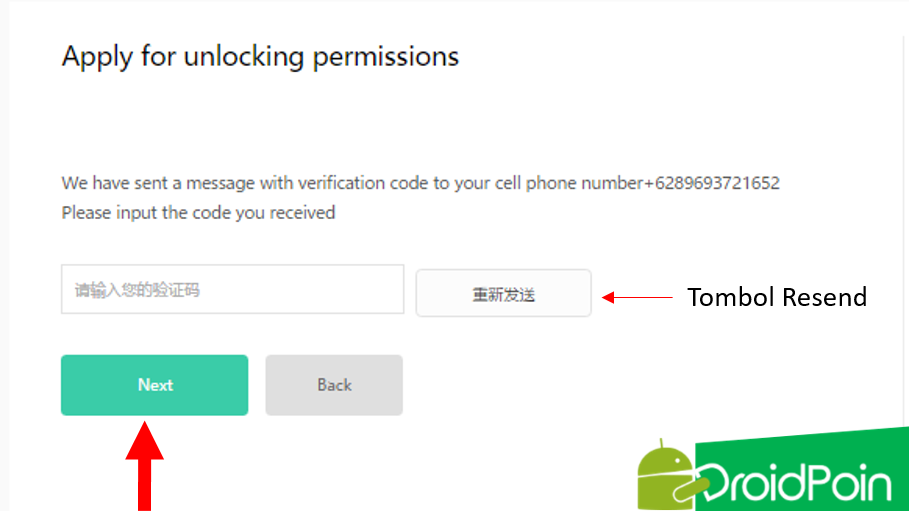

При активации устройства через программу SADP

В новых версиях программы начать работу с облаком можно уже при активации устройства. Поставив галочку напротив “Enable Hik-Connect”, вы увидите следующее окно:

Примерный перевод: “От 6 до 12 букв, латинский алфавит и цифры от 0 до 9, код чувствителен к регистру. Рекомендуется использовать комбинацию не менее чем из 8 букв и цифр”.

Второй способ

Используя веб-интерфейс.

Зайдите в “Настройки” — “Сеть” — “Доп. настройки” — “Платформы доступа”.

При установке галочки “Вкл.” увидите такое окно, в котором задается код верификации.

Третий способ

Работая напрямую с регистратором.

Надеемся, данная статья помогла Вам справиться с этой задачей.

Мы же напоминаем, что наша компания «Запишем всё» с 2010 года занимается проектированием, монтажом, обслуживанием и ремонтом систем видеонаблюдения и видеодомофонов в Москве и Подмосковье.

Мы работаем быстро, качественно и по доступным ценам. Перечень услуг и цены на их вы можете посмотреть здесь.

Звоните +7 (499) 390-28-45 с 8-00 до 22-00 в любой день недели, в том числе и в выходные. Мы будем рады Вам помочь!

[/fusion_builder_column][/fusion_builder_row][/fusion_builder_container]Подтверждение прав — Справочник. Справка

В Справочнике доступ к редактированию данных организации или сети, просмотру статистики на картах, отслеживанию изменений карточки может получить только представитель компании.

Авторизуйтесь в Справочнике и подтвердите права на свою организацию или сеть с помощью специального кода.

Примечание. Агентский логин не может быть владельцем организации в Справочнике, только представителем.

- Как найти организацию, чтобы подтвердить права?

- Как найти сеть, чтобы подтвердить права?

- Как подтвердить права, если организация привязана к аккаунту?

- Как получить код? Где его ввести?

- У организации изменился телефон, и я не могу получить код верификации

- Как привязать организацию, если используется многоканальная телефония

- Как подтвердить права для агентства

Вы можете найти организацию в Справочнике:

На странице поиска введите название организации, укажите регион и нажмите кнопку Найти.

В результатах поиска перейдите по ссылке в названии организации и нажмите кнопку Это моя компания.

Вы можете найти организацию на Яндекс.Картах и перейти в Справочник:

Найдите организацию на Яндекс.Картах, перейдите в ее карточку и нажмите ссылку Стать владельцем на Яндекс.

Картах.

Картах.На странице Подтверждение прав на организацию нажмите кнопку Это моя компания.

Получите код и укажите его для подтверждения прав.

Вы можете найти сеть в Справочнике:

На странице поиска введите название сети и нажмите кнопку Найти.

В результатах поиска перейдите по ссылке в названии и нажмите кнопку Это моя сеть.

Внимание. В поле Регион должно быть указано «Земля». Тогда к вашему аккаунту будут привязаны все филиалы сети, информация о которых есть в Справочнике.Если вы уточните поиск и укажите страну и регион, к аккаунту будут привязаны только филиалы в выбранном регионе.

Получите код и укажите его для подтверждения прав.

На странице Мои организации перейдите на вкладку Ожидают подтверждения.

Нажмите кнопку Подтвердить рядом с названием организации.

Получите код и укажите его для подтверждения прав.

На странице Добавление организации к аккаунту выберите номер телефона, укажите добавочный номер (если есть) и контактное лицо.

Нажмите кнопку Позвонить мне. В течение 10 минут вам перезвонит автоматический оператор и сообщит код верификации.

Нажмите кнопку Позвонить мне. В течение 10 минут вам перезвонит автоматический оператор и сообщит код верификации.Если у организации указан номер мобильного телефона, вы можете выбрать способ получения кода: звонок автоматического оператора или SMS.

На странице Мои заявки перейдите на вкладку Заявки на подтверждение. Нажмите кнопку Ввести код и укажите код верификации.

Если автоматический оператор не дозвонился по указанному номеру, заявка будет переведена в колл-центр. В течение трех суток вам перезвонит оператор колл-центра и сообщит код.

Примечание. Через сутки можно еще раз запросить код в интерфейсе Справочника и дождаться звонка автоматического оператора.

Если в карточке организации указан неверный номер телефона, найдите организацию на Яндекс.Картах. Нажмите кнопку Исправить неточность и укажите правильный номер телефона. Через некоторое время информация в Справочнике обновится, и вы сможете получить код верификации.

Примечание. Мы проверяем номера телефонов, если их изменили на Яндекс.Картах. Актуальный номер телефона также должен быть указан на официальном сайте или на странице социальной сети.

Мы проверяем номера телефонов, если их изменили на Яндекс.Картах. Актуальный номер телефона также должен быть указан на официальном сайте или на странице социальной сети.

Вы можете указать свой добавочный номер на странице Добавление организации к аккаунту. Автоматический оператор перезвонит по нему и сообщит код подтверждения.

Агентский логин не может быть владельцем организации в Справочнике.

Чтобы агентство могло управлять карточкой организации в Яндексе и заказывать приоритетное размещение, владелец организации может добавить логин агентства в качестве представителя. Подробнее.

Если у организации в Справочнике нет владельца, то клиенту агентства необходимо подтвердить права на организацию и назначить агентство своим представителем.

Валидация и верификация | Securelist

Безопасная система – и в особенности система, которая используется для обеспечения безопасности – должны быть доверенной. Однако что лежит в основе этого доверия? Что придает уверенность в том, что основные компоненты системы реализованы правильно и не подведут в критический момент? В предыдущей статье, посвященной безопасной ОС, этот вопрос вскользь упоминался, и, как и обещали, мы возвращаемся этой теме.

Верификация и валидация используются для проверки того факта, что система, программа или аппаратное устройство в действительности обладает ожидаемыми свойствами. Эти два понятия (V&V) хоть и схожи по звучанию и постоянно используются вместе, означают существенно разные типы проверок. Напомним на всякий случай:

- Верификация – это процесс оценки того, насколько система (программа, устройство) по итогам некоторого этапа ее разработки соответствует условиям, заданным в начале этапа.

- Валидация – процесс оценки того, насколько система (программа, устройство) соответствует требованиям по ее назначению.

Если говорить еще проще, верификация задается вопросом, строим ли мы систему правильно, а валидация – строим ли мы правильную систему. И если для ответа на второй вопрос существенную играет роль экспертная оценка (от валидации собственно требований к системе до тестирования конечного продукта), то уверенный ответ на первый вопрос способны дать только формальные методы.

Конечно, каждый из этих процессов не дает полной уверенности без другого. Система может быть верифицирована только относительно конкретного критерия, к примеру, относительно гарантии отсутствия ситуации взаимной блокировки при доступе к ресурсам. Тривиальный способ такой верификации возможен при запрете синхронизируемого доступа к общим ресурсам — однако при этом могут быть нарушены свойства целостности ресурсов. Поэтому адекватность условий, согласно которым система верифицируется, тоже должна быть валидирована, а некоторых случаях и сами условия подвергаются верификации, если экспертные требования можно соответствующим образом формализовать.

Когда говорят про верификацию программы, чаще всего представляют некий магический вычислитель, который принимает на вход программный код и по нажатию кнопки – хоп – выдает вердикт: код верен или неверен, безопасен или нет. При малейшем рассмотрении этой идеальной картинки возникает множество вопросов. Первый из них, а что мы, собственно, хотим доказать? На какие вопросы способна дать ответ верификация системы? Корректность, полнота, непротиворечивость, неизбыточность данных, безошибочность и безопасность функционирования… Немного сухих фактов: некоторое время назад было доказано, что все множество свойств системы можно представить как композицию двух базовых:

- Свойство безопасности формулируется как недостижение системой при любом ее исполнении некоторого (небезопасного) состояния.

Иными словами, свойство гарантирует, что ничего «плохого» не произойдет (NB: именно в этом значении словосочетание «свойство безопасности» и используется до конца статьи).

Иными словами, свойство гарантирует, что ничего «плохого» не произойдет (NB: именно в этом значении словосочетание «свойство безопасности» и используется до конца статьи). - Свойство живости, напротив, гарантирует, что после конечного числа шагов система придет в некоторое определенное состояние – то есть непременно случится что-то «хорошее».

Однако, одно дело – понимание того, что целевое свойство системы может быть представлено как композиция более простых свойств, а другое дело – корректная формализация таких свойств, с учетом того, что они должны не потерять свой действительный смысл, а иначе весь трудоемкий процесс окажется бесполезным. Случается, что требуемые свойства доказываются для ситуаций, когда система фактически не функционирует. Иногда для того, чтобы учитывать только реалистичные ситуации, дополнительно учитывается произвольное свойство справедливости (все как в жизни).

Для формализации описанных таким образом критериев часто используется аппарат классической или темпоральной логики, а для верификации – соответствующие языки. В частности, для классических условий довольно популярен Prolog, для темпоральных – языки Promela, SPIN. Но это далеко не единственный способ. Описание формальных условий поведения компьютерных программ и верификация относительно этих правил настолько специфичная и востребованная проблема, что в 1969 году была создана специальная формальная теория – алгоритмическая логика Хоара, предназначенная для дедуктивного доказательства правильности программ и способная приблизить сухие спецификации к семантике программ на императивных языках. В настоящее время выработан еще более жизненный подход к описанию критериев – в виде контрактных спецификаций программных интерфейсов.

В частности, для классических условий довольно популярен Prolog, для темпоральных – языки Promela, SPIN. Но это далеко не единственный способ. Описание формальных условий поведения компьютерных программ и верификация относительно этих правил настолько специфичная и востребованная проблема, что в 1969 году была создана специальная формальная теория – алгоритмическая логика Хоара, предназначенная для дедуктивного доказательства правильности программ и способная приблизить сухие спецификации к семантике программ на императивных языках. В настоящее время выработан еще более жизненный подход к описанию критериев – в виде контрактных спецификаций программных интерфейсов.

Другая проблема – выбор и формализация объекта верификации. И несмотря на то, что верификация, казалось бы, процедура, состоящая в точном вычислении, при этом выборе нужно ориентироваться на требуемую степень уверенности в результате.

К примеру, для верификации может быть выбрана статическая конфигурация системы – значения системных параметров, информация об установленных приложениях и разрешения политики безопасности. Эти данные подаются на вход решателю, который на основе заранее заданных экспертом логических правил производит вычисления, иногда довольно сложные, и сообщает результат. К примеру, такой решатель может определить, возможен ли в системе некоторый вид атаки, или может ли пользователь получить неавторизованный доступ к каким-либо ресурсам.

Эти данные подаются на вход решателю, который на основе заранее заданных экспертом логических правил производит вычисления, иногда довольно сложные, и сообщает результат. К примеру, такой решатель может определить, возможен ли в системе некоторый вид атаки, или может ли пользователь получить неавторизованный доступ к каким-либо ресурсам.

Верификация конфигурации способна дать уверенность в том, как будет вести себя система, при условии, что мы доверяем поведению ее компонентов. То есть системные и прикладные программы должны вести себя так, как задано в их спецификациях, не содержать ошибок и уязвимостей, эксплуатация которых могла бы повлиять на фактическое поведение системы.1

В реальных системах дело чаще всего обстоит не так, а значит, необходимо подвергать верификации собственно программное обеспечение2. Здесь снова приходится принимать не одно решение. Что подвергать верификации – высокоуровневый программный или машинный код, принимать ли во внимание влияние программного окружения и как моделировать это окружение, рассматривать ли специфические зависимости выполнения низкоуровневых операций от аппаратной платформы. Выбор снова зависит от цели верификации и от требуемой степени доверия к результатам. Предположим, нужно показать отсутствие уязвимостей определенного вида (этот пример выбран потому, что условие вероятнее всего сводится к свойству безопасности). Тестирование и статический анализ кода путем поиска типовых опасных конструкций в высокоуровневом коде обычно не относят к методам формальной верификации, т.к. как правило они не позволяют добиться полноты анализа3. Для решения такой задачи методы верификации производят над конструкциями программного кода логические вычисления, целью которых является доказательство того факта, что на графе передачи управления программы ни один из возможных исполняемых фрагментов (с учетом всех нелинейных переходов) не является уязвимым к указанному способу эксплуатации. Дело за малым – сформировать соответствующий критерий в достаточно общем виде и выполнить эффективное вычисление всем объеме кода программы.

Выбор снова зависит от цели верификации и от требуемой степени доверия к результатам. Предположим, нужно показать отсутствие уязвимостей определенного вида (этот пример выбран потому, что условие вероятнее всего сводится к свойству безопасности). Тестирование и статический анализ кода путем поиска типовых опасных конструкций в высокоуровневом коде обычно не относят к методам формальной верификации, т.к. как правило они не позволяют добиться полноты анализа3. Для решения такой задачи методы верификации производят над конструкциями программного кода логические вычисления, целью которых является доказательство того факта, что на графе передачи управления программы ни один из возможных исполняемых фрагментов (с учетом всех нелинейных переходов) не является уязвимым к указанному способу эксплуатации. Дело за малым – сформировать соответствующий критерий в достаточно общем виде и выполнить эффективное вычисление всем объеме кода программы.

При недостатке доказательств того, что компилятор сохранит доказанные для высокоуровневого представления свойства и для машинного кода, или если нужно гарантировать свойства, сформулированные для машинного кода, работа еще более усложняется. Именно из-за сложности верификации программного кода ее методы применяются к коду как можно более простому и меньшего объема, используемому в ядре безопасности ОС и низкоуровневых компонентах, на которых основано исполнение менее доверенных сервисов и приложений.

Именно из-за сложности верификации программного кода ее методы применяются к коду как можно более простому и меньшего объема, используемому в ядре безопасности ОС и низкоуровневых компонентах, на которых основано исполнение менее доверенных сервисов и приложений.

Один из перспективных подходов к верификации программ – гарантия безопасности программного кода уже при его создании, или «закладка фундамента» для упрощения будущей верификации. Показав, что используемый язык программирования обладает характеристиками, которые наделяют программный код свойствами безопасности, можно избежать утомительных проверок по крайней мере в отношении этих свойств. Генерация кода позволяет минимизировать человеческий фактор в создании кода (и ошибок в нем). Это довольно эффективно, но применяется – по крайней мере пока – только к реализации ограниченных алгоритмов в конкретно определенном контексте, так как в этом случае не избавляемся от задачи верификации кода, но переносим ее на уровень верификации нотации (языка) и средств генерации программного кода – что является еще более нетривиальной задачей, если код произвольный.

Другой подход к обеспечению верифицируемости кода при его создании – использование парадигмы контрактного программирования. В этом случае перед созданием кода определяются точные формальные (контрактные) спецификации интерфейсов, задающие предусловия (обязательства со стороны клиентов интерфейсов), постусловия (обязательства поставщика) и инварианты (обязательства по выполнению конкретных свойств). Контрактное программирование поддерживается многими языками, в том числе расширениями Java и C.

Верификация программного кода «в лабораторных условиях» может вызывать нарекания в том случае, если поведение кода в большой степени определяется его окружением. Неплохо, конечно, если система построена из слабо связанных компонентов с хорошо документированными интерфейсами – однако в реальных системах достаточно сложно предсказать влияние окружения на поведение отдельно взятого компонента. В этих случаях для оценки корректности системы приходится прибегать к анализу поведения параллельно работающих компонентов. Формальная проверка того, выполняется ли заданная логическая формула на модели системы, описывается в рамках метода, известного как Model checking. Этот метод аккумулирует существующие достижения в верификации систем и широко применяется по всему миру для проверки сложных аппаратных и программных комплексов. За работы, внесшие существенный вклад в его развитие, дважды вручалась премия Тьюринга (первый раз – в 1996 году Амиру Пнуели за «плодотворную работу по внедрению темпоральной логики в вычислительные науки, и за выдающийся вклад в верификацию программ и систем», и второй в 2007 году – ученым Кларку, Эмерсону и Сифакису «за их роль в развитии проверки на модели — высокоэффективную технику верификации программ, широко применяемую при разработке как программного, так и аппаратного обеспечения»). В настоящее время методы model checking применяются и за пределами верификации технических систем, для которых этот метод был изначально разработан.

Формальная проверка того, выполняется ли заданная логическая формула на модели системы, описывается в рамках метода, известного как Model checking. Этот метод аккумулирует существующие достижения в верификации систем и широко применяется по всему миру для проверки сложных аппаратных и программных комплексов. За работы, внесшие существенный вклад в его развитие, дважды вручалась премия Тьюринга (первый раз – в 1996 году Амиру Пнуели за «плодотворную работу по внедрению темпоральной логики в вычислительные науки, и за выдающийся вклад в верификацию программ и систем», и второй в 2007 году – ученым Кларку, Эмерсону и Сифакису «за их роль в развитии проверки на модели — высокоэффективную технику верификации программ, широко применяемую при разработке как программного, так и аппаратного обеспечения»). В настоящее время методы model checking применяются и за пределами верификации технических систем, для которых этот метод был изначально разработан.

При вручении премии Тьюринга президент ACM Стьюарт Фельдман сказал и методе Model checking: «Это великий пример того, как технология, изменившая промышленность, родилась из чисто теоретических исследований». Можно с уверенностью утверждать, что если будущее во всех областях жизни от устройств бытового назначения до критических инфраструктур за развитыми, умными и безопасными во всех смыслах технологиями, то методы V&V обеспечивают путь в это будущее.

Можно с уверенностью утверждать, что если будущее во всех областях жизни от устройств бытового назначения до критических инфраструктур за развитыми, умными и безопасными во всех смыслах технологиями, то методы V&V обеспечивают путь в это будущее.

В одной статье невозможно охватить все вопросы. Для заинтересовавшихся рекомендуем прочитать:

- Статью одного из отцов-основателей метода проверки на модели Эдмунда Кларка (Edmund M. Clarke «The Birth of Model Checking»).

- Глубже погрузиться в формальные основы метода можно при помощи замечательной книги профессора Ю.Г. Карпова «Model Checking».

- Изучить вопросы, связанные с формализацией требований безопасности и живости лучше всего на основе оригинальных работ, обзор которых можно найти в статье Ekkart Kindler «Safety and Liveness Properties: A Survey».

- Монография Ж.Теля «Введение в распределенные алгоритмы» представляет потрясающий по объему и содержанию труд по формальному представлению протоколов в сложных системах и обеспечению их корректной и надежной работы.

1Это как раз тот случай, когда механизм валидации (на основе знаний об уязвимости ПО) помог бы или отвергнуть меры анализа конфигурации, или ввести компенсационные меры (своевременное обновление потенциально проблемного ПО) с принятием остаточных рисков. >>

2Заметим, что верификация конфигурации и верификация программного обеспечения — не взаимозаменяемые меры. Если проверка программного кода гарантирует ожидаемое поведение программных компонентов, то проверка конфигурации обеспечивает выполнение политики безопасности при работе этих компонентов. >>

3Однако они могут служить для валидации программного кода. >>

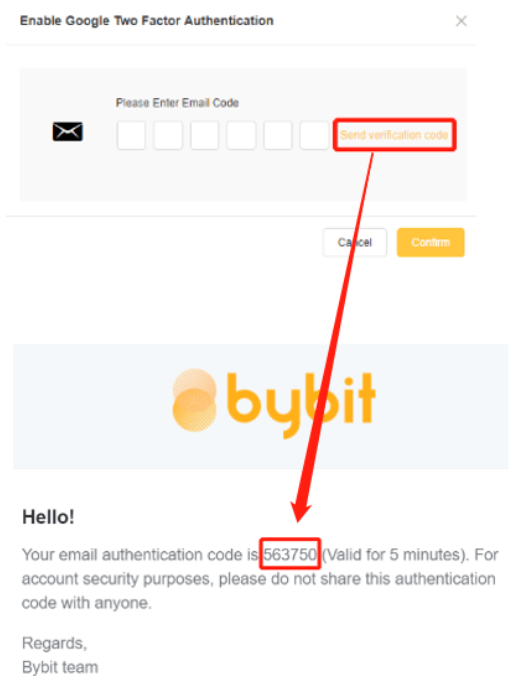

Google 2FA – Справочный Центр KuCoin

Чтобы защитить ваш аккаунт и избежать возможной кражи ваших активов, KuCoin использует Google Authenticator. Он защищает ваш аккаунт KuCoin и повышает уровень безопасности. Чтобы обеспечить безопасность своего аккаунта, выберите в качестве режима стратегической безопасности комбинации 「Верификация Google + Привязка к Электронной Почте + Торговый Пароль」 или 「Привязка к Номеру Телефона + Торговый Пароль」.

Прочтите следующую статью, чтобы узнать о привязки Двухэтапная Верификации Google (2FA) и некоторых распространенных проблемах.

Содержание

Часть 1: Важность Google 2FA

Часть 2. Как Привязать Google 2FA

Часть 3. Неверный Код Google 2FA

Часть 4. Потерянное/Измененное Устройство с Google 2FA

Часть 1: Важность Google 2FA

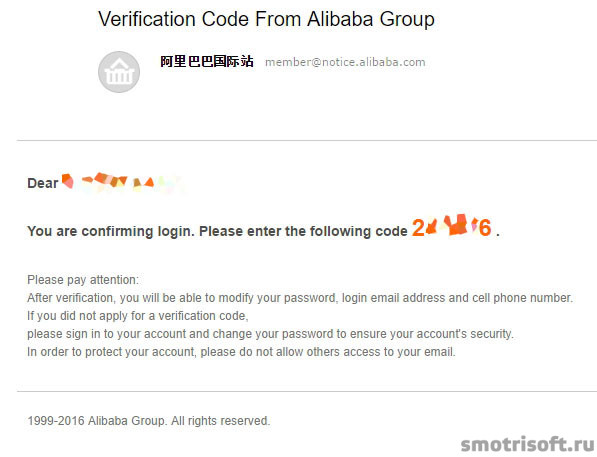

У всех пользователей есть пароли к своим аккаунтам, но наличие одних только паролей небезопасно. Они также могут быть легко украдены. По этой причине мы настоятельно рекомендуем пользователям использовать Google Authenticator и привязать двухэтапную верификацию Google к своему аккаунту. Как только аккаунты пользователей привязаны, даже если их пароль украден, для входа в аккаунт все равно требуется телефон или секретный ключ пользователя.

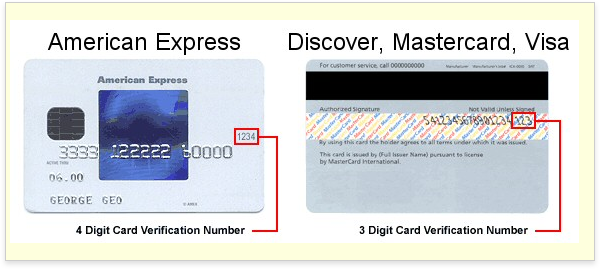

Двухэтапный код верификации Google генерируется Google Authenticator на телефоне, и код меняется каждые 30 секунд. Каждый код верификации может быть использован только один раз.

Часть 2. Как Привязать Google 2FA**Двухэтапная верификация Google используется для входа, торговли, депозита и вывода средств на KuCoin**

Загрузите приложение Google Authenticator на свой телефон.

Пользователям IOS необходимо искать «Google Authenticator» в App Store.

Пользователям Android необходимо искать «Google Authenticator» в Google Play. Скачать

Привяжите двухэтапную верификацию Google.

Шаг 1:

Сначала войдите в свой аккаунт KuCoin. Нажмите на аватар в правом верхнем углу и выберите «Безопасность Аккаунта» в раскрывающемся меню.

Шаг 2:

Найдите Настройки безопасности, нажмите «Установить», а затем нажмите «Отправить Код», и на ваш зарегистрированный адрес электронной почты будет отправлен код подтверждения электронной почты.

Шаг 3:

Далее вы увидите экран, аналогичный указанному ниже. Когда появляется этот экран, комбинация букв и цифр является вашим секретным ключом. Пожалуйста, запишите его и храните в надежном месте. Он понадобится вам, если вы потеряете или замените свой телефон, или случайно удалите Google Authenticator. После сохранения двухэтапного секретного ключа, пожалуйста, нажмите кнопку «Далее», чтобы продолжить.

Шаг 4:

Теперь вы увидите следующий экран. Открыв приложение Google Authenticator на своем телефоне, у вас есть два варианта:

- Вы можете отсканировать QR-код с помощью своего телефона, и он настроит Google Authenticator для KuCoin и начнет генерировать для вас 6-значный код.

- Вы также можете ввести адрес электронной почты, связанный с вашим аккаунтом KuCoin, и записанный секретный ключ. Как только вы это сделаете, Google Authenticator начнет генерировать для вас 6-значный код.

******Ниже приведены некоторые примеры того, что вы увидите на своем телефоне в приложении Google Authenticator******

IOS

Android

Шаг 5:

Как только Google Authenticator и ваш аккаунт KuCoin будут связаны, вы получите уникальный 6-значный код для доступа к своему аккаунту. Код действителен для одного использования и будет меняться каждые 30 секунд. Ниже приведен пример того, как будет выглядеть код на вашем телефоне.

Шаг 6:

Наконец, введите свой 6-значный код в поле Код Верификации Google и нажмите кнопку «Активировать», как показано ниже. Теперь вы можете безопасно получить доступ к своему аккаунту KuCoin!

Подсказки:

- Пожалуйста, скорректируйте время сервера в Authenticator, если ваше устройство на Android, выберите «Настройку корректировки времени для кодов».

- Некоторые телефоны необходимо перезагрузить после привязки.

- Для входа в систему, торговли и вывода средств пользователям необходимо ввести проверочный код.

- Пожалуйста, НЕ удаляйте Google Authenticator со своего телефона.

- Пожалуйста, введите правильный двухэтапный код верификации Google. Если вы введете неправильный код верификации пять раз, двухэтапная верификация Google будет заблокирована на 2 часа.

Часть 3. Неверный код Google 2FA

Если код Google 2FA недействителен, это может быть вызвано следующими факторами:

- Убедитесь, что вы ввели код 2FA для правильного аккаунта, если 2FA нескольких аккаунтов были привязаны к одному телефону;

- Код Google 2FA действителен только в течение 30 секунд, обязательно введите его в течение 30 секунд;

- Убедитесь, что время приложения Google Authenticator на вашем телефоне синхронизировано со временем сервера Google.

Как синхронизировать время на вашем телефоне? (Работает только на Android)

А. Нажмите «Настройки»

B. Нажмите «Коррекция Времени для Кодов» — «Синхронизировать сейчас»

Если вышеперечисленные факторы могут быть исключены, повторно свяжите Двухэтапную Верификацию Google с ключом в своем мобильном приложении «Google Authenticator», если вы сохранили 16-значный Секретный Ключ Google. После повторной привязки вы можете напрямую ввести 6-значный код верификации, чтобы войти в свой аккаунт KuCoin. (Пожалуйста, удалите Google Authenticator, а затем переустановите его или удалите исходную обязательную запись и повторно свяжите ее).

4. Если вы не сохраните 16-значный секретный ключ 2FA и не получите доступ к своему аккаунту KuCoin, пожалуйста, прочитайте Часть 4, чтобы отменить привязку Google 2FA.

Часть 4. Потерянное/Измененное Устройство с Google 2FA

Ситуация 1: Нет доступа к текущему 2FA

1. Если вы сохранили свой Секретный Ключ Google и не можете войти в свой аккаунт, повторно свяжите Двухэтапную Верификацию Google с ключом в мобильном приложении «Google Authenticator». После повторной привязки вы можете напрямую ввести 6-значный код верификации, чтобы войти в свой аккаунт KuCoin.

Удалите исходный аккаунт KuCoin в приложении Google Authenticator. Повторно свяжите Google 2FA с секретным ключом. Затем введите 6-значный код верификации в поле ввода. Теперь вы можете безопасно войти в KuCoin.

2. Если вы потеряли свое устройство или удалили Google Authenticator и никогда не сохраняли секретный ключ Google (16 цифр), пожалуйста, нажмите «Верификация Google недоступна?» и следуйте инструкциям ниже.

После выполнения вышеуказанных действий загрузите запрошенную идентификационную информацию. После того как мы проверим вашу информацию, Двухэтапный Верификация Google будет отключена для вашего аккаунта в течение 1-3 рабочих дней.

Ситуация 2: Имеете доступ к текущему 2FA, но собираетесь сменить устройство и хотите перенести Google 2FA на новое устройство

Если вы сохранили секретный ключ Google, свяжите 2FA с секретным ключом и зарегистрированным адресом электронной почты в приложении Google Authenticator, после чего вы получите код 2FA с нового устройства. Пожалуйста, удалите старый код 2FA после успешного связывания нового.

Если вы не сохранили секретный ключ, войдите в аккаунт KuCoin, чтобы изменить 2FA в настройках безопасности аккаунта. Пожалуйста, посмотрите скриншоты ниже с подробными поэтапными действиями:

Примечания:

1. Если вы случайно закрыли страницу, прежде чем нажать кнопку «Активировать», вы не изменили 2FA успешно, поэтому старый 2FA все еще действует;

2. Для обеспечения безопасности вашего аккаунта, сервисы вывода средств на KuCoin и KuCoin Future будут временно заблокированы на 24 часа после подтверждения настроек;

3. Обратите внимание, что 2FA, связанный со старым устройством, будет недействительным после активации. Пожалуйста, удалите старый код 2FA. Ключ к модифицированному 2FA также был обновлен

Настройка р2р-сервиса EZVIZ7 — Hikvision Урал

Настройка р2р-сервиса EZVIZ7(вы должны самостоятельно зарегистрироваться на сервисе и установить все

необходимые для его работы плагины)

Для возможности подключения к сервису EZVIZ ваше устройство должно

удовлетворять несколько условий.

Из камер, пока поддерживается только платформа RAPTOR, камеры DS-2CD2XX2

с прошивкой 5.2.0 и выше. Из скоростных поворотных рабоает только DS-

2DE4220-AE

Регистраторы совместимые с EZVIZ, на данный момент это 72ХХ-HGHI-SH, 7XXX-NI-EX с прошивкой 3.0.8 и выше, а так же HiWatch20X с прошивкой 3.0.16 и выше

Для начала, необходимо активировать платформу доступа р2р в настройках устройства.

Для устройств HiWatch обратите внимание на поле «Адрес сервера» и установите значение как на изображении выше.

После этого необходимо добавить камеру на сервисе EZVIZ, для этого переходим на сайт: http://i.ezviz7.com (вы должны заранее зарегистрироваться на сервисе и установить все необходимые для его работы плагины).На вкладке «System Managment» нажимаем «Add device»

В списке найденных сервисом устройств, выбираем необходимое

В появившемся окне необходимо ввести код верификации. Этот код изображен

на штрих коде устройства. Если его нет, попробуйте использовать стандартный

код «ABCDEF»

В появившемся окне необходимо ввести код верификации. Этот код изображен

на штрих коде устройства. Если его нет, попробуйте использовать стандартный

код «ABCDEF»

Если добавление устройства прошло успешно, должно появиться диалоговое окно, с надписью «ADDED»

После этого, можно переходить на вкладку «Homepage» и выбрать добавленное устройство для просмотра и управления.

Как установить верификационный код для сервиса Ezviz?

Мы уже писали о том, как узнать верификационный код на старых устройствах Hikvision.

С новым оборудованием дела обстоят иначе. Если при установке камеры вы не задумывались о использовании облачного сервиса, то верификационный код устанавливаете сами, и только вначале подключения к услуге Hik-Connect (Ezviz). Рассмотрим три способа получения верификационного кода.

Часто работу с устройством начинают через SADP.

В новых версиях программы начать работу с облаком можно уже при активации устройства. Поставив галочку напротив “Enable Hik-Connect”, вы увидите следующее окно:

Примерный перевод: “От 6 до 12 букв, латинский алфавит и цифры от 0 до 9, код чувитвителен к регистру. Рекомендуется использовать комбинацию не менее чем из 8 букв и цифр”.

Во втором случае используют веб-интерфейс.

Зайдите в “Настройки” – “Сеть” – “Доп. настройки” – “Платформы доступа”.

При попытке поставить галочку “Вкл.” увидите такое окно.

Рекомендации те же, что и в прошлый раз (6-12 символов и т.д.)

При перезагрузке этой страницы можно посмотреть верификационный код и поменять его на другой.

Используя больше одного устройства, или мониторят несколько точек, лучше пользоваться программой IVMS4200.

Зайдите в “Удаленную конфигурацию” – “Сеть” – “Hik-Connect”.

Выделив галочкой “Включить услугу Hik-Connect” вы увидите похожее окно установки верификационного кода.

Все на русском языке, просто и понятно.

Позже зайдя на эту же страницу можно посмотреть код верификации или поменять его на другой.

Реже всего сейчас работают с регистратором напрямую.

Ниже представлено окно “Конфигурация” – “Сеть” – “Платформы доступа” (Configuration – Network – Platform Access).

При проставлении галочки напротив “Enable”.

В верхней строке устанавливается верификационный код (с прежними рекомендациями), галочкой вы подтверждаете согласие с правилами использования, затертый нами QR-код позволяет увидеть “Правила использования”.

Зайдя повторно можно изменить код. Удобная опция – включение/отключение шифрования потока. Место, в котором ставите галочку, на фото выделено желтой рамкой.

Теперь вы знаете, как установить верификационный код на новых устройствах.

Коды проверкиКоды проверки

Ресурсный центр

Коды подтверждения

Проверочный код — это уникальный код, который создается для вашей учетной записи, когда вы входите в свою учетную запись ChARM.

Получить код подтверждения

Вы можете получить коды подтверждения одним из следующих способов.

- Получите проверочный код на свое мобильное устройство с помощью текстового SMS-сообщения.

- Получите проверочный код, позвонив на свое мобильное устройство.

- Получите проверочный код в приложении Google Authenticator.

- Получите проверочный код от устройства Exostar.

Если вы не получили проверочный код, попробуйте использовать опцию «Отправить повторно», чтобы отправить проверочный код. В зависимости от поставщика услуг мобильной связи передача текстовых SMS-сообщений на ваше устройство может занять некоторое время.

Коды подтверждения резервного копирования

Коды подтвержденияможно использовать, если для вашей учетной записи настроена двухфакторная аутентификация и у вас нет доступа к телефону.Вы можете распечатать его, загрузить в виде текста или отправить коды на свой личный адрес электронной почты. Вы должны хранить эти коды в безопасности. Это поможет вам получить доступ к своей учетной записи ChARM, когда у вас нет с собой мобильного устройства или у вас нет Интернета на мобильном устройстве.

Настройка кодов проверки резервных копий

- Щелкните вкладку «Двухфакторная аутентификация» на главном экране, затем щелкните «Управление кодами подтверждения резервных копий»

- Будет показан набор резервных кодов, и вы можете щелкнуть Сохранить как текст, чтобы сохранить его локально.

- При необходимости вы можете распечатать резервные коды и сохранить их.

- Эти коды используются только один раз и могут использоваться вместо кода подтверждения при входе в свою учетную запись

Если вы хотите восстановить резервные коды, нажмите «Создать новые коды», чтобы удалить существующие коды и сгенерировать новый набор резервных кодов.

Использование кодов проверки резервных копий

После ввода учетных данных для входа в учетную запись щелкните Не удается получить доступ к телефону? на странице кода подтверждения входа и введите один из резервных кодов для входа в свою учетную запись.

Примечание: Если ваш телефон недоступен, эти коды будут единственным способом войти в вашу учетную запись. Поэтому храните их в надежном и доступном месте. Если вы потеряли резервные коды, обратитесь в службу поддержки ЧАРМ.

© MedicalMine Inc. Все права защищены.

Что такое код подтверждения Google? Все, что вам нужно знать

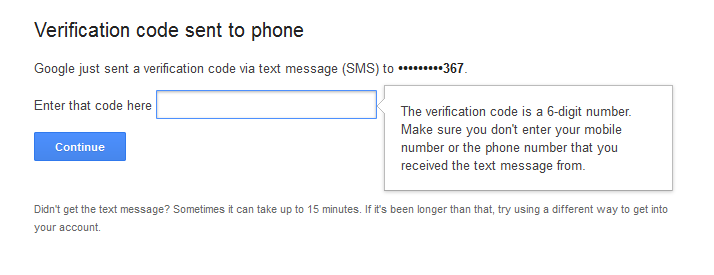

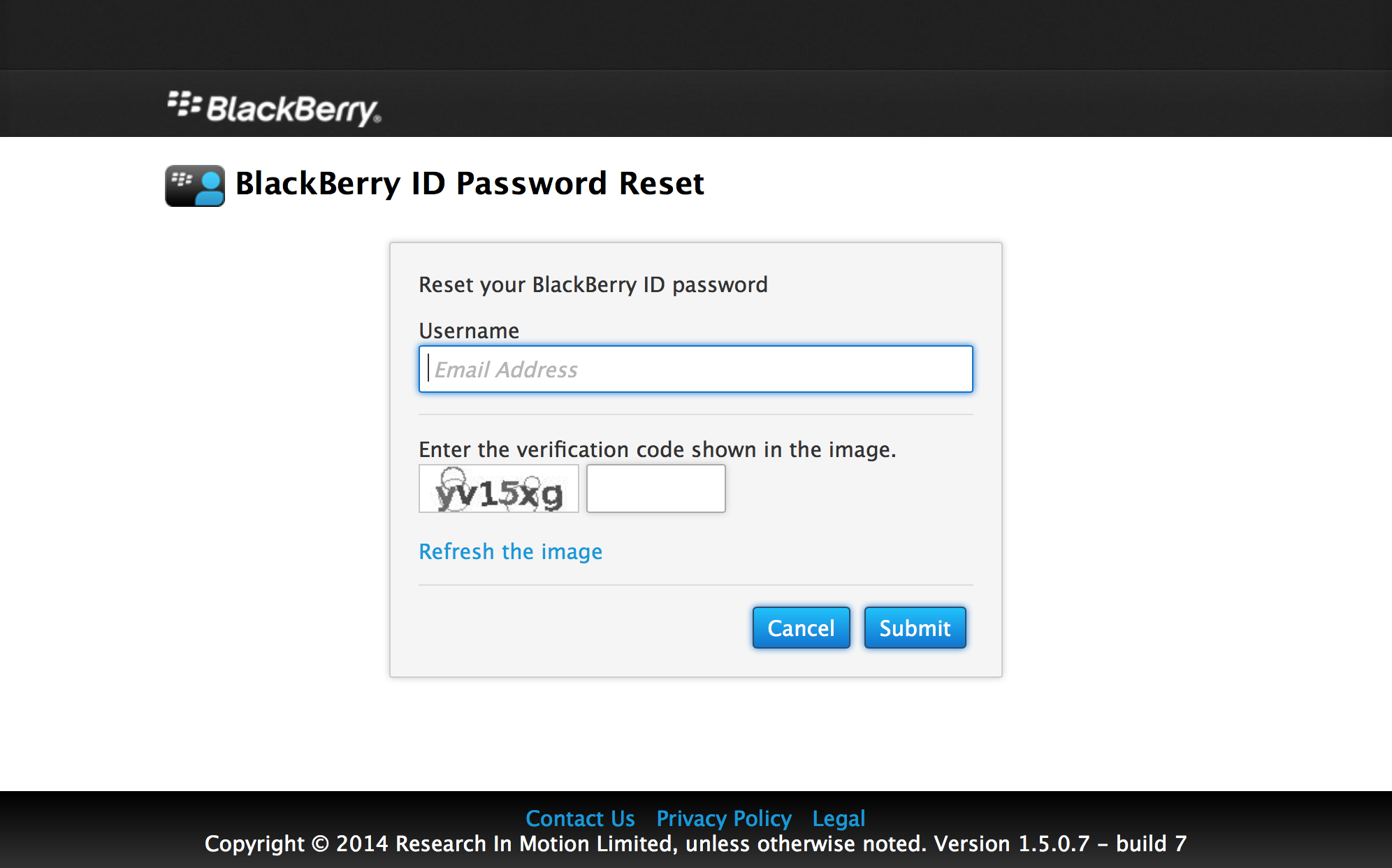

- Код подтверждения Google — это короткий цифровой код, который отправляется непосредственно вам, обычно по телефону или электронной почте, для подтверждения вашей личности.

- Вам может потребоваться ввести код подтверждения, если вы попытаетесь создать новую учетную запись Google, сбросить пароль или войти в систему на другом компьютере или устройстве.

- Коды подтверждения Google обеспечивают повышенную безопасность, чтобы не дать злоумышленникам и хакерам захватить вашу учетную запись и украсть вашу личную информацию.

- Посетите домашнюю страницу Business Insider, чтобы узнать больше.

Проверочный код Google — это короткий цифровой код, который иногда отправляется на ваш телефон или адрес электронной почты, который вы используете для выполнения такой задачи, как восстановление пароля.

Это дополнительный шаг безопасности, который гарантирует, что только вы (или кто-то другой, имеющий право доступа к вашей учетной записи Google) получите доступ.

Как получить проверочный код GoogleЕсть несколько способов получить проверочный код от Google:

- Если вы используете Google Authenticator для iPhone или Google Authenticator для Android, вы можете запустить это приложение и получить код аутентификации там.Google Authenticator — хороший вариант для обеспечения безопасности вашей учетной записи, потому что вы можете хранить приложение на своих мобильных устройствах, а код постоянно меняется, поэтому любой конкретный код действителен только около 30 секунд за раз.

- Google также может отправить код по SMS на ваш мобильный телефон.

- Если для вашей учетной записи Google включена двухэтапная аутентификация , Google предоставит вам несколько резервных кодов при первой настройке безопасности учетной записи.

При обычном повседневном использовании вашей учетной записи Google вам, скорее всего, не придется бороться с проверочным кодом.

Вот наиболее частые ситуации, в которых вас могут попросить ввести код:

- Сброс пароля . Если вы потеряете или забудете свой пароль Google и попытаетесь сбросить пароль, вам может потребоваться ввести проверочный код, прежде чем вы сможете изменить пароль.

- Двухэтапная аутентификация. Каждый раз, когда вы выходите из своей учетной записи и пытаетесь войти снова, когда у вас включена двухэтапная аутентификация, вы будете получать от Google код, с помощью которого вам нужно будет войти в систему.

- Вход в новый компьютер или устройство . Google отслеживает, какие устройства вы регулярно используете. Если у вас включена двухэтапная аутентификация и вы пытаетесь войти в систему с нового устройства, Google потребует код подтверждения, прежде чем вы сможете войти в систему.

- Вы создаете новую учетную запись Google . Часто Google отправляет вам проверочный код, чтобы подтвердить, что вы не робот, если вы создаете новую учетную запись.

— Справочный центр Spruce

Коды подтвержденияотправляются по SMS, чтобы защитить безопасность вашей учетной записи Spruce.Они отправляются, когда вы создаете новую учетную запись на Spruce, когда вы входите в существующую учетную запись и когда вы меняете свой пароль.

Если у вас возникли проблемы с получением кода подтверждения, вот несколько распространенных проблем и способы их решения.

Прошло 5 минут, а я все еще не получил свой код.

Коды подтверждениядолжны быть получены в течение 5 минут после вашего запроса на мобильный номер, связанный с вашей учетной записью.

Если вы все еще не получили код подтверждения в течение 5 минут, рекомендуем запросить код подтверждения еще раз.

Вы можете сделать это, нажав стрелку «назад» в верхнем левом углу экрана «Введите проверочный код» в приложении Spruce, а затем снова нажав «Далее». Это приведет к повторной отправке проверочного кода.

Если вы все еще не получили код подтверждения при втором запросе, причиной задержки чаще всего является отключение службы SMS, связанной с вашим оператором связи (например, AT&T, T-Mobile и т. Д.). В этом случае вам следует перезагрузить телефон.

Если после выполнения всех этих действий вы по-прежнему не можете получить код подтверждения, свяжитесь с нами по адресу support @ sprucehealth.com.

Я не могу получить свой проверочный код, потому что я сменил номер мобильного телефона / потерял старый телефон.

Если у вас больше нет доступа к номеру мобильного телефона, который вы использовали при регистрации в Spruce, вам нужно будет изменить номер мобильного телефона, связанный с вашей учетной записью.

Чтобы помочь с этим, нам сначала нужно вручную подтвердить вашу личность. Мы делаем это, чтобы защитить вас и безопасность вашей учетной записи Spruce.

Просто напишите нам по адресу support @ sprucehealth.com с адреса электронной почты, связанного с вашей учетной записью Spruce, в строке темы «Запрос на обновление номера телефона». Пожалуйста, укажите в своем электронном письме следующую информацию:

- ФИО

- Фотография вашего лица рядом с вашим удостоверением личности с фотографией (например, водительские права, паспорт или удостоверение личности государственного образца)

- Ваш старый мобильный номер

- Ваш новый мобильный номер

Мы не используем и не храним эту информацию для каких-либо целей, кроме проверки вашей личности.

Я не могу получить свой проверочный код, потому что сейчас у меня нет доступа к своему телефону.

Время от времени могут возникать ситуации, когда вы временно не можете получить доступ к своему телефону для получения кода подтверждения.

В этих случаях мы настоятельно рекомендуем подождать, пока у вас снова появится доступ к телефону, чтобы получить доступ к Spruce.

Однако, если вам срочно требуется доступ к своей учетной записи Spruce, мы можем помочь вам, если сначала вручную подтвердим вашу личность.

Просто напишите нам по адресу support @ sprucehealth.com с адреса электронной почты, связанного с вашей учетной записью Spruce, с описанием вашей ситуации. Пожалуйста, укажите в своем электронном письме следующую информацию:

- ФИО

- Фотография вашего лица рядом с вашим удостоверением личности с фотографией (например, водительские права, паспорт или удостоверение личности государственного образца)

- Номер мобильного телефона, связанный с вашим аккаунтом

Мы не используем и не храним эту информацию для каких-либо целей, кроме проверки вашей личности.

Информация о безопасности учетной записи Microsoft и коды подтверждения

Есть несколько возможных объяснений того, почему коды подтверждения не всегда приходят.Прочтите список наиболее частых причин и посмотрите, применима ли какая-либо из них к вам.

Ваш телефон блокирует SMS с неизвестных номеров?

Если да, измените настройки телефона и выберите У меня нет кода . Мы отправим еще один проверочный код.

Ваш адрес электронной почты отправил код подтверждения в папку нежелательной почты?

Проверьте папку нежелательной почты на наличие сообщения от учетной записи Microsoft и используйте отправленный вам код.Действительные коды подтверждения поступают с адреса электронной почты @ accountprotection.microsoft.com.

Отметьте @ accountprotection.microsoft.com как надежного отправителя, чтобы получать код подтверждения на свой почтовый ящик.

Правильно ли введен ваш номер телефона или адрес электронной почты?

Чтобы обеспечить безопасность вашей информации при входе в систему, мы показываем вам только две последние цифры вашего номера телефона или первые два символа вашего адреса электронной почты.

Чтобы проверить правильность ваших данных безопасности:

Войдите на страницу с основными сведениями о безопасности, используя свою учетную запись Microsoft.

Выберите Обновить информацию .

Выберите метод, который, как вы знаете, работает, или выберите У меня нет ни одного из этих , чтобы заменить вашу информацию безопасности.

Заканчивается ли ваш альтернативный адрес электронной почты на @outlook.com, @ hotmail.com, @ live.com или @ msn.com?

Если да, то вы используете одну учетную запись Microsoft для проверки другой учетной записи Microsoft. Это может затруднить отслеживание того, в какой из них вы вошли. Когда вы входите во вторую учетную запись (чтобы получить код, отправленный на это электронное письмо), большинство браузеров автоматически выводят вас из первой учетной записи (той, которая фактически запрашивает код).

Чтобы получить проверочный код:

Используя браузер в режиме конфиденциальности, войдите в систему с первой учетной записью.Это позволяет вам оставаться в обеих учетных записях одновременно.

Когда вам будет предложено ввести проверочный код, который был отправлен на ваш альтернативный адрес электронной почты, не закрывайте окно браузера.

Открыть новое окно в режиме конфиденциальности. Ctrl + Shift + P — это ярлык для просмотра InPrivate в Microsoft Edge и Internet Explorer.Если вы используете другой браузер, обратитесь к справке этого браузера за информацией о режиме конфиденциальности.

В новом окне войдите в свою альтернативную учетную запись электронной почты и найдите сообщение от команды учетной записи Microsoft. Скопируйте или запишите проверочный код из сообщения.

Вернитесь в окно, которое запрашивает код подтверждения. Введите код и следуйте инструкциям.

Изменение способа получения кода подтверждения с электронной почты на текстовое сообщение — Ring Help

В Ring мы серьезно относимся к вашей конфиденциальности и безопасности учетной записи. Мы настоятельно рекомендуем вам изменить метод одноразового пароля для двухэтапной аутентификации с электронной почты на текстовое сообщение. Доставка текстового сообщения с кодом подтверждения поможет вам сохранить контроль над своей учетной записью Ring в случае, если что-то случится с вашей учетной записью электронной почты (например, если вы потеряете доступ к своей учетной записи электронной почты или она будет взломана).Эта статья проведет вас через процесс внесения этого изменения, а также объяснит, почему мы просим всех наших соседей сделать это.

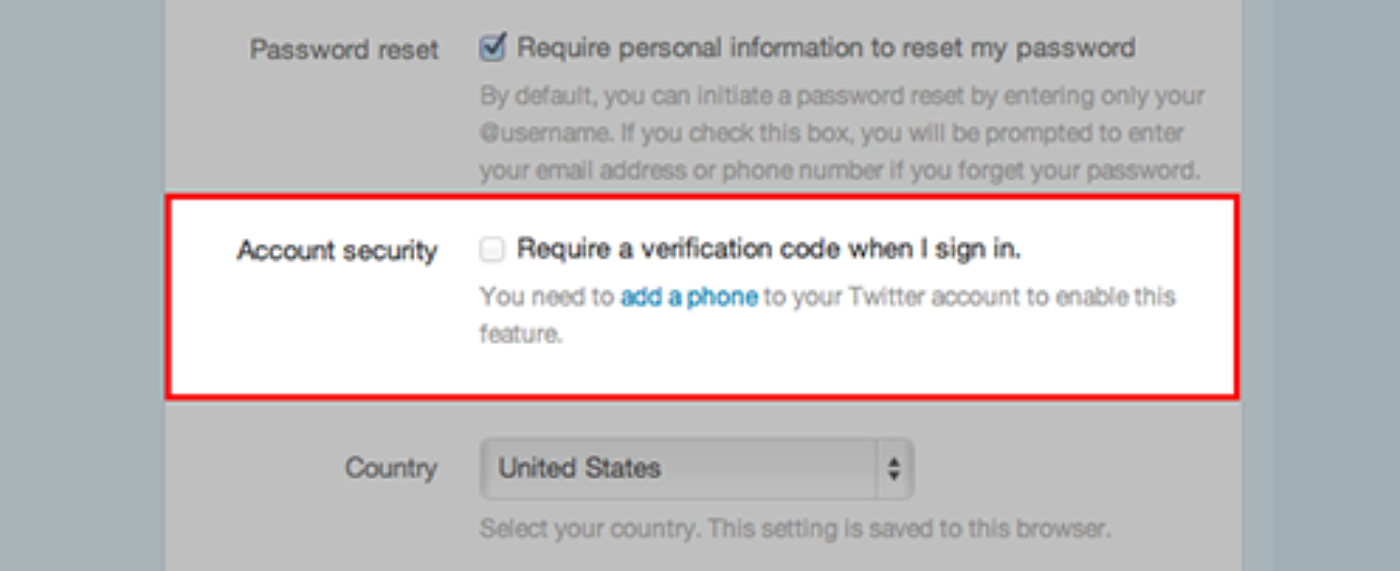

Что такое двухэтапная проверка?

Двухэтапная проверка — это обязательная функция безопасности, которая помогает защитить вашу учетную запись и помогает предотвратить несанкционированный доступ к вашей учетной записи Ring. При каждом новом входе в свою кольцевую учетную запись вы будете получать одноразовый шестизначный проверочный код в текстовом сообщении для подтверждения вашей попытки входа.Этот одноразовый проверочный код необходимо ввести в течение 10 минут с момента запроса. Вы должны сделать это для любого устройства, которое вы используете для входа в свою учетную запись. Одноразовый проверочный код помогает проверить, что человек, пытающийся войти в вашу учетную запись, на самом деле вы.

Двухэтапная проверка требуется как для владельцев учетных записей, так и для общих пользователей. Процесс двухэтапной проверки для общих пользователей такой же, как и для владельцев учетных записей.

Нажмите здесь, чтобы узнать больше о двухэтапной аутентификации.

Почему меня просят изменить способ получения одноразового кода подтверждения с электронной почты на текстовое сообщение?

Доставка текстового сообщения с кодом одноразовой проверки поможет вам сохранить контроль над своей учетной записью Ring в случае, если что-то случится с вашей учетной записью электронной почты (например, если вы потеряете доступ к своей учетной записи электронной почты или она будет взломана), потому что код подтверждения будет отправлен на ваш телефон.

Как изменить метод одноразового кода подтверждения с электронной почты на текстовое сообщение?

Изменить режим двухэтапной проверки Ring на текстовое сообщение в приложении Ring очень просто.Вот как:

- Откройте приложение Ring, нажмите на три строки ( ☰ ) в верхней части панели инструментов

- Tap Центр управления .

- Нажмите Подтверждение учетной записи .

- Нажмите Текстовое сообщение .

- Следуйте инструкциям на экране.

- Примечание : вам нужно будет ввести данные для входа в систему Ring и подтвердить свой номер телефона, чтобы продолжить.

Вы также можете войти в свою учетную запись Ring, чтобы изменить режим доставки на текстовое сообщение.

После завершения каждый раз, когда мы запрашиваем ваш код подтверждения, мы отправляем вам текст подтверждения. Введите этот код, и вы в деле.

Примечание: Напоминание о безопасности: никогда не используйте один и тот же пароль для нескольких учетных записей в Интернете.

Щелкните здесь, чтобы узнать больше о безопасности паролей.

Как я узнаю, что мой адрес электронной почты или пароль были скомпрометированы?

Злоумышленники (лица со злонамеренными намерениями) постоянно пытаются найти имена пользователей учетных записей, адреса электронной почты и пароли, которые они могут использовать для доступа к учетным записям в Интернете.Иногда из-за утечки данных в другой компании имена пользователей учетных записей клиентов, адреса электронной почты и пароли становятся доступными в Интернете. Многие люди используют одно и то же имя пользователя или адрес электронной почты и пароль для нескольких учетных записей, поэтому Ring заранее проверяет списки открытых паролей, что помогает нам защитить вашу учетную запись Ring.

Мы настоятельно рекомендуем вам изменить способ доставки одноразового пароля, чтобы воспользоваться преимуществами безопасности двухэтапной проверки текстовых сообщений (SMS). Хотя мы не можем гарантировать, что всегда сможем определить, был ли пароль опубликован в Интернете, Ring реализовала эту дополнительную проверку безопасности, чтобы помочь защитить учетные записи Ring наших клиентов.

Для получения дополнительной информации о создании безопасного пароля щелкните здесь.

Вкладка проверки

Используйте вкладку «Проверка», чтобы активировать коды подтверждения для сброса и разблокировки. Коды подтверждения используются для двухфакторной аутентификации и для аутентификации пользователей, которые не зарегистрировались вручную. Проверочный код отправляется на мобильный телефон пользователя по электронной почте и / или SMS, и пользователь вводит проверочный код, чтобы продолжить.

Коды подтверждения

Установите флажок Отправить коды подтверждения для сброса и разблокировки, чтобы включить коды подтверждения.

Установите флажок Пользователи могут выполнять сброс и разблокировку только с помощью кода подтверждения, если они не зарегистрировались, чтобы включить автоматическую регистрацию. Автоматическая регистрация позволяет пользователям сбросить свой пароль и разблокировать свою учетную запись, даже если они ранее не регистрировались. APR регистрирует пользователей, когда они запрашивают сброс или разблокировку, и отправляет им проверочный код для аутентификации. Пользователи, которые регистрируются автоматически, могут также вручную регистрироваться, задавая вопросы позже. Пользователи, которые регистрируются только автоматически, не могут продолжать сбрасывать свой пароль и разблокировать свою учетную запись, если эта опция впоследствии будет отключена.Автоматическая регистрация должна использоваться только с защищенными устройствами, подключенными к защищенной сети, в противном случае украденное или утерянное устройство может быть использовано для сброса пароля пользователя.

Автоматически зарегистрированных пользователей:

• У вас нет адреса электронной почты APR, поэтому коды подтверждения отправляются только на адрес электронной почты и / или номер телефона пользователя Active Directory.

• Должен быть аутентифицирован с помощью проверочного кода, поэтому их запрос на сброс или разблокировку будет отклонен, даже если Пользователи могут выполнить сброс и разблокировку без проверочного кода, если код не может быть отправлен, установлен флажок.

• Необходимо вручную зарегистрироваться, если отправка проверочных кодов или автоматическая регистрация отключены после автоматической регистрации.

• Можно зарегистрироваться вручную в любое время. Аутентификация пользователей с помощью вопросов и проверочных кодов более безопасна, чем использование только проверочных кодов.

• Не отправляются оповещения по электронной почте после регистрации.

Установите флажок Пользователи могут сбросить и разблокировать без кода подтверждения, если код не может быть отправлен, установите флажок, если пользователям нужно разрешить продолжить, если код подтверждения не может быть отправлен.Коды подтверждения могут быть отправлены только пользователям, у которых есть номер мобильного телефона или адрес электронной почты в Active Directory или адрес электронной почты в базе данных APR. Даже если эта информация присутствует, ошибка может помешать отправке проверочного кода. Если этот флажок не установлен, пользователям необходимо будет обратиться в службу поддержки, если код подтверждения не может быть отправлен.

Установите флажок «Блокировать пользователей, если они вводят слишком много неверных кодов подтверждения», если количество неправильных ответов должно увеличиваться, когда пользователи отправляют неправильный код подтверждения.Запись APR пользователя может быть заблокирована, если он введет слишком много неправильных ответов или проверочных кодов. Порог блокировки устанавливается на вкладке «Безопасность».

Установите флажок Показывать неполные адреса электронной почты и номера телефонов пользователям, если APR должен скрывать части адреса электронной почты и номера телефона при запросе кода подтверждения. Это особенно важно, если включена автоматическая регистрация, так как это не позволяет злоумышленнику обнаружить информацию о пользователе.

Проверочные коды имеют указанную длину и могут содержать как буквенные, так и цифровые символы.Выберите нужные параметры из раскрывающихся списков Создать коды подтверждения с …. Более длинные и сложные (буквенно-цифровые) коды подтверждения сложнее угадать, но и сложнее ввести. Коды подтверждения не обязательно должны быть очень длинными или сложными, если включены функции блокировки и истечения срока действия проверочного кода.

Выберите значение из раскрывающегося списка Срок действия проверочных кодов после …, чтобы ограничить время, в течение которого пользователи должны вводить свой проверочный код. Установите значение 0 минут, если срок действия кода подтверждения не истекает.Новый проверочный код отправляется при каждом сбросе и разблокировке. Этот параметр ограничивает время, в течение которого пользователь должен вводить свой проверочный код, он не позволяет повторно использовать старые проверочные коды.

Эл. Почта

Установите флажок «Отправить коды подтверждения по электронной почте», чтобы отправлять коды подтверждения пользователям по электронной почте. Для отправки кодов подтверждения по электронной почте необходимо настроить параметры доставки электронной почты на вкладке «Электронная почта».

Коды подтверждениямогут быть отправлены на адрес электронной почты Active Directory и / или адрес электронной почты APR.Выберите нужный вариант из раскрывающегося списка Отправить.

Нажмите «Изменить …», чтобы изменить шаблон электронного письма для кодов подтверждения. Макрос [CODE] заменяется кодом подтверждения, поэтому включите макрос [CODE] в тему или текст электронного письма.

Адрес электронной почты Active Directory пользователя по умолчанию считывается из атрибута mail. Щелкните Атрибут AD, если вы хотите использовать адрес электронной почты из другого атрибута. Введите имя атрибута и нажмите кнопку ОК.

SMS

Установите флажок Отправить коды подтверждения по SMS, чтобы отправлять коды подтверждения пользователям по SMS.Можно использовать любого поставщика SMS с интерфейсом командной строки (CLI) Windows.

Щелкните Обзор …, чтобы выбрать исполняемый файл, который отправляет SMS. Исполняемый файл предоставляется вашим поставщиком SMS.

Введите параметры командной строки в текстовое поле «Параметры». Обратитесь к документации вашего SMS-провайдера за ожидаемыми параметрами. Вы также можете использовать макросы из приведенной ниже таблицы. Используйте кавычки для параметров и макросов, которые могут содержать пробелы.

[КОД] | Проверочный код |

[ТЕЛЕФОН] | Телефонный номер пользователя Active Directory |

[ИМЯ ПОЛЬЗОВАТЕЛЯ] | Имя пользователя для входа в Active Directory |

[ДОМЕН] | Имя домена пользователя Active Directory |

[LANG] | Текущий код языка веб-интерфейса |

Номер мобильного телефона пользователя в Active Directory по умолчанию считывается из атрибута mobile.Щелкните Атрибут AD, если вы хотите использовать номер телефона из другого атрибута. Введите имя атрибута и нажмите кнопку ОК.

Используйте сценарий для выполнения дополнительной обработки перед отправкой SMS. Например, сценарий может считывать телефонный номер пользователя из базы данных или отправлять текстовое SMS-сообщение на основе значения макроса [LANG]. Введите путь к исполняемому файлу обработчика сценариев в текстовое поле «Команда», а путь к файлу сценария и другим параметрам — в текстовое поле «Параметры». |

двухэтапная аутентификация | Square Support Center

Двухэтапная проверка — это инструмент, который обеспечивает дополнительный уровень безопасности для вашей учетной записи Square, защищая ее от несанкционированного доступа. Все, что вам нужно, — это номер мобильного телефона в США.

Как это работает

При двухэтапной аутентификации вам и членам вашей команды будет предлагаться вводить проверочный код (отправляемый через SMS) каждый раз, когда вы входите в свою учетную запись Square.

Если вы не хотите вводить проверочный код каждый раз, выберите «Запомнить это устройство на 30 дней» в онлайн-панели Square Dashboard. Каждые 30 дней вам будет предлагаться войти с кодом подтверждения.

Примечание: Выбирайте опцию «Запоминать это устройство на 30 дней» только на компьютере или устройстве, которым вы владеете или управляете. Не устанавливайте этот параметр на общедоступных устройствах. Чтобы отменить 30-дневный сеанс, сбросьте пароль своей учетной записи Square.

Настройка двухэтапной аутентификации

Включение двухэтапной аутентификации для учетной записи автоматически потребует от всех членов команды настроить эту функцию и использовать ее для входа в учетную запись.Чтобы включить двухэтапную аутентификацию:

Войдите в учетную запись и настройки > Личная информация на своей онлайн-панели Square Dashboard.

Нажмите Активировать двухэтапную аутентификацию .

Выберите SMS или приложение для аутентификации.

С помощью SMS:

1. Добавьте свой основной номер мобильного телефона> щелкните Далее .

2. После этого вы получите текстовое сообщение с кодом подтверждения.

3.Введите код в поле на панели управления или в приложении Square Point of Sale.

4. * Щелкните Проверить .

Использование приложения для аутентификации:

Загрузите приложение Google Authenticator.

Отсканируйте штрих-код в свое приложение для аутентификации.

Введите проверочный код, сгенерированный в вашем приложении для проверки подлинности.

Нажмите Подтвердите .

Члены команды и двухэтапная аутентификация

Если вы используете двухэтапную аутентификацию и у членов команды есть доступ для входа в онлайн-приложение Square Dashboard или Square Point of Sale, им будет предложено настроить двухэтапную аутентификацию для своих устройств.

Существующие члены группы получат электронное письмо с инструкциями по завершению настройки. Если участники группы не включат двухэтапную аутентификацию после прочтения электронного письма, им потребуется сделать это при следующем входе в учетную запись Square. Новые участники группы автоматически увидят настройку двухэтапной аутентификации при создании новой учетной записи.

Примечание : эта функция применима ко всем членам команды, имеющим доступ к онлайн-панели Square Dashboard или Square Point of Sale, и не может быть сделана дополнительной для некоторых избранных.

Если у вас возникли проблемы с использованием двухэтапной аутентификации, ознакомьтесь с этими советами по устранению неполадок.

Изменить или отключить двухэтапную аутентификацию

Члены группы с полным доступоммогут изменять настройки двухэтапной аутентификации учетной записи. Для этого:

Войдите в учетную запись и настройки > Личная информация на своей онлайн-панели Square Dashboard.

Как открыть хостел | HowToHostel Как открыть хостел …

Как открыть хостел | HowToHostel Как открыть хостел …

Верификация тесно связана с обеспечением качества и контролем качества. верификация компьютерной системы… … Справочник технического переводчика

Верификация тесно связана с обеспечением качества и контролем качества. верификация компьютерной системы… … Справочник технического переводчика

GMP валидация 6. Что такое валидация ИПДО? Валидация – это придание законной силы, утверждение,… … Энциклопедия инвестора

GMP валидация 6. Что такое валидация ИПДО? Валидация – это придание законной силы, утверждение,… … Энциклопедия инвестора Гармонизированный словарь. Часть 1. Общие термины в области АИСД оригинал документа: Accredited Standards… … Словарь-справочник терминов нормативно-технической документации

Гармонизированный словарь. Часть 1. Общие термины в области АИСД оригинал документа: Accredited Standards… … Словарь-справочник терминов нормативно-технической документации Картах.

Картах. Нажмите кнопку Позвонить мне. В течение 10 минут вам перезвонит автоматический оператор и сообщит код верификации.

Нажмите кнопку Позвонить мне. В течение 10 минут вам перезвонит автоматический оператор и сообщит код верификации. Иными словами, свойство гарантирует, что ничего «плохого» не произойдет (NB: именно в этом значении словосочетание «свойство безопасности» и используется до конца статьи).

Иными словами, свойство гарантирует, что ничего «плохого» не произойдет (NB: именно в этом значении словосочетание «свойство безопасности» и используется до конца статьи).