Об анонимности в интернете, жизни и её относительности / Хабр

Warning!

Дабы заранее предупредить различные вопросы, а также обеспечить удобство чтения, далее — небольшой дисклеймер: всё, что будет написано далее — основано на личном и субъективном опыте, выражает личное мнение автора и ни в коем случае не является призывом к каким либо противоправным или антигосударственным действиям, статья написана сухим языком и без картинок сгоряча, не является информативной или правдой.

Статья по горячим следам предыдущей, в которой безопасность была рассмотрена на базовом уровне, необходимом в 2019 для каждого уважающего себя человека. Однако более высокий, продвинутый уровень, также, думаю, достоен рассмотрения.

Давным-давно в далекой галактике… Старая республика пала.

Хотя нет, это уже про политику, про политику нельзя, просто представим, что всё что будет описано далее никак не может и не происходит в России.

Итак

У нас появилась некая причина оставаться анонимными в сети.

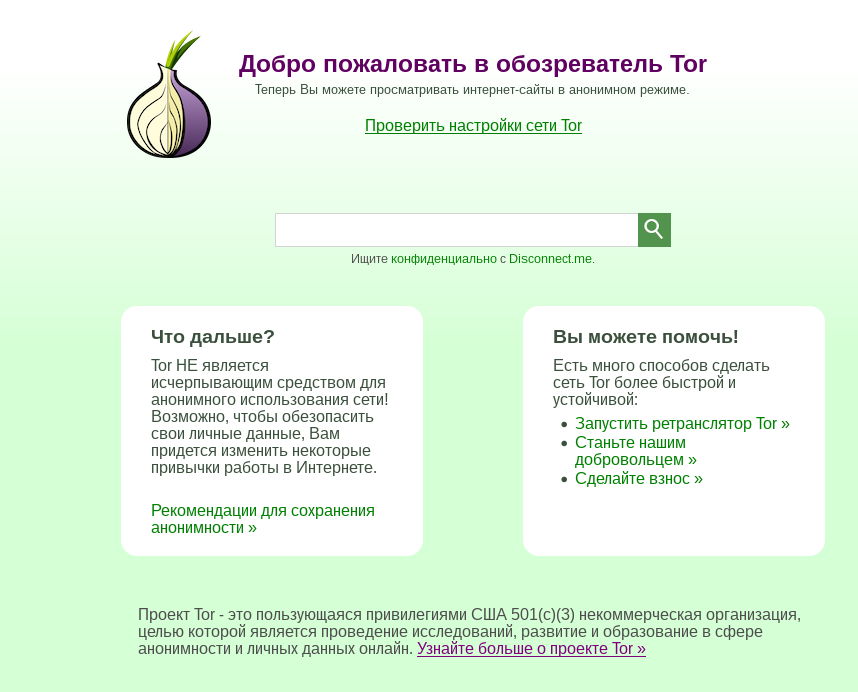

Мы заходим в google, набираем что-то вроде «Основы анонимности в сети», и получаем некторое количество результатов, в том числе такой.

Все варианты результатов так или иначе предлагают нам несколько базовых решений, в числе которых proxy, vpn, tor и i2p, давайте коротко рассмотрим их плюсы и минусы.

Начнём с самого простого, с proxy:

+ Доступность (огромное количество бесплатных прокси находимых простым гуглением)

+ Подмена ip

— Отсутствие какого-либо шифрования трафика

— Необходимость доверять создателю сервера

Как мы видим, прокси способно удовлетворить потребность в обходе блокировки сайта по ip (как сейчас делает сине-голубая госкомпания), но совершенно не удовлетворяет банальным требованиям анонимности.

Далее традиционно идёт VPN:

+ Подмена ip

+ Шифрование трафика(опционально)

— Доступность (есть бесплатные VPN, но в большинстве случаев они — дополнительный торговец вашими данными на пути вашего трафика от компьютера к серверам сайтов и сервисов)

Уже гораздо более подходящий вариант, как для обхода блокировок, так и для какой-то базовой анонимности.

Остаются tor и i2p, выделенные в один пункт, так как в среднем придерживаются общего принципа децентрализации трафика:

+ Доступность (распространяются бесплатно)

+ Подмена ip

+ Шифрование

— Высокий входной порог

— Костыли и сложности в работе с обычным интернетом

— Скорость соединения

Всё это уже было сказано не раз, к чему всё это?

А это всё к тому, что в большей или меньшей степени, но все эти варианты — лишь первая ступень на вашем пути к антиутопической абсолютной анонимности. Она способна защитить вас от базовых угроз (или ещё больше подставить под них), предоставить доступ к заблокированным ресурсам, но не более.

Ступень вторая: безопасность по версии профессиональных мошенников, кардеров, наркоторговцев и прочих анархистов-либертарианцев

Мы уже обеспечили себе некий базовый уровень. Неужели это всё, неужели всевидящее око потеряло к нам всякий интерес и не имеет возможности нас найти и покарать?

Нет, ничего подобного.

Наверняка вы не раз слышали, что нынешний русский фин-тех один из лучших если не лучший.

В какой-то степени это правда, однако его развитие в России сделало практически безызвестными российским пользователям довольно важные технологии, которые, однако, если судить по тому же нашумевшему расследованию медузы совсем не прошли мимо российских silovikov и гос. аппарата.

Дабы простому обывателю было понятно о чём пойдёт речь далее — небольшой пример из жизни:

Далее происходит сравнение текущей конфигурации с предыдущими и выносится решение совершать ли перевод, давать ли доступ к счёту и etc.

Далее происходит сравнение текущей конфигурации с предыдущими и выносится решение совершать ли перевод, давать ли доступ к счёту и etc.Вернёмся к нашим баранам (нашей теоретической анонимности)

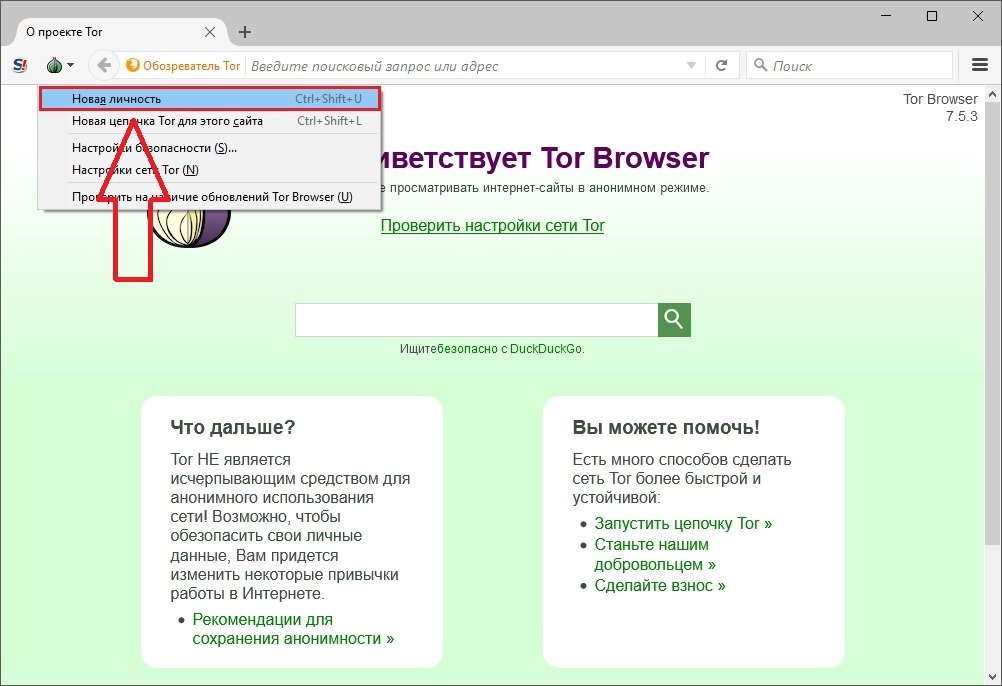

Итак наша задача обмануть антифрод. Существует ряд решений:

- VPN + Виртуалка

- Tor + Виртуалка

- VPN + Tor + Виртуалка

- VPN + Виртуалка+VPN

- … (додумать продолжение не сложно, возможных комбинаций вагоны)

- Антидетект-браузеры

(Виртуалка — копия системы, запущенная на вашем компьютере виртуально, во время работы основной системы, как окно. Как такое запустить? Гуглите, всё на поверхности.)

Для начала обозрим «комбинаторские» варианты, а если говорить проще — варианты, где мы для достижения желаемого результата используем несколько решений одноврменно.

В чём преимущества и недостатки данных вариантов:

+ Вариативность!

+ Возможность реалистично подделать или изобразить личность (допустим мы выбираем VPN+Виртуалка: даже если провайдер VPN вас сливает, вас всё ещё будет труднее найти среди всех пользователей конкретного ip провайдера интернета, так как ваше теоретическое существование будет на ином устройстве (том, которое вы эмулируете виртуалкой)

— Сложность в настройке

— Скорее всего вы будете единственным пользователем конкретного айпи вашего интернет провайдера который использует шифрование

— Всё ещё необходимость доверять провайдеру VPN, узлам Tor

Далее по программе антидетект-браузеры, штука интересная, но по-своему специфичная: Создатели таких браузеров уверяют, что включили в свои продукты максимум функций по подмене личности. Некоторые из таких браузеров поддерживают самостоятельную тонкую настройку, некоторые предоставляют «магазин» готовых личностей, которые по заверениям продавцов способны пройти антифрод, некторые и то и то, однако большинство таких браузеров не раскрывают свой код сообществу, что вызывает определённые опасения относительно всего их функционала. Если по плюсам и минусам, то:

Некоторые из таких браузеров поддерживают самостоятельную тонкую настройку, некоторые предоставляют «магазин» готовых личностей, которые по заверениям продавцов способны пройти антифрод, некторые и то и то, однако большинство таких браузеров не раскрывают свой код сообществу, что вызывает определённые опасения относительно всего их функционала. Если по плюсам и минусам, то:

+ Вариативность

+ Простота в настройке

+ Высокий уровень безопасности (в том случае, если браузер соответствует заявленным характеристикам)

— Необходимость доверять создателю браузера

— Высокая стоимость большинства решений

Ступень третья: возмездие

Окей, виртуалка настроена, но допустим что-то пошло не так и вас нашли. Что же делать? Вы не поверите, но и на этот случай есть решения, а именно:

- Шифрование диска

- LiveCD

- Шифрование LiveCD ))))

Рассмотрим подробно и их:

Шифрование диска традиционно осуществляется при помощи VeraCrypt. Найдёте альтернативу — флаг вам в руки, в любом случае обзора по настройке VeraCrypt здесь и сейчас не будет, так же как и всё о чём выше гуглится довольно просто. Если по основам — вы можете например зашифровать ту часть, где лежит ваша виртуалка и даже самым грязным лапам коррумпированных следователей не дотянуться до ваших «секретов».

Найдёте альтернативу — флаг вам в руки, в любом случае обзора по настройке VeraCrypt здесь и сейчас не будет, так же как и всё о чём выше гуглится довольно просто. Если по основам — вы можете например зашифровать ту часть, где лежит ваша виртуалка и даже самым грязным лапам коррумпированных следователей не дотянуться до ваших «секретов».

Но что делать, если вы особо опасны? Отвечаю: вам поможет liveCD!

Не стоит боятся названия, LiveCD на деле уже давно LiveUSB. Так же как и про всё что выше инструкций по установке, настройке не будет, только общее описание, подробности — в гугле: покупаем флешку с металическим корпусом, обьёмом не менее 16-32gb и желательно поддерживающую USB3.0, устанавливаем на неё операционную систему, подключаем к компьютеру, запускаем систему с неё, наслаждаемся. Если приходят — выбрасываем в унитаз/окно/ближайшие кусты.

Ну и собственно без обзора третий вариант так как там всё логично и понятно из предыдущих вариантов.

Ну и ступень четвёртая: абсолютная победа над всеми этими борцами с приватностью (практически невозможная).

Здесь не будет подробного обзора каждого пункта, только список, думаю всем итак будет понятно «почему так»:

- Не пользуемся компрометирующими нас сервисами во время анонимной сессии.

- Не пользуемся компрометирующими нас сервисами.

- Активно пользуемся наличными, не пользуемся интернет-банкингом, не совершаем покупки в интернете.

- Не пользуемся логинами и паролями использованными нами в компрометирующих нас сервисах.

- Не оставляем компрометирующую нас информацию во время анонимной сессии.

- Не оставляем компрометирующую нас информацию в интернете вообще.

- Стараемся одеваться непримечательно.

- Одеваемся непримечательно. Нет, я серьезно, непримечательно, не как оперативники МВД, которых за километр видно по их непримечательной одежде.

- Заводим хорошую привычку рано ложится спать и вставать без пяти шесть, чтобы посмотреть в дверной глазок и окно.

- Занимаемся спортом и поддерживаем себя в хорошей физической форме.

- Правильно питаемся, не экономим на еде.

- Не нарушаем

с… азаконы.

Всем удачи, и надеюсь в прекрасной России будущего этот текст вам не пригодится.

Как сохранить анонимность в интернете

Инкогнито по Интернету

Многие пользователи не догадываются о том, насколько явными могут быть следы их пребывания на любом сайте. Ладно, если бы это были сведения вроде IP адреса, страны, версии браузера и операционной системы. Но существуют и скрипты, позволяющие узнать структуру наших жестких дисков, названия файлов, установленное ПО и многое другое.

Если же ваш IP адрес и Email попадут в руки злоумышленников, вы рискуете нарваться на неприятности. Это может быть DDoS атака с помощью специальных программ нюкеров. Зная ваш адрес электронной почты, «доброжелатели» могут завалить спамом, а то и прислать незваного гостя — троянскую программу, с помощью которой будут хозяйничать на вашем компьютере. Есть и другие, не столь весомые причины, по которым бывает нужно скрыть информацию о себе или представиться кем-нибудь другим.

Многие сайты так и норовят оставить следы на жестком диске в виде cookies. А некоторые ресурсы осуществляют фильтрацию посетителей по странам, предоставляя доступ к какой-либо информации, к примеру, исключительно жителям США и Европы. Иногда возникает и такая проблема: хочется войти в чат, а вас заблокировали. А как быть, если ваш системный администратор запретил доступ к каким-то сайтам? В некоторых не очень демократических государствах главный системный администратор — правительство — запрещает своим гражданам посещать определенные ресурсы Сети, не соответствующие или противоречащие господствующей в этом государстве идеологии.

Поэтому даже самому добропорядочному пользователю Интернета нужно знать, как сохранить анонимность, скрыть свой IP, а также местонахождение и адрес электронной почты.

Наш молчаливый посредник

Самое главное, что способно выдать с головой, — реальный IP адрес пользователя. Зная его, можно получить достаточно полные сведения. Если у вас статический IP, информация будет предоставлена непосредственно о вас, если же вы пользуетесь модемным соединением и у вас динамический IP, станет известно о вашем провайдере, получить у которого сведения о вас не составит труда.

Наиболее простой способ скрыть его — использование анонимных HTTP прокси-серверов. Английское слово «proxy» означает «посредник, полномочный представитель». Прокси-сервер — это посредник между нами и Интернетом. Через него проходят все наши обращения к сайтам, скачиваются файлы. Мощный прокси способен значительно увеличить скорость соединения за счет кэширования и ретрансляции полученных данных. Файлы Интернета сохраняются локально не на компьютере пользователя, а на диске машины, где установлен прокси, а она, как правило, гораздо мощнее и производительнее.

Если пользователь хочет открыть какой-либо документ в Сети, а его незадолго до этого открывал или он сам, или другой пользователь данного прокси, то ему будет выдана локальная копия с диска прокси-сервера. Но тут есть одна немаловажная деталь: если данный документ содержит динамически изменяющийся контент, не исключено, что будет выдана устаревшая версия. Поэтому администратор прокси-сервера должен грамотно установить параметры, определяющие устаревание документа.

А главное достоинство прокси — при путешествии по Сети вы везде будете оставлять именно его IP адрес, а не свой собственный. Владелец какого-либо сайта сможет узнать вашу версию системы и браузера, разрешение и количество цветов экрана, дату и время на нашем компьютере, количество страниц, которое вы просмотрели за текущую сессию, и другую второстепенную информацию. Он не узнает главного — кто вы. Если же злоумышленник решит атаковать этот IP, нападению подвергнется не ваш компьютер, а тот, на котором установлен прокси-сервер, а он защищен гораздо лучше.

Дело в том, что прокси появились как раз с той целью, чтобы дать возможность всем объединенным в локальную сеть компьютерам выходить в Интернет, используя только одно подключение и, соответственно, один IP. Большинство прокси принадлежат различным организациям, учебным заведениям и тому подобное, и чужого пользователя к себе просто не пустят. Но существуют и прокси, открытые для посторонних, администраторы которых по недосмотру или с какими-то специальными целями пускают на них всех «с улицы».

Как же найти открытый прокси-сервер? Можно воспользоваться каким-нибудь поисковиком, который выведет на нужные сайты. Как правило, это частные странички, посвященные хакингу или сетевой безопасности, где опубликованы списки адресов анонимных прокси, часть из которых, правда, может не работать.

Можно самостоятельно поискать открытые прокси с помощью специальных программ — например, широко известного и бесплатно распространяемого творения китайских программистов под названием Proxyhunter, сканирующего заданный диапазон IP адресов, — но это займет слишком много времени. Самый оптимальный вариант — воспользоваться специальной службой Proxychecker, доступной по адресу: proxychecker.ru. Она была открыта компанией «Спай-ЛОГ» в 2001 году и поддерживалась ею до февраля 2002 года, затем обрела самостоятельное существование.

Поисковый робот Proxychecker постоянно ищет по всему миру открытые прокси, внося их в свою базу. Уже найденные прокси постоянно проверяются на предмет работоспособности. Достаточно бесплатно зарегистрироваться в этой системе, и вам будет предоставлен огромный список полностью рабочих адресов, где также будет указана страна, которой принадлежит прокси-сервер, и скорость доступа к нему.

Достаточно бесплатно зарегистрироваться в этой системе, и вам будет предоставлен огромный список полностью рабочих адресов, где также будет указана страна, которой принадлежит прокси-сервер, и скорость доступа к нему.

Подключиться к выбранному прокси-серверу просто. В любом браузере есть функция установки свойств соединения. Нужно найти опцию, отвечающую за соединение через прокси-сервер, и в специальном окне написать имя прокси и его порт, а при необходимости также и параметры для различных сетевых протоколов.

Эта программа позволит вам замаскировать свой реальный IP адрес, используя анонимные прокси-серверы

Процесс переключения между анонимными прокси можно автоматизировать. Для этих целей существует утилита Steganos Internet Privacy. С ее помощью можно через определенный промежуток времени (по умолчанию установлено значение 30 с) по принципу рулетки переключаться на новый прокси из прилагаемого списка и, соответственно, получать новый IP адрес.

Список прокси можно и нужно регулярно обновлять с сайта разработчиков. Интерфейс Steganos Internet Privacy очень прост и нагляден, разобраться в нем может даже начинающий пользователь.

Интерфейс Steganos Internet Privacy очень прост и нагляден, разобраться в нем может даже начинающий пользователь.

К сожалению, работа с HTTP прокси имеет свои существенные недостатки. Во-первых, при желании можно все-таки получить сведения о вас у администрации анонимного прокси, а во-вторых, некоторые сайты, например www.yandex.ru, просто не пустят вас к себе. Дело в том, что прокси различаются по степени анонимности.

Простой анонимный прокси-сервер в заголовке HTTP запроса не посылает удаленному хосту переменную НТТР_Х_ FORWARDED_FOR, что не дает зафиксировать ваш IP адрес. Однако существуют и прокси с высокой анонимностью, которые не посылают как переменную HTTP_X_FORWARDED_FOR, так и HTTP_VIA и HTTP_PROXY_CONNEC-TION, что не позволяет удаленному хосту зафиксировать не только IP, но и то, что вы пользуетесь прокси-сервером.

Как же узнать, насколько анонимен тот или иной прокси? На сайте www.proxychecker.ru также предлагается возможность проверки на анонимность любого прокси.

Интернет на страже демократии

В некоторых странах правительство решает, какие сайты могут посещать граждане, и блокирует доступ к запрещенным ресурсам Сети. Как правило, это сайты оппозиционных партий и движений, где критикуется правящий режим данного государства, или страницы низкого морально-нравственного содержания. Вторая категория особенно часто попадает под запрет в мусульманских странах, где действуют законодательные нормы шариата. Специально для того, чтобы граждане этих государств могли свободно пользоваться Интернетом, создан международный проект Peek-a-Booty.

Peek-a-Booty — воспользуйтесь им для анонимного серфинга

Принцип работы проекта следующий. Пользователь запрашивает не разрешенные к посещению сайты не напрямую, а через один или несколько специальных WEB узлов, которые являются участниками Peek-a-Booty. При передаче данных используется применяемый в электронной коммерции защищенный протокол SSL Encryption, благодаря чему следящими за трафиком спецслужбами соединение через узел Peek-a-Booty будет воспринято как обычная электронная сделка.

Чтобы воспользоваться Peek-a-Booty, необходимо установить и подключить к браузеру специальную программу, затем найти в постоянно обновляемой базе данных проекта один или несколько работоспособных адресов таких WEB узлов и подключиться к ним. К сожалению, пока проект находится на стадии бета-тестирования, и доступен только протокол http.

Разновидности анонимайзеров

Тем, у кого нет возможности подключаться к внешним анонимным прокси и изменять настройки браузера (некоторые системные администраторы устанавливают на это запрет для пользователей), можно посоветовать воспользоваться анонимайзером, то есть прокси с высокой степенью анонимности.

Анонимайзеры подразделяются на два вида — клиентские приложения и сетевые сервисы, работающие через WEB интерфейс. Второй тип более распространен, поэтому рассмотрим его. К сожалению, после событий 11 сентября президент США Джордж Буш выступил с заявлением о необходимости контролировать все и вся в Интернете. Это заявление сильно ударило по анонимайзерам. Часть из них вовсе прекратила существование, как, например, один из лучших, SafeWeb, а некоторые стали платными. Тем не менее анонимайзеры и по сей день остаются одним из наиболее удобных и надежных способов обеспечения анонимного WEB серфинга.

Часть из них вовсе прекратила существование, как, например, один из лучших, SafeWeb, а некоторые стали платными. Тем не менее анонимайзеры и по сей день остаются одним из наиболее удобных и надежных способов обеспечения анонимного WEB серфинга.

Внешне анонимайзер представляет собой специальную панель, расположенную в верхней или нижней части рабочего окна браузера и содержащую форму для ввода URL. Многие анонимайзеры включают в эту панель опцию удаления cookies, запрета скриптов, Java-апплетов, ActiveX, баннеров, сокрытия переменной referrer и некоторых других данных. Некоторые анонимайзеры имеют дополнительные функции — SSL Encryption (все набранные адреса и трафик зашифровываются), SmartCookies (все cookies трансформируются в «сессионные» и самоуничтожаются при закрытии браузера) и другие. Вот наиболее известные из существующих на сегодняшний день анонимайзеров.

Собственно Anonymizer (www.anonymizer.com) — один из первых, быстрый и качественный. Когда-то он был бесплатным, затем перешел на частично платную основу, сохранив бесплатный серфинг, сопровождаемый 30-секундной задержкой перед посещением каждого сайта.

- Mega-Proxy (www.megaproxy.com) — полностью бесплатный, очень удобный и функциональный, но скорость оставляет желать лучшего.

- SafeProxy (www.safeproxy.org) — также бесплатный анонимайзер, скорость у него выше, однако все же не как у коммерческих аналогов.

- BlackCode (www.blackcode.com) — добротный платный анонимайзер с приличной скоростью.

- Guardster (www.guardster.com) — бесплатный и быстрый, но плату взимают другим способом — обилием рекламы, в том числе и во всплывающих окнах.

- The Cloak (www.the-cloak.com) — бесплатный, с хорошей скоростью.

Анонимная электронная почта

А как обеспечить себе анонимность при работе с электронной почтой? Отправка анонимного сообщения может быть необходима в том случае, если мы не хотим, чтобы какая-либо информация о нас стала известна адресату. Это могут быть компоненты служебного заголовка письма: IP, x-mailer, from_mail, message_id и другое. Существует несколько вариантов того, как можно скрыть свой настоящий Email и подставить вместо него любой другой, а также не дать возможности получателю письма узнать наш реальный IP адрес.

Если мы пользуемся почтой через WEB интерфейс, вопрос решается следующим образом: просто настраиваем браузер для работы через анонимный HTTP прокси или SOCKS сервер, как было описано выше. Теперь получатель письма не узнает наш реальный IP, но адрес Email мы вряд ли скроем. Если нужно скрыть его или подставить вместо него любой другой, можно воспользоваться анонимной WEB почтой, которую легко найти.

Существуют и специальные анонимные почтовые клиенты, или MAIL бомберы. Но для работы с ними необходим бесплатный SMTP сервер, который позволяет отправлять почту без авторизации. Как и в случае с прокси, в Сети имеется великое множество списков таких SMTP Однако 95% из приведенных в них серверов уже не пустят к себе постороннего пользователя. Лучше попробовать найти открытые SMTP самостоятельно.

Для этих целей подойдет программа SmtpProbe. Она сканирует заданный диапазон IP на предмет открытого 25-го порта, который и отвечает за SMTP Найденные адреса она проверяет на предмет анонимности, имитируя отсылку почты через них. Долго, но зато эффективно.

Долго, но зато эффективно.

Хотя, скажу по секрету, самый популярный отечественный почтовый сервер mail.ru тоже позволяет отправлять через него почту без авторизации. Нужно лишь указать в качестве обратного адреса любой зарегистрированный на сервере, а в качестве SMTP сервера — smtp.mail.ru. Никакой другой популярный российский почтовый сервер из известных автору такого «безобразия» не позволяет. Правда, IP таким образом не скроешь. Ну а если вам все же необходимо скрыть свой IP и Email одновременно?

SmtpProbe поможет найти открытый анонимный SMTP сервер

Один из серверов, позволяющих отсылать анонимные письма

Здесь нам не обойтись без socks-сервера. Не только браузер, но и обычный почтовый клиент, например Outlook Express или TheBat!, может работать через socks. Для этой цели служит утилита SocksCap. Она позволяет настроить приложение для работы через socks-сервер.

Затем запускаем SocksCap и в настройках вводим адрес и порт выбранного сервера. После этого просто перетаскиваем ярлык нашей почтовой программы в окно SocksCap. Теперь программа «соксифицирована». Нажимаем кнопку «Run» на инструментальной панели SocksCap, и наш почтовый клиент запустится и будет работать через socks-сервер.

Теперь программа «соксифицирована». Нажимаем кнопку «Run» на инструментальной панели SocksCap, и наш почтовый клиент запустится и будет работать через socks-сервер.

Надо сказать, что не всякую почтовую программу можно соксифицировать. Ни один из нескольких проверенных mail-бомберов не захотел отсылать почту при посредстве SocksCap, но почтовые клиенты TheBat! и Outlook Express работали исправно.

Рассказ о средствах анонимной почты был бы не полон без упоминания отечественной разработки под названием Mega-Mailer. Эта утилита позволяет не только анонимно отсылать почтовые сообщения, соединяясь с SMTP через socks-сервер, но и составлять целые цепочки из socks.

Заключение

Мы привели здесь лишь некоторые способы анонимного WEB серфинга и отправки анонимной почты. Интернет-технологии развиваются стремительно, так что, возможно, к моменту выхода материала появятся новые «шапки-невидимки». Важно другое: анонимность — вполне законное право любого пользователя Интернета.

Как сохранить анонимность в интернете веб-модели

Личная жизнь, личное пространство очень важны для человека, и на то они и называются личными, чтобы никто туда не входил. Можно охарактеризовать это как некий занавес, который может скрывать от посторонних глаз тебя настоящую. Несомненно, у каждой из нас есть свои личные секреты, и намного проще жить, если окружающие о них не знают, они должны остаться в нашем сокровенном, личном мире. Точно так же и с вебкам бизнесом. Ниже рассмотрим, что нужно делать для того, чтобы сохранить свою анонимность и, кончено же, безопасность, если занимаешься таким интересным и прибыльным делом как вебкам.

Мы уже не в первый раз пишем о том, как сохранить анонимность и о своей безопасности. Потому что мы заботимся о своих моделях. Думайте о своей безопасности.

Восемь правил, которые помогут тебе сохранить твою анонимность, читать обязательно!

1. Первое и самое важное правило – НЕ БОЛТАТЬ лишнего!Общайтесь с посетителями чата,но знайте грань.

Это закон, который действует в любой сфере деятельности человека, именно придерживаясь его можно достичь успеха. Всем известная пословица — «Что знает двое, то знает свинья» имеет свой смысл. Лучше и вовсе никому не рассказывать об этом способе заработка, которым ты решила воспользоваться, так будет надежнее. Если будут любопытные вопросы, относительно твоего заработка, то всегда можно сказать что ты зарабатываешь фрилансером на дому. Интересная идея сказать, что ты зарабатываешь в сетевом маркетинге, можно рассчитывать, что вопросов не будет, так как люди не захотят, чтобы ты им что-то предлагала, продавала.

Не стоит даже самым близким подругам рассказывать, чем именно ты зарабатываешь и сколько получаешь, если ты вдруг все-таки захотела помочь своей подруге и предложить такой же способ заработка, лучше будет сделать ей предложение таким образом, чтобы она никогда не подумала, что предложение поступило именно от тебя.

2. Заблокируй информацию о своей стране в самом начале работы.

Все крупные вебкам-проекты предусматривают возможность блокировки пользователей по странам, это позволяет свести к минимуму вероятность того, что тебя увидит кто-нибудь из твоих знакомых.

3. Полная анонимность.

Не стоит озвучивать свои реальные им, страну и город проживания и другие личные данные, которые могли бы тебя разоблачить. Всего-то необходимо забить в поисковике твои данные и можно найти реального человека, к примеру, его страницу в социальных сетях.

4. Фотографии в социальных сетях.

Не стоит выкладывать на своей странице в социальной сети те фотографии, которые явно показывают твое лицо или на которых есть особенные черты твоей внешности, к примеру, родинка или татуировка. Даже если они и есть в твоем профиле, заблокируй к ним доступ посторонних. Не стоит также, и размещать на рабочих сайтах те фото, которые выложены на страницах в социальных сетях. Если ты будешь действовать правильно, твои собеседники никак не смогут найти тебя в реальной жизни, даже если они будут использовать твои фото с профиля на рабочем сайте, поиск в гугле ничем не увенчается.

5. Не включай радио или телевизор во время общения с клиентом, также не стоит открывать те сайты, которые не связаны с работой. Полностью погружайся в работу, это убережет тебя от возможности огласки. Включив радио или телевизор, ты сама себя выдашь, ведь может прозвучать адрес или любая другая информация, которая может указать на твое местоположение.

6. Не стоит разговаривать по телефону или в скайпе если включен звук на микрофоне на сайте. В первую очередь это запрещено правилами вебкам-сайтов, а вот вторых ты можешь опять-таки выдать какую-то информацию о себе.

7. Если ты все же планируешь с каким – то из клиентов общаться за пределами сайта, необходимо создать отдельный скайп или почту. Если кто-то будет знать эти контакты, к примеру, ты их подашь в каком-то объявление их легко будет найти, воспользовавшись поиском гугла.

8. Используй VPN. Это некая виртуальная частная сеть, при помощи которой можно скрыть свое местоположение, также можно шифровать трафик. Вполне понятно, что вряд ли модель, которая работает на дому, представляет для кого-то такой интересе, чтобы ее искать всеми возможными путями, но все же для собственного спокойствия лучше воспользоваться помощью хакеров. Но есть один недостаток у таких программ, замедляется скорость передачи данных.

Вполне понятно, что вряд ли модель, которая работает на дому, представляет для кого-то такой интересе, чтобы ее искать всеми возможными путями, но все же для собственного спокойствия лучше воспользоваться помощью хакеров. Но есть один недостаток у таких программ, замедляется скорость передачи данных.

Три Лучших Веб-браузера для сохранения Анонимности в Интернете

Уже несколько лет идет борьба с анонимностью в интернете. Но благодаря усилиям людей, подобных Едварду Сноудену и организациям, подобным Wikileaks, мы становимся более осведомленными и можем более пристально подходить к вопросам о безопасности в сети.

Все больше компаний получают доступ к данным о вас и вашей жизни, что, несомненно пугает. Государство следит за вами, Google тоже собирает огромное количество данных о вас с помощью своих продуктов, Facebook ставит эксперименты над поведение пользователей в сети…

Ключевым элементом вашей безопасности в сети является веб-браузер. Такие браузеры как Google Chrome и Firefox по-умолчанию выполняют java скрипты и принимают куки. Поэтому, самые популярные браузеры нам не подходят. Даже режимы анонимного просмотра в браузерах не защищают вас от слежки со стороны государственных органов.

Такие браузеры как Google Chrome и Firefox по-умолчанию выполняют java скрипты и принимают куки. Поэтому, самые популярные браузеры нам не подходят. Даже режимы анонимного просмотра в браузерах не защищают вас от слежки со стороны государственных органов.

Я всерьёз занялся этим вопросом и расскажу вам о трех браузерах, которые обеспечат вам безопасность и анонимность в сети настолько, насколько это возможно.

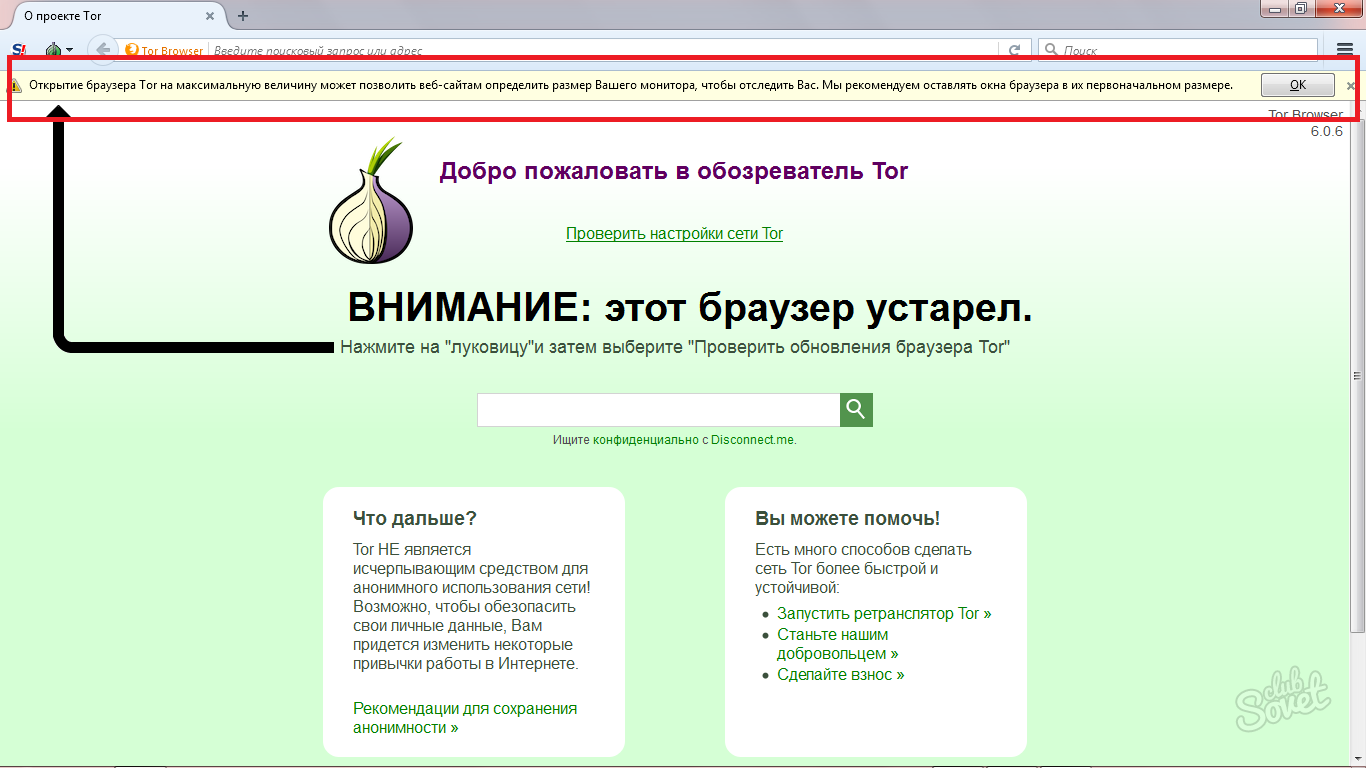

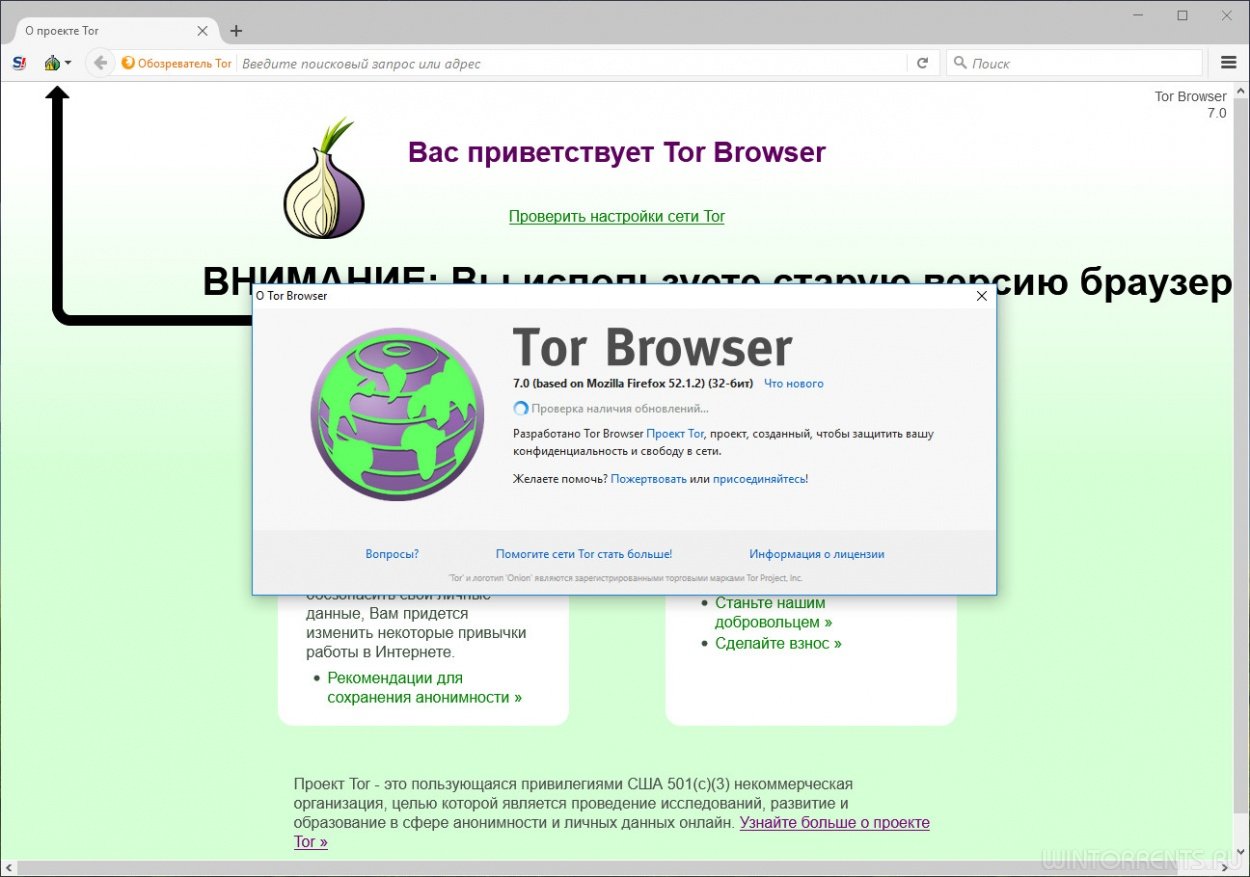

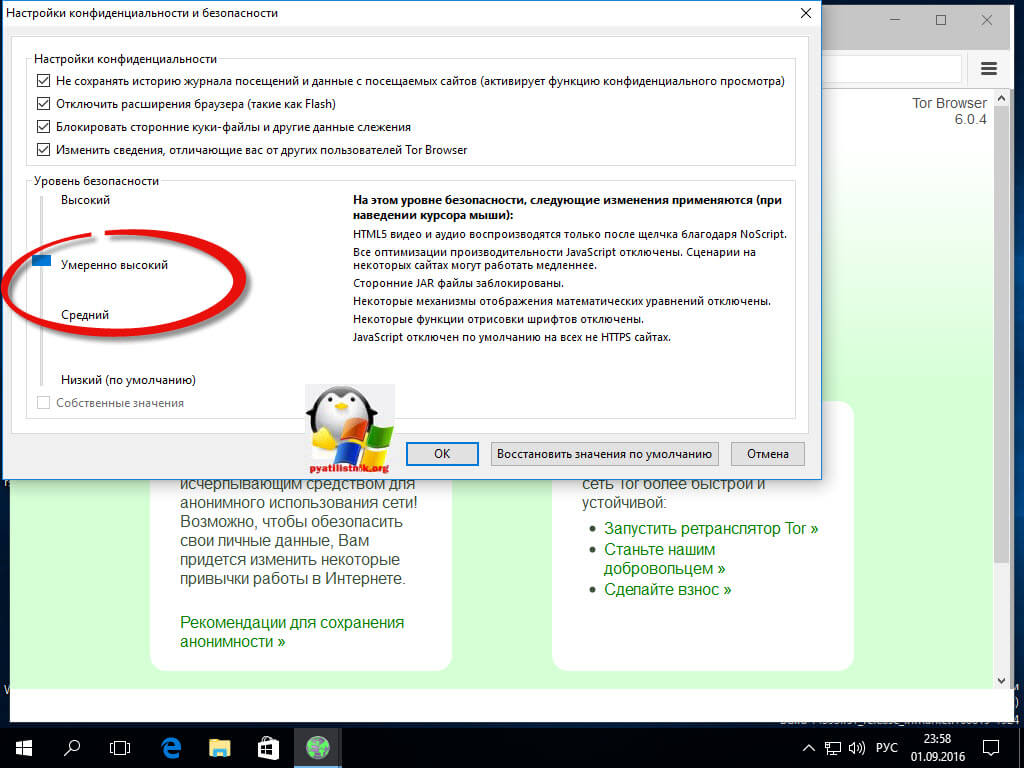

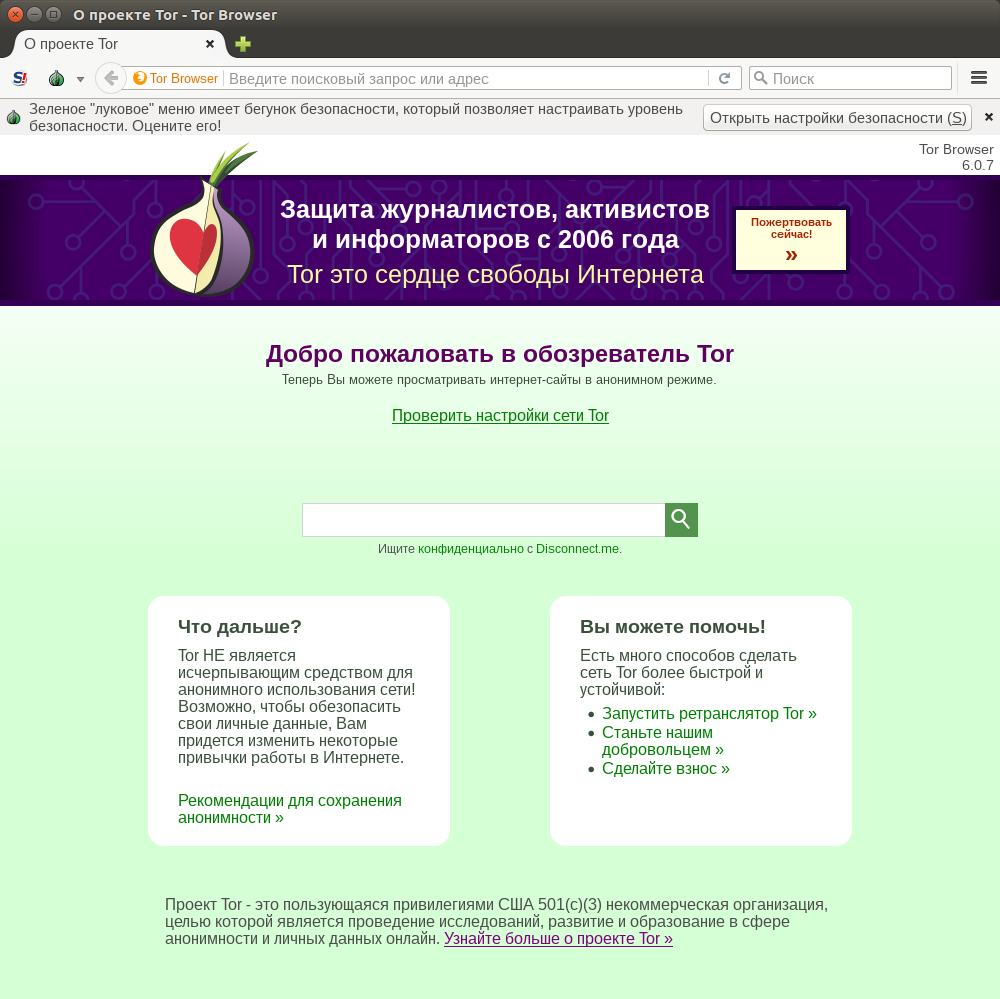

В документах, что всплыли благодаря Wikileaks, Агентство Национальной Безопасности США описало TOR как короля высокой защиты и анонимности, которого еще не скоро подвинут с престола. Если такое сказало АНБ, значит это не просто так.

Изначально TOR был проектом лаборатории военно-морских исследований США, что объясняет, почему этот браузер и сеть в которой он работает такие неприступные. На самом деле, «Луковичная маршрутизация»(алгоритм передачи данных, технология, которую использует TOR), была запатентована ВМС США в 1998 году. Сегодня TOR развивается благодаря некоммерческой исследовательско-образовательной организации TOR Project.

ТОР защищает ваши персональные данные и активность в сети несколькими способами. Во-первых, JavaScript и куки отключены по-умолчанию. Во-вторых, TOR перенаправляет трафик через множество бесплатных серверов по всему миру.

Сообщения неоднократно шифруются и потом отсылаются через несколько сетевых узлов, называемых луковыми маршрутизаторами. Каждый маршрутизатор удаляет слой шифрования, чтобы открыть трассировочные инструкции, и отослать сообщения на следующий маршрутизатор, где все повторится. Таким образом промежуточные узлы не знают источник, пункт назначения и содержание сообщения.

TOR разработан на основе модифицированной версии Mozilla Firefox, использует расширения NoScript и HTTPS, а также TorButton, TorLauncher и TorProxy. Браузер может быть запущен с флешки и доступен для операционных систем Mac OS X, Windows и Linux.

Если вы ищете что похожее на Google Chrome, советую присмотреться к Epic. Он обеспечивает меньшую степень защиты, по сравнению с TOR, но имеет все возможности Google Chrome, к которым вы привыкли.

На странице загрузки браузера, перечислен список из 11 уязвимостей, через которые сливается информация про вас. По-умолчанию блокируются отслеживающие сайты и реклама. Также отключено сохранение куков, кэша, истории, автозаполнение, которые в других браузерах по умолчанию включены. Доступ в сеть происходит через прокси-сервер с американским расположением. Таким образом, вас сложнее отследить и можно получить доступ к интернет-сервисам, которые работаю только на территории США, например HULU, Netflix, Google Play.

В Epic есть интересная функция, которая позволяет увидеть, которые сервисы отслеживают вас в других открытых браузерах на вашем компьютере.

Пиратский браузер является творением ребят, которые стоят за всем известной торрент-сетью The Pirate Bay. Как и TOR, он построен на модифицированной версии Firefox, использует некоторые компоненты от TOR’a и расширение FoxyProxy.

Браузер был изначально разработан для обхода интернет-цензуры в странах, где The Pirate Bay заблокирован. Но в то же время, есть опции для блокировки отслеживания как в предыдущем браузере EPIC.

Но в то же время, есть опции для блокировки отслеживания как в предыдущем браузере EPIC.

Что в итоге?

На данный момент, TOR является лидером в интернет анонимности. Так что, если вы ищите максимальную защиту, то он для вас. Если вы просто не хотите, что бы за вами следили другие веб-сайты, то стоит обратить внимание на EPIC. А если вам нужен доступ к запрещенным сайтам, тогда выбирайте «Пиратский браузер».

Но как бы печально это не звучало, ни один браузер не может обеспечить вам 100% анонимность. Даже TOR не может гарантировать полной. Примером может служить недавно закрытый сайт с детской порнографией, скрывавшийся в недрах сети TOR. ФБР смогло запустить в сеть вирус, который получил список адресов пользователей незаконного сайта.

Какие выводы можно с этого сделать? Люди, движимые злым умыслом, не могут долго быть засекречены и анонимны, особенно если за дело берется правительство.

Компания Google когда-то сказала, что вам нечего скрывать, если вы не совершили ничего преступного. Что вы думаете по поводу анонимности в интернете? Нужна ли она?

Что вы думаете по поводу анонимности в интернете? Нужна ли она?

Мой мир

Вконтакте

Одноклассники

Google+

Понимание конфиденциальности и анонимности | Государственный колледж Эвергрин

Термины анонимность и конфиденциальность часто путают в исследованиях на людях. Однако различие между этими двумя терминами имеет решающее значение при разработке протоколов, которые защищают конфиденциальность участников и обеспечивают адекватное информированное согласие.

Конфиденциальность относится к состоянию, при котором исследователь знает личность объекта исследования, но принимает меры для защиты этой личности от обнаружения другими.Большинство исследований на людях требует сбора подписанного соглашения о согласии от участников и сбора других данных, позволяющих установить личность, и, таким образом, исследователи осведомлены о личности своих субъектов. В таких случаях сохранение конфиденциальности является ключевой мерой для обеспечения защиты частной информации.

Исследователи используют ряд методов, чтобы сохранить конфиденциальность личности своих подопытных. Прежде всего, они хранят свои записи в безопасности с помощью файлов, защищенных паролем, шифрования при отправке информации через Интернет и даже старых запертых дверей и ящиков.Они часто не записывают информацию таким образом, чтобы увязывать ответы субъектов с идентифицирующей информацией (обычно с помощью кода, известного только им). И поскольку субъекты могут быть идентифицированы не только по именам, но и по другим идентификаторам или комбинациям информации о субъектах, исследователи часто сообщают общественности только совокупные результаты, а не данные на индивидуальном уровне.

Анонимность — это состояние, при котором личность отдельных субъектов не известна исследователям.Поскольку для большинства исследований на людях требуется подписанная документация о согласии, анонимность субъектов не так распространена в исследованиях на людях. Федеральный закон позволяет IRB отказываться от требования о подписании документов согласия в случаях, когда сбор этого документа является единственной идентифицирующей информацией, связывающей объект с проектом. От такой документации чаще всего отказываются для таких проектов, как онлайн-опрос, которые представляют не более чем минимальный риск для субъектов.

Федеральный закон позволяет IRB отказываться от требования о подписании документов согласия в случаях, когда сбор этого документа является единственной идентифицирующей информацией, связывающей объект с проектом. От такой документации чаще всего отказываются для таких проектов, как онлайн-опрос, которые представляют не более чем минимальный риск для субъектов.

При разработке заявки на обзор с участием людей, убедитесь, что вы понимаете разницу между конфиденциальностью и анонимностью, и что вы используете соответствующие термины в описании вашего проекта и в документах о согласии.

8 советов по защите конфиденциальности в Интернете и сохранению анонимности

Если вы читаете это, значит, вы в Интернете. Как и сотни миллионов людей по всему миру в настоящий момент. Интернет — это невероятное удобство и кладезь информации. Он стал таким центральным аспектом повседневной жизни, что большинство людей даже не осознают, насколько сильно от него зависят. Тем не менее, невозможно оценить преимущества Интернета, не глядя на фоне серьезных рисков. Возможно, ничто не превосходит угрозу личной жизни и опасность, которая грозит, если конфиденциальные данные попадут в руки преступных элементов. Конфиденциальность в Интернете — это острая проблема, которая привела к распространению законов о конфиденциальности, таких как Общий регламент ЕС по защите данных (GDPR). Тем не менее, хотя законы о конфиденциальности не стимулируют неправомерное использование личных данных, они мало что делают для устранения ущерба после того, как произошло нарушение. Для защиты конфиденциальности в Интернете и сохранения вашей анонимности предпринимаемые вами действия намного важнее любых правовых рамок, которые могут быть созданы.Вот несколько практических советов, которые помогут обезопасить ваши личные данные от предприятий, правительств и преступников, которые захотят получить к ним доступ без вашего явного разрешения.

Возможно, ничто не превосходит угрозу личной жизни и опасность, которая грозит, если конфиденциальные данные попадут в руки преступных элементов. Конфиденциальность в Интернете — это острая проблема, которая привела к распространению законов о конфиденциальности, таких как Общий регламент ЕС по защите данных (GDPR). Тем не менее, хотя законы о конфиденциальности не стимулируют неправомерное использование личных данных, они мало что делают для устранения ущерба после того, как произошло нарушение. Для защиты конфиденциальности в Интернете и сохранения вашей анонимности предпринимаемые вами действия намного важнее любых правовых рамок, которые могут быть созданы.Вот несколько практических советов, которые помогут обезопасить ваши личные данные от предприятий, правительств и преступников, которые захотят получить к ним доступ без вашего явного разрешения.

1. Избегайте чрезмерного распространения (особенно в социальных сетях)

Вы бы не стали выпаливать свои самые сокровенные секреты перед толпой незнакомцев. Тем не менее, удивительное количество людей не проявляет подобной сдержанности во всемирной паутине. Интернет-аудитория намного больше, чем любая другая толпа, которую можно было бы собрать.

Тем не менее, удивительное количество людей не проявляет подобной сдержанности во всемирной паутине. Интернет-аудитория намного больше, чем любая другая толпа, которую можно было бы собрать.

Социальные сети — это особенно печально известный канал необоснованного разглашения личной информации. Будь то информирование друзей о наших жизненных вехах или просто тщеславная публикация в Instagram ваших самых ярких моментов, чем больше информации вы делитесь в Интернете, тем выше риск злоупотребления вашей личной информацией.

Для защиты конфиденциальности в сети начните с игнорирования разделов «обо мне» в своих учетных записях социальных сетей. Миру не обязательно знать вашу дату рождения, физический адрес, номер телефона, адрес электронной почты, alma mater или место работы.В конце концов, люди, которым необходимо знать эту информацию о вас, уже получили ее через ваше офлайн-взаимодействие. Вы можете пойти дальше и ограничить круг лиц, которые могут просматривать ваши сообщения.

2. Создайте надежный пароль

Все усилия, которые вы прикладываете для защиты вашей личной информации от Интернета или защиты от несанкционированного доступа, будут напрасными, если ваши учетные записи в Интернете не будут защищены надежным паролем. Первое, что сделает кто-то, намеревающийся взломать вашу учетную запись, — это попытаться угадать ваш пароль или взломать его с помощью грубой силы.Таким образом, чем надежнее ваш пароль, тем сложнее его взломать.

Применяйте основные принципы управления паролями. Это означает, что пароль должен состоять не менее чем из 12 символов и содержать буквы верхнего и нижнего регистра, специальные символы и цифры. Ни при каких обстоятельствах ваш пароль не должен содержать личную информацию, такую как дата вашего рождения, физический адрес, название средней школы, название колледжа или девичья фамилия матери.

Вы можете создать дополнительный уровень защиты паролем, реализовав двухфакторную аутентификацию.Это будет означать, например, получение одноразового кода по SMS, который вам нужно будет ввести, чтобы получить доступ после того, как вы введете свой идентификатор пользователя и пароль.

3. Включите приватный режим или режим инкогнито.

просмотр в частном или инкогнито режиме насмешек благодаря предположению, что это самый популярный среди людей, увлеченных просматривают порно-сайты, не оставляя следа. Это отличная демонстрация того, насколько эффективным может быть просмотр в режиме инкогнито как оружие для защиты конфиденциальности в Интернете.Браузер удаляет ваш след после закрытия вкладки или окна. Пока вы путешествуете по Интернету в этом режиме, любой, кто имеет доступ к вашему компьютеру, планшету или смартфону, не увидит вашу историю просмотров, файлы cookie или временные файлы Интернета.

При этом приватный режим / режим инкогнито имеет некоторые ограничения. Например, ваш интернет-провайдер все еще может видеть вашу активность в Интернете. Веб-сайты, которые вы посещаете, также могут отслеживать ваши действия в Интернете. Тем не менее, нет ничего плохого в том, чтобы использовать его как один из множества имеющихся в вашем распоряжении инструментов, повышающих вашу анонимность в Интернете и защищающих вашу конфиденциальность.

4. Используйте виртуальную частную сеть (VPN)

Shutterstock

VPN создает частный зашифрованный туннель связи в общедоступном Интернет-соединении. Это повышает вашу анонимность и конфиденциальность, маскируя ваш IP-адрес, что затрудняет приписывание вам действия в сети. Использование VPN особенно полезно, когда вы просматриваете Интернет через общедоступный Wi-Fi, например в кафе, библиотеке, торговом центре или аэропорту.

На рынке доступно множество решений VPN.Они варьируются от бесплатных до дорогих. Выбор наиболее идеального продукта VPN будет зависеть от вашего бюджета, авторитета поставщика и желаемого уровня конфиденциальности.

5. Не нажимайте ни на одну ссылку, если полностью не уверены в ее подлинности.

Фишинг — один из старейших и наиболее эффективных методов получения конфиденциальной информации без специального разрешения. Злоумышленник пытается обманом заставить человека поделиться конфиденциальной личной или деловой информацией.Они делают это, отправляя электронные письма, которые, похоже, исходят из законных источников, таких как банк, учебное заведение, государственное учреждение или ваш работодатель.

Эти электронные письма побуждают получателя срочно щелкнуть ссылку и подтвердить определенную конфиденциальную информацию (например, пароли, номера кредитных карт или номера социального страхования), если они не хотят, чтобы авторизация их системы была отозвана или их банк или кредитная карта заблокированы. Попавшись на эту уловку, вы передадите данные напрямую злоумышленнику.

Но раскрытие личной информации — не единственная опасность, которой вы подвергаетесь, нажимая на эти мошеннические ссылки. Вы можете загрузить вредоносное ПО на свое устройство или попасть на зараженную вирусом веб-страницу.

Чтобы избежать нажатия на мошенническую ссылку, наведите на нее курсор и посмотрите настоящее имя URL назначения. Если домен не совпадает с доменом организации, отправителем сообщения которой, как утверждается, является, не нажимайте на него.

Кроме того, ни одно уважаемое учреждение не будет запрашивать ваш пароль или номер кредитной карты по электронной почте.В случае сомнений свяжитесь с учреждением напрямую по их официальному телефону и электронной почте (а не по электронной почте). Как всегда, лучше перестраховаться, чем сожалеть.

6. Защитите свои мобильные устройства

В 2016 году количество пользователей мобильного Интернета впервые превысило количество пользователей настольных компьютеров. Учитывая удобство, растущую вычислительную мощность и доступность смартфонов, будущее решительно за мобильным. Среднестатистический человек каждую неделю проводит несколько часов на своем телефоне, просматривая веб-страницы, отвечая на электронные письма, общаясь с друзьями в социальных сетях, просматривая видео или играя в игры.Поэтому важно, чтобы вы уделяли защите своей конфиденциальности на мобильных устройствах столько же (если не больше) внимания, сколько и на настольных компьютерах.

Все начинается с защиты телефона с помощью кода доступа, пароля или графического ключа. Может показаться утомительным входить в него каждый раз, когда вы хотите получить доступ к телефону, но это важный уровень защиты, если ваш телефон украден, потерян или попадает в руки кого-то, кто из любопытства берет верх. Однако для того, чтобы этот уровень защиты работал, код доступа, пароль или шаблон должны быть достаточно сложными, чтобы их было сложно угадать.

Вторая мера безопасности для мобильных устройств — загружать приложения только из законных магазинов (таких как Google Play Store и iOS App Store). Приложения в этих магазинах должны пройти строгий набор проверок безопасности, прежде чем они станут доступны конечным пользователям. Если вы загружаете приложения со сторонних сайтов, вы рискуете занести на свое мобильное устройство вредоносное шпионское ПО.

В-третьих, включите удаленную очистку (или установите приложение, если в вашем телефоне нет такой функции). Таким образом, если телефон украден или утерян, вы сможете стереть с него все личные данные.Любой, кто сталкивается с этим, не может получить доступ к этой конфиденциальной информации. В-четвертых, отключите оповещения на экране блокировки. Если бы у вас был пароль на телефоне, но при этом разрешались экранные уведомления, это нарушило бы ваши цели конфиденциальности.

7. Защита конфиденциальности в Интернете с помощью предупреждений Google

Всемирная паутина — это огромное пространство с миллиардами веб-страниц. Никто не может вручную отслеживать эту огромную виртуальную вселенную на предмет тех случаев, когда их конфиденциальность и анонимность могут быть в опасности.К счастью, Google Alerts сделает всю работу за вас.

Все, что вам нужно сделать, это настроить оповещения для своего имени и определить, как часто оповещения должны отправляться вам (если вы не являетесь известным человеком, подойдет еженедельный или ежемесячный). Благодаря этому вы быстро узнаете, когда ваше имя упоминается в разговоре где-нибудь в Интернете.

8. Не используйте свой основной адрес электронной почты и номер телефона с осторожностью.

Вы должны предоставить адрес электронной почты, а иногда и номер телефона, чтобы зарегистрироваться на большинстве веб-сайтов или получить доступ к определенным онлайн-сервисам.Если вы будете указывать свой основной адрес электронной почты и номер каждый раз, когда вас просят ввести его, со временем вы получите огромное количество спама и многочисленные нежелательные телефонные звонки от агрессивных маркетологов. Вместо этого создайте один или несколько одноразовых адресов электронной почты для покупок в Интернете, подписки на списки рассылки, регистрации на веб-сайте и любых действий, не имеющих долгосрочного отношения к вашей личной или рабочей жизни.

Защита конфиденциальности в Интернете возможна

Огромные утечки данных, преследование маркетологов и подозрительные персонажи, загружающие фотографии, которыми вы делитесь в социальных сетях, — это лишь примеры рисков конфиденциальности, с которыми ежедневно сталкивается средний пользователь Интернета.К счастью, вы можете кое-что сделать для защиты конфиденциальности в Интернете. Применяя эти восемь советов, вы получите больший контроль над своими личными данными в Интернете и сможете лучше защитить свою конфиденциальность в Интернете.

Рекомендуемое изображение: Shutterstock

Просмотры сообщений: 1,396

Главная »Статьи» 8 советов по защите конфиденциальности в Интернете и сохранению анонимности

Полное руководство по анонимности и безопасности в Интернете «Null Byte :: WonderHowTo

Сегодня анонимности не существует.Все, что вы делаете в мире, отслеживается, от ваших покупок до серфинга в Интернете — даже если вы делаете снимки на свой iPhone. Все, что вы когда-либо говорили и делали в Интернете, все еще где-то там. Это называется кэширование . Например, когда сайт не работает, вы можете просмотреть его кешированную страницу в Google.

Даже если бы эти данные не были сохранены и удалены, они были бы записаны на жесткий диск, что означает, что они уязвимы для вырезания файлов и восстановления данных .Независимо от того, что вы делаете, что-то о вас будет в Интернете. Если вы купите дом, выйдете замуж, даже если вы умрете, что-то, относящееся к вам, останется в сети. Информация находится в открытых архивах , везде , и ее можно найти с помощью простого поиска в Google.

Для кого и для чего предназначено это руководство?

Это руководство предназначено для всех — как обычных пользователей Интернета, так и хакеров в черной шляпе. И он предназначен для разъяснения важности практики анонимности и использования безопасности в Интернете.

Посмотрим правде в глаза, тролли существуют в сети, и мы непременно рассердим одного из них. Это может быть самой большой ошибкой, которую вы когда-либо совершали. Если у вас есть имя пользователя, по которому можно поискать в Google, и всплывает ваша страница в Facebook, кто-то может узнать ваше настоящее имя. Это может оказаться для вас большой проблемой. У тролля могут быть его друзья и последователи, которые в той или иной форме DDoS-атаки на вас. Результатом этого может быть спам вашего дома телефонными звонками, получение неприятных писем и прямая атака на вашу домашнюю сеть.Ваша личная информация будет повсюду, что создаст огромное напряжение в вашей жизни. В Интернете он обозначается как d0x .

Каждый является потенциальной целью. Но не волнуйтесь, есть способы уменьшить эти шансы или даже полностью устранить их, в зависимости от того, какой урон вы могли себе нанести. Это руководство предназначено для того, чтобы научить вас, как вести нормальную жизнь в Интернете и нормально работать, но при этом оставаться в безопасности и защищать свою информацию и свои дела от посторонних глаз.Есть миллион причин, по которым ваши ставки в Интернете отличаются от реальных. У вас есть право на анонимность.

Как мне стать незащищенным?

Это зависит. Если вы используете то же имя пользователя и свое настоящее имя на любом веб-сайте, вас легко могут использовать. Вот некоторые привычки и действия, которые не подходят для практики анонимности.

- Сайты социальных сетей— Они раскрывают всевозможную информацию. Чаще всего люди будут перечислять дни рождения, размещать фотографии семьи, перечислять контактную информацию и номера телефонов и показывать свое настоящее имя .Это опасная и конфиденциальная информация для разглашения. Только представьте себе людей, которым вы не хотели бы владеть этой информацией. Сайты социальных сетей публикуют эту информацию, и некоторые из вас могут даже не знать. Это не лучшее, что можно сделать видимым для публики.

- Совершение преступлений — Не только совершать преступления неправильно, но и вас арестовывают, что приводит к упоминанию вашего имени в новостной статье. Это оставляет огромный необратимый след в Интернете. Вы будете доступны для поиска во многих онлайн-базах данных.Суть в том, что постарайтесь не разглашать ничего противозаконного.

- Ведение блога — Если вы ведете личный блог как журнал, вы публикуете всю свою личную информацию для всеобщего обозрения. Возможно, вы захотите пересмотреть то, что вы делаете. Действительно ли блог настолько важен, что вы можете позволить незнакомцам узнать то, чего они не должны знать о вас? Открытие такого личного окна в вашу жизнь фактически приводит к ужасной катастрофе. Этого следует избегать любой ценой ради анонимности.

- Публикация общедоступных комментариев— Помните, что когда вы публикуете сообщение на общедоступной доске, этот комментарий будет доступен для просмотра в поисковой системе. Многие из вас публикуют личную информацию публично, думая, что вы в безопасности, потому что прячетесь за именем пользователя haxx0r9000 , но если вы используете Facebook с настоящим именем, содержащим URL-адрес https://facebook.com/haxx0r9000 , вы нам не повезло.

- Записи общественных телефонов — Наличие номера, доступного только по имени, — плохая новость.Используйте телефонные услуги с предоплатой. Вы можете получить Motorola Droid по предоплате, так как же вам пожаловаться?

- Покупки с помощью кредитных карт — Вы не можете полагаться на безопасность кого-то другого. Например, вы покупаете что-то на сайте онлайн-аукциона и храните там информацию о своей кредитной карте. Если кто-то взломает их сеть, кто знает, будет ли информация зашифрована. Вся ваша личная информация, номера кредитных карт и даже история покупок будут доступны хакеру.То же самое было бы, если бы бизнес не уничтожал конфиденциальные документы. Альтернативой может быть снятие наличных в банкомате.

Идеальная анонимность с нуля

Для идеальной анонимности вам, скорее всего, придется начинать с нуля. Нам нужно позаботиться о наших старых счетах. Перед тем как это сделать, заполните его неточной информацией. Это гарантирует, что если информация когда-либо будет восстановлена, будет действительно сложно определить, какие данные верны, а какие нет.

Методы лавинной рассылки и безопасного удаления

- Заполните почтовые ящики почтовыми бомбами.Это приведет к переполнению кешей и перезаписи конфиденциальной информации. Взорвите себя с помощью одного из множества электронных бомбардировщиков в Интернете. Их легко использовать.

- Загрузите случайные фотографии других людей, найденных в Google. Это затруднит определение того, кому принадлежит учетная запись.

- Измените вашу информацию для данных учетных записей на безосновательную чушь. Это также поможет удалить ссылку на вас в реальной жизни.

Удалить все предыдущие сайты и учетные записи социальных сетей

Удалить свою учетную запись — отличный сайт, который поможет удалить любую крупную (или незначительную) учетную запись, которой вы можете владеть в Интернете.Вы можете искать в алфавитном порядке такие сайты, как Facebook, Reddit, Monster, Hotmail, Google и т.д. и т.д., чтобы получить некоторую степень анонимности. Я бы никогда не рекомендовал делать это тем, кто хочет полной анонимности.

Если у вас есть остаточная информация, остающаяся в кеше Google, как мы заявляли ранее, вы можете избавиться от нее, удалив ее с помощью этой формы запроса.Это того стоит, если вы хотите вашей анонимности. Убедившись, что ваше присутствие в сети удалено, и вы готовы начать с нуля, продолжайте.

Защита данных и хранилища

Получите твердотельный накопитель

Утилизируйте жесткий диск. Если мы говорим о полной анонимности, это единственный способ убедиться. Идеальным решением будет использование заклепки S olid S tate D ( SSD ). SSD-накопители невосприимчивы к вырезанию файлов и восстановлению данных, в отличие от H ard D rive D isks ( HDD s), потому что SSD используют флэш-память.С точки зрения непрофессионала, биты данных не сохраняются после удаления на твердотельных накопителях, данные немедленно освобождаются и исчезают навсегда.

Если вам нужно использовать жесткий диск, используйте виртуальную машину

С другой стороны, обычные жесткие диски используют рычаг привода внутри жесткого диска для поляризации диска магнитным зарядом (положительным или отрицательным). Они преобразуются в двоичные числа 1 и 0 , которые создают наши компьютеры. На стандартном жестком диске оставшиеся фрагменты файлов можно легко восстановить до их прежнего состояния.

Если цена на твердотельные накопители слишком высока для вашего бюджета, и вы вынуждены использовать обычный жесткий диск, уловка, позволяющая защитить вашу операционную систему от хранения конфиденциальных данных, состоит в том, чтобы иметь хост-компьютер, а затем создавать виртуальную машину. внутри. Используйте это как настоящий компьютер, и если вам нужно убедиться, что информацию с вашего компьютера невозможно восстановить, безопасно удалите файлы, и они никогда не смогут быть восстановлены. Это связано с тем, что данные перезаписываются несколько раз, чтобы нарушить возможность их чтения и восстановления.

Шифрование дисков и данных

Чтобы защитить себя локально, еще до того, как вы подключитесь к сети, шифрование дисков — хорошая идея. Шифрование скрывает данные, так что они нечитаемы, если не указан ключ доступа, который соответствует хешу, найденному в заголовке зашифрованных данных. После ввода пароля данные расшифровываются и читаются. Чтобы узнать, как зашифровать жесткий диск, ознакомьтесь с этим нулевым байтом.

Создание электронных писем и управление ими

Вам необходимо создать новое электронное письмо, которое не имеет ничего общего с вами в реальной жизни и не имеет ничего общего с вашим прежним интернет-дескриптором, так как это может привести к тому, что ваша информация будет отслежена до вашей новой личности.Такие имена, как «jparker1983», многое говорят о вас.

Что делать, если службе электронной почты требуется номер телефона для активации?

Если для создаваемого вами адреса электронной почты требуется номер телефона, как это часто бывает, настройте телефон для бесплатной переадресации в iNumbr. Это позволит вам по существу скрыть свой номер телефона. После создания учетной записи iNumbr звонит на ваш телефон и на целевой номер. Он соединяет два вызова, эффективно маскируя ваш номер телефона.

Попрактикуйтесь в создании нового электронного письма для всего, что вы используете, для максимальной анонимности и безопасности.Это позволит:

- Предотвратить кражу отдельных учетных записей электронной почты (если это произойдет случайно), что, в свою очередь, приведет к потере доступа ко всем своим учетным записям из-за этого.

- Храните отдельно личные контакты, деловые контакты и контакты только в Интернете. Это разделяет людей, которых вы знаете в реальной жизни, на людей, которым вы, возможно, недостаточно доверяете, чтобы общаться со своими личными друзьями или коллегами.

- Держите вещи в порядке.

- Разрешить вам использовать тестовую электронную почту для сайтов, которые могут спамить вам, но требуют адреса электронной почты.

Создание и управление безопасными паролями

Это необходимо для обеспечения безопасности в Интернете. Хороший пароль не означает создание строки текста, о которой никто не подумает. Есть много вещей, которые нужно учитывать при создании хорошего пароля. Однако имеет значение не только создание алгоритмически надежного пароля , но и то, как вы им управляете. Некоторое время назад Null Byte создал руководство по тому, как это сделать.

Хорошие требования для создания надежного пароля

- Более 20 символов.

- Полное использование символов ASCII.

- Никогда не используйте один и тот же пароль дважды.

- Никогда не отвечайте на секретные вопросы точно, они просто позволяют злоумышленнику другим способом проникнуть внутрь.

Заставьте ваш браузер ничего не узнавать о вас

Настройте свой браузер так, чтобы в нем не было агента пользователя . Пользовательский агент идентифицирует ваш браузер и операционную систему на веб-сайте с помощью JavaScript — то, что может раскрыть вашу личность. Итак, мы должны подделать эту информацию.Также у вас должен быть такой плагин, как NoScript. Кроме того, вы можете отключить JavaScript и Flash. Они могут оставлять файлы cookie на вашем компьютере, которые будут отслеживать, какие веб-сайты вы посещаете.

Отключить JavaScript и Flash вручную в Firefox

- Щелкните Preferences .

- Щелкните Содержимое .

- Снимите флажок JavaScript и отключите его.

Используйте Tor для маскировки вашего IP-адреса и шифрования вашего трафика

Вы также можете использовать пакет Tor и иметь автономный браузер, который можно безопасно удалить в любое время.Он также зашифрует ваш трафик и замаскирует ваш IP-адрес (ваш уникальный идентификатор в Интернете). Это делает ваш трафик недоступным для анализа или поиска, , даже вашим интернет-провайдером . Ваш IP также становится защищенным от людей, которым вы не хотите его видеть (или по любой другой причине, по которой вы хотите, чтобы ваш IP был скрыт).

Защищенный трафик от анализа и создание анонимных подключений к сайтам

У нас под рукой есть несколько решений.Шифрование трафика и подмена нашего IP-адреса защищает нашу личность от веб-сайтов. Это также защищает нас от людей, перехватывающих наш трафик при просмотре страниц вдали от дома.

Подделка вашего MAC-адреса для анонимности в сети

Прежде всего, вам необходимо подделать свой MAC-адрес, если вы используете соединение вдали от дома. Это заставит ваши компьютеры подделать адрес на тот, который вы укажете. Благодаря этому на практике мы будем защищены от других пользователей сети и маршрутизатора.Это также гарантирует, что наш MAC-адрес не может быть отслежен до нашего человека (потому что, если он был куплен за что-либо, кроме наличных или предоплаты, они точно знают, кто вы). Если кто-то видит ваш MAC-адрес, пользователи Windows могут использовать это руководство здесь. Если вы используете Linux, введите следующую команду в Терминале:

sudo ifconfig wlan0 down && sudo ifconfig hw ether 00: 11: 22: 33: 44: 55 && sudo ifconfig wlan0 up

Шифруйте свой трафик с помощью туннель SSH или VPN

При использовании Wi-Fi вдали от дома ваш трафик должен быть защищен от анализа трафика.Самое простое решение — настроить домашний SSH-туннель. Это будет зашифровать, а затем перенаправить ваш трафик обратно на домашний компьютер, прежде чем отправить его по назначению, что защитит его. Альтернативным решением, которое может охватывать все порты на всех платформах, было бы использование VPN. Эти анонимные решения также могут защитить вас дома, когда вы хотите получить доступ к веб-сайту, скрывая, кто вы и откуда. Я рекомендую попробовать получить восточные блочные VPN из таких стран, как Азия. Соединенные Штаты не имеют там юрисдикции, поэтому журналы получить нельзя.

Правильное использование сайтов социальных сетей для сохранения анонимности

Если вы находитесь в ситуации, когда вам абсолютно нужно для использования сайтов социальных сетей, есть ряд вещей, которые могут пойти не так, поэтому вам нужно быть осторожными. Любой сайт социальной сети, которым вы владеете, должен использовать поддельную информацию для сохранения анонимности.

Запрещается владеть сайтом социальной сети

- Не используйте реальную информацию любого рода. Ни имен, ни адреса, ничего.

- Не загружайте свои настоящие фотографии (или делайте то же, что и я, используйте запутанное изображение . Однако не включайте вместе нос и глаза, эта треугольная область на вашем лице — это то, что заставляет мозг распознавать лицо без труда).

- Не разговаривайте с незнакомцами. Разговаривайте только с семьей и друзьями, которые знают вас и ваш псевдоним. Незнакомец, которому вы доверяете, может привести к утечке вашей информации.

- Не размещайте сообщения в публичных комментариях.

- Не отображать номер телефона.

- Не отображать свою электронную почту.

- Не позволяйте Twitter или чему-либо еще раскрывать ваше местоположение. Возьмите за привычку проверять настройки приложения, чтобы убедиться, что оно нигде не публикует вашу информацию без вашего разрешения.

Как я могу проверить свою анонимность?

В Интернете существует ряд бесплатных услуг, которые вы можете использовать в своем распоряжении, чтобы помочь вам получить личную информацию о себе или других. Даже если у вас для начала совсем немного, вы можете получить полный d0x на кого-нибудь.

- Pipl — это поисковая система, которая выполняет поиск не проиндексированных веб-страниц, а также по проиндексированным общим именам пользователей, адресам электронной почты, номерам телефонов — даже имени и местоположению. Это чрезвычайно полезный инструмент. Вы можете найти человека по электронной почте, по имени, номеру или другой информации.

- Tineye — это усовершенствованный инструмент поиска обратного изображения, с помощью которого вы можете сделать снимок в Интернете, а затем найти сайты с таким же изображением. Полезный инструмент, если у вас ничего не получилось с d0x.Если человек использует разные имена пользователей, имеет вымышленное имя на своей странице в Facebook и устанавливает его как частное, вы можете сделать его изображение по умолчанию и найти другие сайты, на которых размещено изображение. Поскольку люди чаще всего используют одно и то же изображение профиля по умолчанию, вы, скорее всего, попадете в другую социальную сеть, которая, возможно, может предоставить больше информации.

- Архив (отказ от ответственности: это, вероятно, осуждается). Я обнаружил, что эта маленькая жемчужина сайта имеет довольно интересный недостаток.У них есть реальные записи о работодателях людей, номера телефонов, предыдущие места жительства, родословные (даже дети), записи об арестах, газетные статьи, в которых упоминался этот человек, и многое другое. Это ПЛАТНАЯ услуга. Но не пугайтесь, я сказал, что в нем есть недостаток.

Эксплуатация архивов Покупаемые услуги

- Сходите на заправку или в Walmart, купите предоплаченную дебетовую карту и потратите деньги на то, что вам действительно нужно.

- Создайте учетную запись в архивах (используйте новый спам-адрес электронной почты, они рассылают множество материалов).Найдите пользователя и купите записи по своему выбору. Даже если у вас нет денег на карте, транзакция проходит, и вам выдаются записи. На веб-сайте есть механизм, который повторяет номер карты, если транзакция не удалась, и дает на это около 30 минут. Так что вы можете ненадолго сходить с ума и «купить» то, что вам нужно. Это отличный маленький сбой, но после этого они запрещают использование карты на сайте (это было лично обнаружено и проверено мной).

Прежде чем вводить номер телефона в Интернете

Если вам нужно использовать свой номер телефона онлайн для бизнеса или объявления Craigslist и тому подобное, у вас есть пара довольно хороших вариантов.Мой любимый вариант — использовать Google Voice. С Google Voice вы можете работать еще лучше, чем раньше.

Функции приложения Google Voice

Анонимность в Интернете должна быть защищена

Анонимность в Интернете должна быть защищенаКарина Ригби

Документ для MIT 6.805 / STS085: Этика и закон на электронных границах, осень 1995 г.

1. Введение

- Анонимность :

- 1. Состояние неизвестности или неподтверждения.

2. Неизвестный или непризнанный. [26]

В этой статье сначала будет рассмотрен вопрос об анонимности в Интернете. предоставление справочной информации о том, как работают службы анонимности и почему эти службы возникла.В этом обсуждении я ограничу объем своей темы. к услугам анонимных и псевдонимных ремейлеров и публикации сайты, которые в настоящее время используются тысячами людей каждый день для отправки электронной почты и отправлять сообщения в группы новостей в Интернете. Хотя вопросы цифровых денег и криптография тесно связана с анонимностью, эти темы не будут обсуждается здесь. После того, как будет предоставлена информация об анонимности, я пойду представить аргументы за и против анонимности в Интернете и обсудить ряд известных конфликтов, связанных с анонимностью в Интернете.Я тогда буду представляют некоторые специфические барьеры для анонимности в сети, включая атаки через сеть граждане, проблемы системных администраторов и юридические вопросы. Наконец, на основе в этом обсуждении я покажу, что анонимность в Интернете обеспечивает жизненно важная услуга и расширяет свободу выражения мнений и что самое негативное влияние анонимности можно свести к минимуму, следуя нескольким рекомендациям, связанным с как предоставляются и используются анонимные услуги.

2. Справочная информация

2.1 Как работает анонимность в Интернете

Хотя интернет-пользователи могут отправлять сообщения, заимствуя учетные записи других пользователей или путем подделки личности, один из наиболее распространенных и наименее сложных способов получить анонимность в Интернете, используя одну из многих анонимных Сервисы.Некоторые из этих сервисов напрямую связаны с конкретными группы новостей в usenet. Другие провайдеры анонимности являются глобальными и обслуживают весь интернет. Эти серверы анонимности используют так называемые «ремейлеры», то есть компьютеры в Интернете, которые пересылают электронная почта или файлы на другие сетевые адреса. Перед ремейлером пересылает информацию, удаляя заголовок из исходного письма, чтобы информация, показывающая, откуда было отправлено сообщение, больше не прикрепляется к электронная почта.Многие сервисы анонимности заменяют заголовок анонимным адреса, такие как никто @ нигде. Конечный получатель сообщения тогда не знает, кто отправил электронное письмо и откуда оно пришло. Этот тип услуга называется поистине анонимной. Другие службы анонимности используют аналогичные remailers, но также дают каждому пользователю анонимный идентификатор, почти как почтовый ящик на сервер, на котором хранится адрес отправителя, так что любые ответы на анонимное электронное письмо может быть отправлено исходному отправителю. Этот тип анонимность, называемая псевдонимностью, позволяет пользователям быть анонимными, но доступными.2.2 История

Службы анонимной публикации / ответа в Интернете были запущены примерно в 1988 г. и были введены в первую очередь для использования в определенных группах новостей, в которых обсуждались особенно изменчивые, чувствительные и личные темы. Один из первых эти службы были запущены Дэйвом Маком для использования на alt.sex.bondage. Анонимный сообщения в группах новостей, подобных этой, вскоре стали основным методом общение. Услуги анонимности, в которых использовались ремейлеры, были созданы с группа Cypherpunk в середине 1992 года.Серверы глобальной анонимности, которые обслуживали вскоре появился весь Интернет, объединив в себе функции анонимной публикации а также анонимная пересылка в одном сервисе. Новые глобальные услуги также представила концепцию псевдонимных писем, которая позволяла отвечать на анонимные почта. [19] Эти и другие глобальные серверы, запущенные в США, умерли. быстро в результате многочисленных препятствий, таких как атаки со стороны граждан сети и системные администраторы. Эти вопросы обсуждаются в разделе 6. Средняя продолжительность жизни большинства анонимных серверов составляет около 6 месяцев. из-за этих барьеров, а таких серверов обычно от 20 до 30 работающие по всему миру в любое время.[26] Некоторые из наиболее часто используемых глобальные серверы включают серверы Kleinpaste, Clunie и Helsingius. [19] Даже эти серверы были временно и / или навсегда отключены из-за интенсивный конфликт вокруг их использования. Зарубежные серверы анонимности часто платят лучше за счет более расслабленного отношения зарубежных сисадминов.Сервер Helsingius, который называется Penet.fi и управляется Йоханом «Юлфом». Helsingius — один из самых стабильных серверов глобальной анонимности. Юлф Гельсингиус Первоначальным стимулом для предоставления услуги глобальной анонимности было его желание доказать что цензура в Интернете невозможна, потому что всегда есть технологическое решение, которое может обойти проблему.[3] Сайт основан на скриптах и коде C, который был написан К. Кляйнпасте и изначально предназначен для обслуживания только Скандинавии. Хельсингиус в конечном итоге расширился до обслуживание по всему миру благодаря потоку международных запросов. Этот сервер, который является одним из самых популярных, в настоящее время его зарегистрировано более 200 000 пользователей. [20] Несмотря на то, что Pennter.fi подвергался многочисленным временным отключениям и был участвует в недавнем полицейском расследовании (обсуждается в разделе 6), это просуществовал более 3 лет.Penet.fi и подобные серверы в настоящее время первичные серверы анонимности в Интернете сегодня. По словам Рафа Левиена, аспирант Калифорнийского университета в Беркли, который отслеживает провайдеры анонимности, до 15000 сообщений электронной почты в день отправляются через анонимные службы пересылки писем. [16] Список некоторых из текущих анонимных услуги можно найти в Калифорнийском университете в Беркли. [22]

3. Аргументы в пользу анонимности

Общество, в котором мы живем, часто бывает крайне консервативным, часто делая опасными делать определенные заявления, иметь определенные мнения или принять определенный образ жизни.Анонимность важна для онлайн-обсуждений включая сексуальное насилие, проблемы меньшинств, домогательства, сексуальную жизнь и многие другие вещи. Кроме того, анонимность полезна для людей, которые хотят спросить технические вопросы, в которых они не хотят признаваться, они не знают ответа сообщать о незаконных действиях, не опасаясь возмездия, и многое другое. Например, В штате Флорида существует анонимная горячая линия для государственных служащих, сообщать об отходах и злоупотреблениях в офис контролера.[12] Без анонимности, эти действия могут привести к публичному осмеянию или порицанию, телесным повреждениям, потере занятости или статуса, а в некоторых случаях даже судебного иска. Защита от вреда, причиненного этим типом социальной нетерпимости, является наглядным примером важного и законного использования анонимности в Интернете. Пример Примером того, насколько важной может быть такая анонимность, является следующий отрывок из сообщения группы новостей во время временного закрытия Pennter.fi:«Я писал в нетехническую группу новостей о интимная тема, для которой я чувствовал, что мне нужно уединениея получил безмерная помощь от людей в этой группе новостей …. Пожалуйста, друзья, верьте мне * нужна * эта услуга. Пожалуйста, примите во внимание мою точку зрения и позвольте [email protected], чтобы снова включить службу «[18]Врачи, являющиеся членами онлайн-сообщества, часто поощряют их пациенты, чтобы общаться с другими и формировать группы поддержки по вопросам, которые они не чувствуют себя комфортно, говоря о публично. [18] Важно иметь возможность выражать определенные мнения, не раскрывая своей истинной личности.Один соответствующий пример анонимности в реальном мире — дебаты по поводу идентификатора вызывающего абонента по телефонам. [4] Многие люди были крайне обеспокоены тем, что человек, принимающий телефонный звонок, будет знать личность звонящий. Люди считали само собой разумеющимся, что они могут быть анонимными, если они хотели и были огорчены идеей того, что анонимность была лишена. Многие пользователи сети так же относятся к анонимности в сети.

Анонимность чрезвычайно эффективна в продвижении свободы выражения мнения.Julf Хельсингиус утверждает, что анонимность полезна, потому что она дает людям выход их мнений, даже спорных. Он чувствует, что это «хорошо выявлять подобные вещи при дневном свете, потому что это на самом деле позволяет … начните его обрабатывать, посмотрите, как люди на это отреагируют, и так далее »[3]. обладают своего рода катарсическим эффектом, так как позволяют людям понять свои чувства без физического вреда людям других культур, рас и т. д. Кроме того, анонимность препятствует некоторым методам контроля действий другие люди.Это дополнительный аргумент в пользу анонимности. в защите свободы слова.

Есть много давних прецедентов анонимности в публикациях. В признается ответственность журналистов не раскрывать свои источники. почти повсеместно. Многие авторы пишут под псевдонимами, и еще есть некоторые случаи, когда истинная личность автора так и не была установлена. Даже «Записки федералиста» публиковались под псевдонимом [12]. Наиболее газеты публикуют письма в редакцию и справочные колонки и позволяют письма, которые должны быть анонимными или подписанными псевдонимом, и многие газетные статьи просто зачислены на «AP Newswire».Кроме того, анонимные партнерские обзоры предложения и статьи распространены в академических кругах.

Дополнительным аргументом в пользу анонимности является то, что она является частью общества и неизбежно. Анонимное общение может быть достигнуто в реальной жизни, отправив письмо без подписи или анонимный телефонный звонок. Из большого количества пользователей, которые пользуются анонимными услугами в Интернете, это может быть Видно, что эти услуги действительно необходимы и удовлетворяют конкретную потребность. В наличие технологии для установки такого анонимного сервера также делает устранение таких серверов практически невозможно; как только один закрыт вниз создается еще один.[19] Текущая доступность таких услуг устраняет необходимость подделывать личность или использовать личность другого человека для переписываться анонимно. Люди в сети все равно в какой-то степени анонимны из-за неотъемлемых характеристик среды. Предоставление услуг дополнительная анонимность только расширяется в этой функции сети.

Псевдонимность полезна тем, что позволяет пользователям отправлять почту на псевдонимные пользователи в ответ на их почту или пост. Люди умеют отвечать на электронные письма, которые им нравятся или не нравятся, или которые они считают оскорбительными или разрушительный.Это заставляет псевдонимного пользователя более ответственно относиться к его или ее действия, чем полностью анонимный пользователь. Они по-прежнему несут ответственность за их действия в сети, но защищены от повреждений «реального мира».