10 советов по защите личных данных в Интернете

Крупные утечки данных, темные личности, копающиеся в лентах соцсетей, вездесущие рекламщики, отслеживающие каждый шаг пользователей в цифровом мире, — может показаться, что конфиденциальности в Интернете просто не существует. На самом деле все не так плохо: у нас все же есть возможность контролировать наши данные и не делиться ими с кем попало. Вот несколько советов, которые в этом помогут.

1. Проверьте настройки конфиденциальности в социальных сетях

Все мы волей-неволей храним в соцсетях немало личной информации — и если вы используете настройки по умолчанию, то значительную часть этих данных может видеть буквально кто угодно. Поэтому обязательно проверьте настройки конфиденциальности во всех соцсетях, которыми пользуетесь. Что стоит показывать всем подряд, а что могут видеть только ваши друзья (или вообще никто, кроме вас) — должны решать вы, а не Марк Цукерберг.

2. Не используйте общедоступные хранилища для личных данных

Случайно выдать лишнюю информацию можно не только через социальные сети. Например, не стоит хранить конфиденциальные данные в онлайн-службах, предназначенных для

- Не используйте для хранения личных данных файлообменники и сервисы для совместной работы.

3. Защитите себя от веб-слежки

Когда вы заходите на сайт, ваш браузер сообщает ему много всего интересного о вас и о том, какие сайты вы посещаете. С помощью этой информации специалисты по маркетингу составляют ваш профиль и показывают вам адресную рекламу. Режим инкогнито от такого отслеживания на самом деле не защищает — для этого надо использовать специализированные инструменты.

- Чтобы избежать слежки в Интернете, используйте Защиту от сбора данных в Kaspersky Internet Security.

- Про инструменты, с помощью которых можно защититься от веб-слежки, можно почитать здесь

4. Не сообщайте свою основную электронную почту и номер телефона всем подряд

Что будет, если всегда и везде указывать свой электронный адрес и номер телефона? Тонны спама в почтовом ящике и сотни автоматических звонков во входящих вызовах, вот что. Даже если приходится оставлять контактные данные интернет-сервисам и онлайн-магазинам, уж по крайней мере не стоит давать их случайным людям в социальных сетях. Еще лучше создать отдельный «мусорный» почтовый ящик, который не жалко будет удалить. В идеале хорошо бы иметь и отдельный номер телефона для таких случаев.

- Зарегистрируйте дополнительный адрес электронной почты и купите лишнюю SIM-карту для регистрации в онлайн-магазинах. Используйте их и в других ситуациях, где от вас требуется оставлять свои данные незнакомцам.

5. Используйте мессенджеры со сквозным шифрованием

Большинство современных мессенджеров использует шифрование. Но во многих из них сообщения шифруются только во время передачи на сервер — а там уже хранятся незашифрованными. Что будет, если кто-нибудь взломает такой сервер? Пусть даже этот риск не слишком велик, лучше его полностью избежать. Для этого надо пользоваться мессенджерами со

- Используйте мессенджеры со сквозным (end-to-end) шифрованием, например WhatsApp.

- Обратите внимание, что Telegram, Facebook Messenger и Google Allo не используют сквозное шифрование по умолчанию. Чтобы включить его, необходимо вручную начать секретный чат.

6. Используйте надежные пароли

Информацию, которая защищена слабым паролем, можно с тем же успехом прокричать в мегафон у метро. Конечно, запомнить длинные уникальные пароли для всех многочисленных сервисов и приложений, которыми вы пользуетесь, практически невозможно. Тут на помощь приходит менеджер паролей — достаточно запомнить только одну комбинацию для доступа к нему, все остальные он сохранит за вас.

- Используйте длинные пароли — хотя бы 12 символов, а лучше еще больше.

- Для каждого сервиса создавайте новый, уникальный пароль.

- Чтобы не повторяться и ничего не забывать, лучше всего завести менеджер паролей.

7. Просматривайте разрешения мобильных приложений и расширений браузеров

Мобильные приложения часто просят дать доступ к контактам или файлам на вашем устройстве, разрешить им использовать камеру, микрофон, геолокацию и так далее. Некоторым приложениям это действительно нужно для того, чтобы нормально работать. Но далеко не всем: многие используют полученную информацию для маркетинговой слежки (или даже для чего похуже). К счастью, права приложений довольно легко контролировать. То же относится и к расширениям для браузеров, которые, к сожалению, также известны шпионскими наклонностями.

- Проверяйте разрешения, которые вы даете мобильным приложениям. Вот как это сделать в Android, а вот как в iOS.

- Не устанавливайте браузерные расширения без крайней необходимости и тщательно следите за тем, что вы им разрешаете.

8. Защитите ваш телефон и компьютер паролями или кодами доступа

Пароль для разблокировки компьютера не обязательно должен быть ужасно сложным: вы защищаетесь не столько от взлома, сколько от праздного любопытства. Смартфоны часто теряются, иногда их воруют — поэтому лучше дополнительно подстраховаться и использовать ПИН-код из шести цифр (или даже длиннее), а не из четырех, как это предлагает операционная система по умолчанию. Сканер отпечатка пальца и распознавание лица — это тоже неплохо. Но помните, что и у биометрических технологий есть свои ограничения.

- Используйте для входа на телефоны, планшеты и компьютеры пароли или биометрическую аутентификацию.

9. Отключите уведомления на экране блокировки

Допустим, вы защитили телефон длинным надежным ПИН-кодом, но оставили всплывающие уведомления на экране блокировки. В этом случае любой сможет подсмотреть, о чем вы переписываетесь. Чтобы личная информация не появлялась на экране блокировки, необходимо правильно настроить уведомления.

- Отключите уведомления на экране блокировки или скройте их содержимое. Вот как это сделать в Android и в iOS.

10. Соблюдайте осторожность в общедоступных сетях Wi-Fi

Публичные сети Wi-Fi обычно не шифруют трафик. А это значит, что кто угодно может подсмотреть, что вы отправляете и получаете, подключившись к той же точке доступа. Старайтесь не передавать через общественные сети конфиденциальные сведения: логины, пароли, данные кредитных карт и тому подобное. Лучше всего использовать VPN, чтобы зашифровать передачу данных и защитить их от посторонних глаз.

www.kaspersky.ru

Советы по защите блога на WordPress

Мало убрать последствия, нужно понять причины возникновения. Я уже писал, что нас взломали и, мол, мы все решили. Однако, через неделю история повторилась, был изменен другой jquery скрипт, а также файлы .htaccess. Причем в .htaccess стояли редиректы на какой-то левый сайт только для мобильных устройств и планшетов, а потому заметил я это не сразу.

За пару дней удалось найти все файлы измененные злоумышленником, а также созданные им специально для проникновения (shell). И опять спасибо хостингу за помощь. После чего я решил принять все меры, о которых рассказано в интернете.

Содержание статьи

Все части моего небольшого FAQ для блоггеров:

Я написал ряд статей, связанных с блоггингом. Они не претендуют на полноценный мануал, но начинающим могут оказаться полезными. Можете ознакомится, если интересно.

0. Рекомендую курс «Как стать блогером тысячником и зарабатывать»

1. Как начать вести блог

2. Как раскрутить блог — список моих действий

3. Как зарабатывать на блоге и в путешествиях

4. Пример заработка на нашем блоге — Финстрип 2013, финстрип 2012, Финстрип 2011

5. Читательский и поисковой трафик, а также почему читатели не возвращаются

6. Немного правды о тревел-блогинге

7. Советы по защите блога на WordPress

Советы по защите блога на WordPress

Советы по защите блога на WordPress

Список вряд ли будет полным, да и, как говорится, кому надо, все равно сломают. Но по крайней мере эти действия может сделать практически любой блоггер, дабы хоть немного защититься.

Обновить коды счетчиков и виджетов

Проверить коды всех счетчиков и социальных виджетов у себя на блоге и на сайте, откуда вы их взяли.

Возможно они обновились. Заметил, что у Facebook часто меняется код для виджетов, усиляют безопасность видимо.

Обновить все плагины и WordPress до последних версий и удалить неиспользуемое

Тут комментарии излишни, все умеют это делать. Уязвимости обычно содержатся в плагинах и темах, поэтому, как минимум, все неиспользуемое лучше удалить.

Обновить timthumb.php

Если в вашей теме используется ресайз миниатюр посредством timthumb.php, то обязательно нужно обновить этот файл на самую последнюю версию, так как старые версии известную уязвимость.

Проверить права на папки и файлы

У всех файлов права должны быть 644, у папок 755, кроме .htaccess — права 444 и папки uploads — права 777.

Изменить логин пользователя admin

Самый быстрый вариант — это зайти в phpadmin и там в вашей базе данных выполнить вот этот запрос:

UPDATE wp_users SET user_login = ‘Ваш новый логин’ WHERE user_login = ‘admin’;

Или можно просто через админку блога создать нового пользователя, переназначить ему все статьи, а старого пользователя admin, удалить.

Сменить все пароли на более сложные

Банальный совет, но пароли должны быть сложными, состоящими из цифр и букв разного регистра. Также не стоит забывать, что после борьбы с вирусами нужно по-любому поменять все пароли (админка блога, админка хостинга, ftp, sql-базы), а также имеет смысл изменить секретные ключи в файле wp-config.php.

Защитить файлы .htaccess и wp-config.php от доступа для всех

Добавляем в ваш .htaccess в корне блога, вот этот код:

<files wp-config.php>

Order deny,allow

deny from all

</files>

<Files .htaccess>

order allow,deny

deny from all

</Files>

Защитить папку wp-includes с помощью .htaccess

Создаем файл обычный текстовый файл, называем его .htaccess и копируем в папку wp-includes, предварительно добавив в файл код:

Order Allow,Deny

Deny from all

<Files ~ «.(css|jpe?g|png|gif|js|swf)$»>

Allow from all

Защитить папку wp-admin с помощью .htaccess и .htpasswd

Создаем файл обычный текстовый файл, называем его .htaccess и копируем в папку wp-admin, предварительно добавив в файл код:

AuthUserFile /home/public/.htpasswd

AuthType Basic

AuthName “restricted”

Order Deny,Allow

Deny from all

Require valid-user

Satisfy any

Где, «/home/public/.htpasswd» — это полный путь к файлу .htpasswd. Желательно, чтобы этот файл располагался выше директории вашего блога.

В файле .htpasswd хранится пароль для доступа в зону wp-admin в зашифрованном виде. Создать этот файл проще всего здесь, указав имя пользователя и пароль в обычном виде. Лучше всего не повторятся и указывать данные, отличающиеся от уже существующих учетных записей.

С этим способом есть только одно неудобство — он не применим, если у вас многопользовательский блог, так как пароль будет запрашиваться у всех пользователей.

Изменить префикс базы данных

Изменить префикс вашей sql базы данных со стандартного «wp_» на какой нибудь «wpsdjflk647_» можно было в самом начале создания блога. Но и сейчас это не проблема. Я сделал это плагином, о котором, речь пойдет ниже. Хотя можно было зайти в phpadmin, заменить там все названия таблиц, а потом изменить префикс и в файле wp-config.php

Установить плагин Belavir

Установите плагин Belavir, который будет отслеживать изменения во всех php файлах вашего блога. Плагин сам ничего не мониторит, а запускает проверку, когда вы заходите в админку блога на страницу Консоль, где собственно он и отображает изменения. Настроек у него никаких нет.

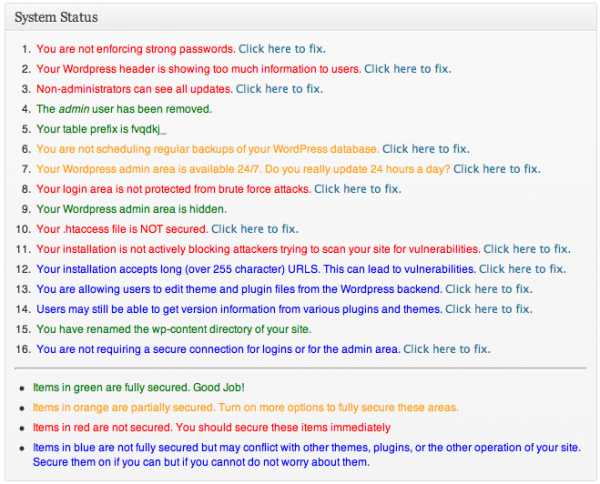

Установить плагин WP Security Scan

Установите плагин WP Security Scan, с помощью которого можно сделать некоторые вещи, в частности:

— изменить префикс базы данных

— проверить права на папки и файлы

— скрыть версию WordPress

— подключить антивирус для блога и проверить его

Установить плагин Better WP Security

Установите плагин Better WP Security, он даже больше нужен, чем предыдущие два. Список его возможностей очень большой, перечислю часть:

— позволяет изменить префикс базы данных

— убирает ненужную информацию из кода блога по типу версии вордпресс

— мониторит изменения во всех файлах

— банит айпи тех, кто вводит странные адреса в браузере после имени вашего блога, получая ошибку 404

— запрещает подбирать пароль к админке, банит айпи

— изменяет стандартные адреса входа в админку, отличная защита от brute-force атак

— и многое другое.

Мониторинг изменений на вашем ftp

Установите программу ftpinfo на свой компьютер, которая позволяет подсоединяться к вашему ftp-серверу и мониторить изменения всех файлов аккаунта на предмет их появления/удаления/изменения. Очень удобная штука во время вирусных атак. Можно мониторить не только все файлы, но и создавать маски для файлов и папок.

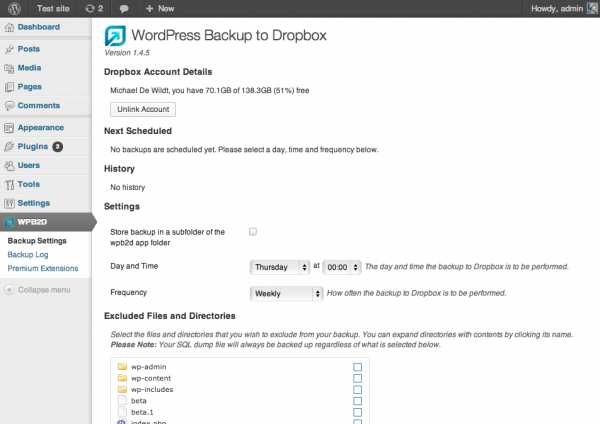

Бекапы баз данных и файлов раз в несколько дней

Очень полезная вещь, может пригодится и для борьбы с вирусами. Под рукой всегда будут оригиналы файлов и будет возможность откатится назад, если не получается вычистить сайт от вирусов. Я использую плагин BackWPup. У него много возможностей, в том числе и копирование данных в Dropbox — удобный сервис, предоставляющий в интернете 2Гб свободного места и синхронизацию с вашим компьютером.

Вот такие вот советы по защите блога на WordPress я применил у нас на блоге. Если, есть какие-то вопросы или дополнения (может еще что-то еще можно сделать), пишите в комментариях 🙂

life-trip.ru

20 советов по защите сайта или блога от взлома

Каждый интернет-предприниматель знает об угрозе взлома сайта и потери важных данных. Но многие владельцы ресурсов пренебрегают правилами безопасности. Они думают, что хакеров интересует только крупная добыча, например, сайты крупных ритейлеров Target и Neiman Marcus, порталы органов власти или крупных СМИ. В действительности, каждый сайт подвергается опасности взлома. Хакеры могут атаковать ваш блог или корпоративный портал даже ради развлечения.

В этой статье вы найдете рекомендации, которые помогут вам уменьшить вероятность взлома сайта и связанных с этим потерь.

Абсолютно надежных способов защиты сайтов от взлома не существует. Однако воспользовавшись нижеследующими рекомендациями, вы значительно уменьшите подверженность взлому вашего ресурса. Кроме того, вы полностью защититесь от непрофессиональных взломщиков. Чтобы не подарить сайт злоумышленникам, воспользуйтесь такими советами:

- Не используйте логин admin для входа в панель администратора сайта. Это первый вариант, который попробует пятиклассник Ваня, считающий себя начинающим хакером.

- Не используйте в качестве логина реальные имена и фамилии, а также публичные электронные адреса. Используйте логин, который не имеет отношения к вашему сайту и публичной деятельности.

- Создайте резервную учетную запись с правами администратора. Это необходимо на случай, если ваш админ уедет в отпуск, а вам придется быстро защищать сайт от атаки или восстанавливать данные.

- Следите за правами зарегистрированных пользователей. Не предоставляйте им права редактора или администратора без крайней необходимости.

- Лишайте пользователей административных прав и удаляйте их учетную запись в случае увольнения. Это актуально для крупных организаций, в штате которых работают десятки или сотни сотрудников. Обяжите отдел персонала уведомлять IT-службу об увольнении сотрудников и необходимости удалить их учетную запись.

- Не используйте в качестве пароля простые слова, комбинации цифр, имена, дни рождения.

- Не используйте один пароль для доступа к разным системам, например, к сайту, личной электронной почте и интернет-банкингу. Это особенно опасно, если ваш пароль легко подобрать.

- Не используйте общий пароль для всех сотрудников организации. В этом случае вам будет сложно контролировать безопасность сайта.

- Не используйте слишком сложные пароли, которые невозможно запомнить. В этом случае их придется записывать на бумагу. Например, некоторые люди вешают стикер с логином и сложным паролем на монитор компьютера, а потом жалуются на ужасных хакеров. Если вы все же записали пароль в блокнот, храните его в доступном только вам месте.

- Используйте надежный пароль. Используйте в кодовом слове комбинацию больших и маленьких букв, цифр, специальных символов. Если вы боитесь забыть пароль, придумайте короткую фразу, транслитерируйте ее и используйте без пробелов в качестве кода доступа. Например, фраза «я люблю летать на Сатурн» в качестве пароля будет выглядеть так: yalyublyuletatnasaturn. Этот пароль легко запомнить. Думаете, не вы один любите летать на Сатурн? Усложните пароль: Yalyublyule_tatnasaTurn48. Или так: Nasaturn_s_lenkoi_letatlyublyu.

- Следите за безопасностью в сети. Не давайте сторонним сайтам или сервисам доступа к вашему ПК.

- Регулярно изменяйте пароль от сайта. Делайте это каждые 90 дней, даже если вы уверены, что кодовое слово находится в безопасности. Ваша уверенность не защищает от возможности кражи пароля.

- Не отправляйте логин и пароль от сайта с помощью электронной почты. Если у вас нет другого выхода, отправьте пароль и логин с разных ящиков. Попросите получателя удалить письма после прочтения. Не пишите в теме письма слов «пароль», «логин», доступ к сайту» и т.п.

- Отправляя пароль с помощью электронной почты или мессенджера, убедитесь, что общаетесь с одним человеком. Например, проверьте, не отправляете ли вы кому-нибудь копии письма с паролем.

- Немедленно меняйте пароль и логин от сайта, который известен посторонним лицам. Например, если вы наняли на разовую работу программиста и дали ему доступ к административной панели, измените кодовое слово после завершения сотрудничества.

- Добавьте ресурс в сервисы «Яндекс.Вебмастер» и инструменты для веб-мастеров Google. В этом случае вы быстро узнаете о появлении на сайте вредоносного кода. Заранее подготовьтесь к необходимости экстренного восстановления сайта. Запишите телефон и электронную почту хостинг-провайдера, подумайте, какие каналы вы сможете использовать для общения с клиентами до восстановления ресурса.

- Регулярно создавайте резервные копии сайта или блога. Используйте для этого штатные средства CMS или дополнительные плагины. Храните резервные копии в надежном и доступном месте.

- Заранее узнайте, как восстанавливать данные с помощью резервных копий. Или убедитесь, что у вас есть контактные данные специалистов, которые помогут решить соответствующий вопрос.

- Регулярно обновляйте программное обеспечение. Это касается CMS, серверного программного обеспечения, плагинов для популярных блог-платформ и т.п.

- Защищайте сайт от взлома методом полного перебора. Для этого используйте CAPTCHA или программы, ограничивающие возможность входа в административную панель после нескольких неудачных попыток.

Описанные рекомендации защитят вас от хакеров-любителей, которые взламывают ресурсы ради спортивного интереса. Также соблюдение советов уменьшает вероятность потери сайта в результате направленных атак.

А как вы защищаете сайт или блог от взлома?

Адаптация материала 20 Actionable Security Tips To Keep Your Site Safe by Heidi Cohen.

Читайте также:

20-sovetov-po-zashchite-sayta-ili-bloga-ot-vzlomatexterra.ru

Защитить сайт или блог на wordpress. Защита в несколько уровней

Привет друзья!

Эта статья о защите блога (сайта) на движке вордрпресс. Здесь я собрал все то, что может быть полезно, чтобы хорошо защитить ваш блог на WordPress.

Друзья, напоминаю вам о новых конкурсах. Принимайте участие и зарабатывайте денежные призы!

Как раскрыть большую тему защиты блога в одной статье

Если помните, я еще несколько месяцев назад обещал написать статью на эту тему. Но все как-то руки не доходили, а писать, чтобы просто отписаться — это не в моем стиле. Любая статья должна нести пользу, иначе, зачем их писать?!

Так вот, теперь я понимаю, что хорошо, что не написал ее раньше, так как за это время я узнал намного больше того, что знал раньше. Всему свое время, как говорится. Та статья, которую я планировал раньше, сейчас была бы неполной. А ведь я хочу рассказать все, что знаю сам, мне нечего скрывать от Вас.

В общем, хочу рассказать много полезного о защите и безопасности ваших блогов и сайтов на движке Wordpress. В то же время я не хочу плодить множество статей и делать их похожими на многие другие. С одной стороны, обучение блоггингу это не моя специфика; есть люди, разбирающиеся в этом гораздо лучше. С другой, я ценю свое и ваше время, поэтому не занимаюсь ни копирайтом ни рерайтом на своем блоге.

Я рассказываю о людях, у которых приятно учиться, а также о курсах, на которые стоит обратить свое внимание.

Как же раскрыть эту тему в одной статье и собрать здесь столько информации, сколько я еще не встречал ни у одного автора? Догадались? Информативная часть статьи будет в виде плана работ, которые нужно провести, чтобы по максимуму обезопасить свой блог от различных попыток вторжения извне.

План будет их двух частей: обязательной и дополнительной. Эти меры разделены условно, и это лишь моя точка зрения на вопрос безопасности. У Вас может быть другой подход и свои мысли. Кстати, высказывайте их в комментариях! Если я что-то все-таки упущу, Ваше дополнение будет очень полезным многим читателям. Сделайте доброе дело, не пожалейте несколько минут своего времени для всеобщего блага.

Чтобы не повторяться и городить лишнего, я просто буду оставлять ссылки на статьи тех авторов, которые мне больше всего понравились. Они очень понятные, я сам разбирался по ним и вносил изменения. Получилось у меня, получится и у Вас!

Безопасность блога — это очень важно

Много писать не буду. Это лишь для тех, кто еще не представляет насколько этот вопрос важный. Трудно представить более важную тему на начальных этапах развития блога, чем безопасность его от взлома. Если Вы задаетесь вопросом: как защитить блог на вордпресс, то вы попали туда куда нужно, и здесь найдете все, что необходимо.

Если же защита блога кажется вам делом сомнительным, то задумайтесь на минутку. Представляете, как будет обидно, если вы стараетесь, вкладываете свое драгоценное время и много сил, чтобы вести блог, настраивать его, писать статьи, а в один момент (который наступит внезапно) ваш блог станет вам неподвластен или хорошенько испорчен. Может быть, это не ощущается в первые дни ведения блога, но когда блогу несколько месяцев и даже годы, это большая потеря.

Может быть, вы думаете, что я перегибаю палку и напрасно вас пугаю? Не думаю так. Я слышал множество историй о взломах и всякого рода вредительствах. В сети полно хулиганов. Хорошим специалистам по взлому до молодых блогов конечно нет дела, а вот мелким пакостникам бывает нечем больше заняться, как досадить кому-то. Знаете почему я не сказал «хакеров»? Хакер — изначально хорошее слово (почитайте в словаре, или здесь), но среди них есть те, кто причиняют проблемы и портят тем самым репутацию слову.

Блогов на движке Wordpress больше всего, а значит, способов и вариантов взлома уже более чем достаточно. Давайте займемся тем, что будем прикрывать эти лазейки! Защита, которую я предлагаю вам сделать, будет многоуровневой.

Спорить не буду, взломать можно почти все, что угодно, но как говорится «береженого бог бережет». Проделав эту работу, вы всегда будете спать спокойно и не переживать лишний раз за свое детище. Разве оно того не стоит?

Меры по защите блога Wordpress от взлома

Ну что же, давайте начнем. Попейте чаю, кофе или что у вас там есть, и приступим. Будьте внимательны! Работы тут не на один час. Можете сохранить статью в закладки, чтобы не потерять.

Обязательные меры безопасности

- Бекапы блога и Базы Данных блога. Это нужно проделать в самую первую очередь и выполнять время от времени, чтобы всегда была возможность восстановиться в случае чего. Никто не застрахован от ошибок. Многие хостинги предоставляют такую возможность. У меня timeweb, там в новом интерфейсе есть подраздел «Резервные копии». Справа три закладки: Файлы, Базы данных и Статус задач. На вкладке «Файлы» нажимаете кнопку «Сохранить» напротив нужного сайта, потом на вкладке «Базы данных» нажимаете «Сохранить копию» напротив нужной БД. Все файлы сохраняются в домашнем каталоге, их можно скачать с помощью FTP-клиента, например FileZilla. Буду думать, что все это умеют. Если нет, то рекомендую посмотреть этот бесплатный курс по блоггингу. При необходимости там есть кнопки «Восстановить». Другой вариант — делать резервные копии файлов через FTP-клиент перед тем как их менять. В кабинете на странице раздела «Базы Данных MySQL» можно перейди в админку БД phpMyAdmin и на стнанице «Экспорт» выгрузить всю базу данных в виде .sql-файла. Я делаю бекап блога раз в месяц и бекап БД примерно каждую неделю и вам рекомендую не лениться. Более подробно про бекапы можете почитать здесь

- Меняйте пароль пользователя в личном кабинете хостера время от времени. В timeweb это делается в Профиле аккаунта. Пароли делайте сложными, содержащими большие и маленькие латинские буквы и цифры. Чем пароль длиннее, тем надежнее, я предпочитаю больше 20 символов.

- Поменяйте логин в админке вордпресс. Стандартный логин «admin», оставлять его таким очень опасно, так как есть большая вероятность, что кто-то будет пытаться подбирать пароль. Как поменять логин пользователя вы можете узнать из этой статьи, там все очень доступно описано.

- Регулярно меняйте пароль в админке вордпресс. Вот здесь хорошо описана эта процедура.

- Удаление логина из названия класса в комментариях. Даже после того как вы поменяете логин в админке, знающие люди смогут его без труда узнать. Я сам только недавно узнал про эту лазейку. Чтобы ваши старания не были напрасными, прикройте ее. Это делается за 5-10 минут. Как это сделать смотрите здесь.

- Изменение адреса входа в админку. Наверняка вы знаете, что попасть на админку сайта на движке вордпресс можно со страниц http://site.ru/wp-admin/ и http://site.ru/wp-login/. Это стандартные страницы, их все знают, и это слабое место. Но страницу для входа в админку можно сделать уникальной. Я эту страницу поменял, и если вы попробуете эти ссылки, заменив site на dmitriyivlev, то попадете на главную страницу моего блога. Здорово, да? Если хотите также, то читайте эту полезную статью.

- Настройки по защите в файле .htaccess. В этом файле тоже необходимо внести дополнительные настройки и тем самым обезопасить свой блог еще сильнее. Хорошая инструкция есть в этой статье.

- Уберите файлы readme.html и license.txt из корневой директории вашего блога. Если остались директории блога (например, wp-includes), к которым хотите закрыть доступ, то можете добавить ограничение в файле .htaccess или просто создать пустой файл index.php и положить его в нужную директорию.

- Обязательно прочитайте эту статью по защите блога, из которой узнаете про плагин All In One WP Security, плюс еще два очень полезные плагина. Также там есть ссылка на статью по защите от спама.

Дополнительные меры безопасности по защите блога

- Как скрыть версионность WordPress в коде страниц читайте здесь.

- Плагин Limit Login Attempts (показывает попытки подбора пароля). Более подробно о нем и настройках читайте тут.

- Плагин WordPress Firewall, вот инструкция по настройке.

Вот, наверное, и все, что я хотел рассказать. Вроде бы ничего не забыл. Как видите, тут много всего собралось. Если не поленитесь и сделаете все настройки, то ваш блог будет очень хорошо защищен.

Если Вы знаете другие секреты, то прошу Вас поделиться!

Желаю вам успехов и хорошей защиты блога!

С уважением, Дмитрий Ивлев.

Узнайте много интересного и сделайте свою жизнь ярче!

Подписывайтесь и получите сундук с сокровищами.

dmitriyivlev.ru

Раздел «Безопасность WordPress»: настройка защиты блога

Привет всем! Сегодняшняя статья будет посвящена проблеме вирусов на сайте. Все мы знаем, чем грозит попадание вредоносных программ в ПК, но какие последствия имеет заражение веб-инфекцией для нашего блога? Урон может быть очень серьезным: потеря доверия посетителей, трафика, позиций в поисковой выдаче, и даже контроля над самим сайтом. А кроме всего этого – блокировка веб-ресурса.

Привет всем! Сегодняшняя статья будет посвящена проблеме вирусов на сайте. Все мы знаем, чем грозит попадание вредоносных программ в ПК, но какие последствия имеет заражение веб-инфекцией для нашего блога? Урон может быть очень серьезным: потеря доверия посетителей, трафика, позиций в поисковой выдаче, и даже контроля над самим сайтом. А кроме всего этого – блокировка веб-ресурса.

Чтобы этого не произошло, следует предпринимать превентивные действия, которые мы детально рассмотрели в статье о защите WordPess от спама и взлома. Но, к сожалению, даже соблюдение всех мер предосторожности не дает нам 100-процентной гарантии того, что никакой вирус не проникнет в блог. Чтобы всегда быть готовыми дать отпор такому нежданному гостю, давайте узнаем, как же проверить файлы сайта на вирусы и как лечить наш ресурс от «чужеродного» кода.

Всем привет! Сегодня мы проговорим про права доступа к файлам и папкам, узнаем как изменить атрибуты папок и файлов и как это правильно сделать в WordPress. Очень важно правильно установить права доступа WordPress, чтобы защитить свой блог от взлома и при этом не нарушить его работоспособность.

Всем привет! Сегодня мы проговорим про права доступа к файлам и папкам, узнаем как изменить атрибуты папок и файлов и как это правильно сделать в WordPress. Очень важно правильно установить права доступа WordPress, чтобы защитить свой блог от взлома и при этом не нарушить его работоспособность.

Если установить недостаточно прав, то система не сможет выполнить какой-то скрипт или загрузить нужные файлы, что может привести к сбоям в работе сайта. Если же наоборот, дано слишком много прав для посторонних пользователей, то злоумышленник может воспользоваться этим, например, дописав вредоносный код в системные файлы блога.

Здравствуйте, дорогие читатели! Можете поздравить мой блог, долгожданный апдейт Google дал ему Pr1! Теперь жду, когда Яндекс наградит ТИЦ’ем 10.

Здравствуйте, дорогие читатели! Можете поздравить мой блог, долгожданный апдейт Google дал ему Pr1! Теперь жду, когда Яндекс наградит ТИЦ’ем 10.

Предыдущая статья была посвящена защите блога на WordPress. Сегодня я продолжу освещать данную тему, поскольку она очень важна для любого блоггера, дорожащего своим ресурсом. Мы рассмотрим различные плагины, которые помогут повысить безопасность сайта на WordPress.

Всем привет!

Всем привет!

Мы уже обсуждали процесс создания бэкапа базы данных с помощью плагина. Сегодня мы будем заниматься резервным копирование Wordpress. Если вы до сих пор не умеете этого делать, срочно пора учиться, это поможет обезопасить свой блог от любых неприятностей. Никто не застрахован хакерских взломов, сбоев и ошибок движка, проблем хостинга и т.д.

Здравствуйте, дорогие друзья!

Здравствуйте, дорогие друзья!

Спешу поделиться отличной новостью, я решила обновить дизайн блога! Усилено над этим работаю, потому что хочу успеть до дня рождения блога, то есть до 17 сентября.

Пока я придумываю и верстаю новый дизайн, для написания статей не останется много времени. Зато, когда мой блог предстанет в новом свете, у меня появится стимул писать чаще и лучше:) Подписывайтесь на рассылку по форме в конце страницы, чтобы ничего не пропустить.

А сегодня я расскажу, как почистить базу данных MySQL своего блога, для чего это нужно и как пользоваться плагином WP-Optimize.

Здравствуйте, друзья!

Простите, что давно не пишу новых постов, постараюсь исправиться! Сегодня я расскажу о резервном копировании вордпресс с помощью плагина WordPress Database Backup. Резервные копии базы данных и всех файлов сайта можно сделать и другими способами, например, на хостинге (читайте тут). Но резервное копирование WordPress с помощью плагина — это самый простой способ для новичков, поэтому сегодня мы рассмотрим его подробно.

Всем привет! Каждый начинающий блогер рано или поздно сталкивается с проблемой спама, это неизбежно. Автоматические спам-боты ходят по сайтам и оставляют комментарии со ссылками, удалять такой спам вручную очень трудозатратно, да и смысла не имеет, ведь для WordPress придумано множество средств борьбы со спамом. Сегодня я расскажу об одном из них — плагине Akismet. Советую также ознакомиться со статьей о защите WordPress от спама и взлома.

Всем привет! Каждый начинающий блогер рано или поздно сталкивается с проблемой спама, это неизбежно. Автоматические спам-боты ходят по сайтам и оставляют комментарии со ссылками, удалять такой спам вручную очень трудозатратно, да и смысла не имеет, ведь для WordPress придумано множество средств борьбы со спамом. Сегодня я расскажу об одном из них — плагине Akismet. Советую также ознакомиться со статьей о защите WordPress от спама и взлома.

Всем привет! Я думаю, для вас это не будит новостью, что ваш контент могут украсть в любую секунду. Вот представьте, заходите вы случайно на какой-то блог и видите статью ту самую которую вы написали все слово в слово я уверен, что это вам не понравиться. Так вот если вы не хотите чтобы с вами такое случилось вам нужно установить плагин Blog Protector. Этот плагин поможет, вам защитить контент от копипастеров. Но я, вам полных гарантий давать не могу, потому что существует много других методов украсть контент. Но этот плагин затруднит роботу копипастерам. Плагин лишает возможность выделить текст или скопировать изображение.

Всем привет. Пришло время поговорить о защите сайта на WordPress от взлома, спама и прочих неприятностей. Тема довольно объемная, поэтому я разделю ее на две статьи. Сегодня я дам общие советы по защите блога, а во второй части расскажу об обеспечении безопасности WordPress с помощью плагинов.

Всем привет. Пришло время поговорить о защите сайта на WordPress от взлома, спама и прочих неприятностей. Тема довольно объемная, поэтому я разделю ее на две статьи. Сегодня я дам общие советы по защите блога, а во второй части расскажу об обеспечении безопасности WordPress с помощью плагинов.

Сразу после того, как вы установили и настроили свой Wordpress блог, необходимо позаботиться о его защите. Защищаться мы будем от злоумышленников, которые хотят нанести вред вашему ресурсу и от спамеров. Если вас интересует, как защитить статьи блога от воровства, читайте соответствующую статью.

Перейдем к рассмотрению некоторых хитростей, которые помогут защитить админку WordPress.

pro-wordpress.ru

Как защитить WordPress от взлома. Простые советы по защите вашего блога

Как думаете, многие уделяют внимание своей информационной безопасности? Даже если вы никогда не задавались этим вопросом, уверяем вас — они в меньшинстве. А ведь достаточно потратить всего пару минут на то, чтобы настроить менеджер паролей или убедиться, что вы совершаете денежные операции по зашифрованному протоколу https. Это очень просто — и это в разы увеличивает вашу интернет-безопасность.

1. Удалите пользователя Admin

Начнем с азов: по умолчанию администратор вашего блога носит имя Admin, которое, по существу, является половиной необходимой для хакеров информации. Узнав имя пользователя, злоумышленнику остается взломать пароль. Не исключено, что и здесь все пойдет как по маслу — вряд ли человек, который не удосужился изменить имя пользователя, будет выдумывать сложный пароль, а тем более — использовать для этого какие-либо дополнительные инструменты.

Итак, первым делом вам следует создать нового пользователя с вменяемым именем и передать ему администраторские полномочия, а оригинального Admin попросту удалить.

2. Используйте добротные пароли

Как бы там ни было, узнать имя пользователя — плевое дело. Именно поэтому вся ответственность ложиться на ваш пароль.

Проблема простых паролей выходит далеко за пределы сайтов на «Вордпрессе», однако решается она так же просто, как и предыдущая. Чтобы не ломать себе голову, выдумывая надежный пароль, а потом, в случае его «пропажи», не рвать на себе волосы, лихорадочно вспоминая заветную комбинацию или хотя бы адрес электронной почты, на которую был зарегистрирован аккаунт, используйте менеджеры паролей типа LastPass или 1password. Они генерируют по-настоящему надежные комбинации, избавляют вас от необходимости эти комбинации запоминать, а также обладают высоким уровнем защиты от взлома.

Если у вас на сайте несколько авторов, сделайте подобную практику обязательной. В противном случае, даже если вы защитите свой аккаунт всеми возможными способами, а логин и пароль вашего коллеги будет max и max123, соответственно, то ничего хорошего из этого не получится. К слову, менеджеры паролей обладают массой других преимуществ. Судите сами:

3. Вовремя обновляйте движок WordPress

Каждое обновление данной CMS — это не только визуальные доработки или новые функциональные возможности, но и постоянные улучшения безопасности. То же самое касается плагинов и даже темы, которую вы используете на своем сайте.

Апдейт — это также сущий пустяк. Во-первых, вам не нужно следить за обновлениями на специализированных форумах или рыскать в их поисках по другим сайтам — уведомления о новых версиях появляются прямо в вашей панели администратора. Во-вторых, далее от вас потребуется ровно два клика: активировать и подтвердить установку обновления.

4. Регулярно делайте резервные копии базы данных

Бекапы — еще одна важная составляющая вашей безопасности. Последствия взлома бывают разные: может пострадать ваша репутация, можно лишиться домена, могут исчезнуть данные, которые хранились на сайте в единственном экземпляре, не говоря уж о том, что все те часы, потраченные на оформление и публикацию страниц и материалов, попросту потеряют смысл.

Резервное копирование успешно решает половину из этих проблем, причем WordPress поддерживает разные сценарии как платных, так и бесплатных бекапов. Плагин WP-DB-Backup — один из самых популярных инструментов в своем роде. Помимо прочего, он позволяет настроить автоматическое создание резервной копии, которая затем будет отправлена вам на почту.

Если вы пользуетесь облачным хранилищем данных Dropbox, то WordPress Backup to Dropbox — еще один отличный способ прикрыть тылы. Плагин подключается к Dropbox по протоколу авторизации OAuth, который обеспечивает ограниченный доступ к защищенным ресурсам пользователя без использования его чувствительных данных (логин-пароль).

5. Ограничьте кол-во попыток входа в админку

Limit Login Attempts — отличный плагин, который предназначен для защиты от brute-force (англ. «метод грубой силы») хакерских атак. Он ограничивает количество неправильных попыток ввода логина и пароля (точка входа: http://example.ua/wp-login.php), что значительно повышает устойчивость вашего сайта ко взлому.

Плагин отличается простыми настройками, которые позволят регулировать количество неудачных попыток, а также определить, при каких условиях и на какое время незадачливый взломщик будет «изолирован».

5.1 Спрячьте сам вход в панель администратора

Вход в админку можно замаскировать, установив WordPress в директорию с каким-нибудь заковыристым именем. Это может быть и девичья фамилия вашей матери, и какое-нибудь iloveseoverymuch. Имя не имеет значения, главное — изменить адрес точки входа.

Важно: если вы изменили путь установки «Вордпресса», необходимо зайти в «Параметы — Общие» и указать в графе «Адрес WordPress (URL)» новый путь к CMS-системе, а в «Адресе сайта (URL)» — реальный адрес http://exаmple.ua/, который и будут видеть ваши посетители.

6. Скройте версию WordPress

Версия вашей CMS-системы — весьма ценная информация для злоумышленников. По умолчанию она доступна всем и каждому, но это легко исправить. Если вы разработчик, проще всего внести изменения в файл functions.php, если же программирование не для вас, можно установить популярный плагин Better WP Security и скрыть версию «Вордпресса» с его помощью.

К слову, Better WP Security умеет «из коробки» делать практически все, о чем мы говорили выше, а также многое другое. Но плагины, как известно, время от времени барахлят, конфликтуют с себе подобными и даже тормозят работу всего ресурса, потому мы рекомендуем обезопасить свой сайт своими же руками. Благо, это действительно просто.

7. Проверяйте

Наконец, никогда не устанавливайте плагины из непроверенных источников. Из плагинов получаются отличные троянские лошадки, чем и пользуются взломщики. Убедитесь, что вы инсталлируете именно то, что вам нужно, и обязательно просмотрите отзывы на WordPress.org. Естественно, нет никакой нужды собирать подробное досье на каждого из разработчиков, но и слепо верить каждому, кто предлагает вам очередную утилиту, не стоит.

А какие меры по безопасности принимаете вы? И сталкивались ли вы с попытками взлома вашего сайта?

blog.aweb.ua

Советы по защите Twitter | Блог Касперского

Идея Twitter проста: все посты ограничены 140 символами. Несмотря на это, а может, именно поэтому «Твиттер» очень популярен. Эта соцсеть насчитывает 305 млн пользователей, заходящих на сайт хотя бы раз в месяц. То есть «Твиттер» — это одна из самых популярных социальных сетей в мире.

Однако, как и на всех других сайтах с большим количеством пользователей, в «Твиттере» водятся киберпреступники. И свой аккаунт от них лучше бы защитить. В этой статье мы приведем несколько советов касательно того, как это можно сделать.

Пароли

Как мы уже не раз говорили, хороший пароль — жизненная необходимость для обеспечения безопасности любой учетной записи. Кроме того, не стоит использовать одни и те же комбинации на разных сайтах. К тому же пароли нужно время от времени менять. Если же вы сомневаетесь в надежности вашего пароля, вы можете проверить его с помощью Kaspersky Secure Password Check.

Не забудьте проверить свой пароль! #PassChecker http://t.co/lbdRUBjYSw https://t.co/32L7nmX2qt

— Kaspersky Lab (@Kaspersky_ru) October 22, 2014

Конфиденциальность

В отличие от других соцсетей, у «Твиттера» очень простые настройки доступа: либо ваш аккаунт полностью закрыт и ваши твиты видят только те, кому вы это разрешили, либо же он полностью публичен и открыт всем желающим. Никаких промежуточных вариантов. Что выбрать? Зависит от того, зачем вам вообще нужна учетная запись в «Твиттере».

Хотя конфиденциальность — это важная часть нашей жизни, некоторые аккаунты имеют смысл, только если они публичные: «твиттеры» знаменитостей, компаний и корпораций, публичных лиц, а также учетные записи, созданные для забавы. Однако персональные аккаунты вовсе не обязательно должны быть публичными.

Охотятся ли за вами киберпреступники в соцсетях? https://t.co/gLatG0cimY pic.twitter.com/y1hC6p82UV

— Kaspersky Lab (@Kaspersky_ru) March 8, 2016

К примеру, если вы не публикуете вообще ничего или же не пишете ни о чем личном, то, скорее всего, публичный аккаунт не доставит вам никаких неприятностей. Если же вы все-таки сомневаетесь, лучше выберите закрытый аккаунт. Просто помните: твиты публичных аккаунтов видны всем и каждому в Интернете.

Кроме того, важно помнить, что вашу аватарку и биографию могут видеть все, вне зависимости от того, какие настройки доступа вы выбрали. Позаботьтесь о том, чтобы там не было ничего личного.

Если у вас есть аккаунт в сервисе LinkedIn, то его имеет смысл защитить. Рассказываем как: https://t.co/qeVwn33mBq pic.twitter.com/EDO1CDUZFA

— Kaspersky Lab (@Kaspersky_ru) April 4, 2016

Вы можете внести определенных пользователей в черный список и запретить им смотреть ваши твиты. Для этого зайдите в их ленту, кликните по кнопке настроек (шестеренка) и в выпадающем списке выберите кнопку «Внести в черный список». Эта опция пригодится тем, кто использует публичные учетные записи.

Недавно «Твиттер» позволил пользователям отмечать людей на фотографиях. Настройки по умолчанию позволяют это делать со всеми владельцами публичных аккаунтов. Однако вы можете это изменить и разрешить отмечать вас на фото только тем людям, на которых вы подписаны. Также вы можете запретить отмечать вас на фото вообще всем — без исключения.

Страна и местоположение

Вам будет легче найти соотечественников, если вы укажете в профиле, в какой стране проживаете. Вы можете сделать это в настройках, в разделе «Учетная запись» -> «Содержимое».

Ровно через неделю Twitter полностью переходит на защищенный протокол HTTPS: https://t.co/2WBv0AOySN

— Kaspersky Lab (@Kaspersky_ru) September 24, 2015

Но если рассказ о стране проживания является вполне невинным, то говорить о вашем местоположении более подробно небезопасно. При этом по умолчанию в «Твиттере» включена опция, которая добавляет ваше точное местоположение к твитам. От греха подальше ее лучше отключить. Для этого выберите пункт «Безопасность и конфиденциальность» в меню настроек слева. Найдите пункт «Местоположение» и убедитесь, что он не отмечен галочкой.

Безопасность

В «Твиттере», как и в любой другой соцсети, да и вообще везде, не стоит кликать по подозрительным ссылкам. Если вы не знаете, куда ведет ссылка, не кликайте по ней.

Подозреваете, что ваш аккаунт могли скомпрометировать? Обязательно поменяйте пароль как можно скорее. Это лучший способ обезопасить свою учетную запись, пока ее окончательно не «увели». Если вы подозреваете, что кто-то добрался до аккаунта вашего друга, предупредите его и посоветуйте поменять пароль.

В разделе «Безопасность и конфиденциальность» вы увидите опцию «Подтвердить запрос на вход». По сути, это двухфакторная аутентификация «по-твиттерски»: включив эту опцию, вы будете получать код безопасности по SMS при каждом входе в аккаунт. Его нужно будет вводить вместе с паролем. Это хороший способ защиты от взлома, поэтому мы рекомендуем активировать эту опцию.

Следуйте этим советам, чтобы обезопасить свой Twitter-аккаунт. Если вам кажется, что мы забыли написать о чем-то важном, скажите нам об этом в комментариях.

www.kaspersky.ru

Как открыть хостел | HowToHostel Как открыть хостел …

Как открыть хостел | HowToHostel Как открыть хостел …